Przegląd

Ta Polityka ciągłości działania i odtwarzania po awarii ukierunkowana na MŚP zapewnia jasne, zgodne ramy utrzymania operacji i przywracania krytycznych usług IT podczas zakłóceń, wprost dostosowane do organizacji bez dedykowanych zespołów IT.

Ciągłość dostosowana do MŚP

Zaprojektowana dla organizacji bez wyspecjalizowanych zespołów IT, zapewnia uproszczoną, a jednocześnie skuteczną ciągłość działania i odtwarzanie po awarii.

Jasne role i odpowiedzialności

Definiuje działania dla dyrektora generalnego, dostawców IT i personelu w zakresie gotowości, reagowania i odzyskiwania w przypadku każdego zdarzenia zakłócającego.

Zgodność regulacyjna

Spełnia wymagania ISO/IEC 27001, GDPR, NIS2, DORA i COBIT 2019 w zakresie ciągłości działania i odporności operacyjnej.

Przetestowana i gotowa do audytu

Wymaga corocznych testów, udokumentowanych wniosków oraz aktualnych planów w ramach ciągłego doskonalenia.

Czytaj pełny przegląd

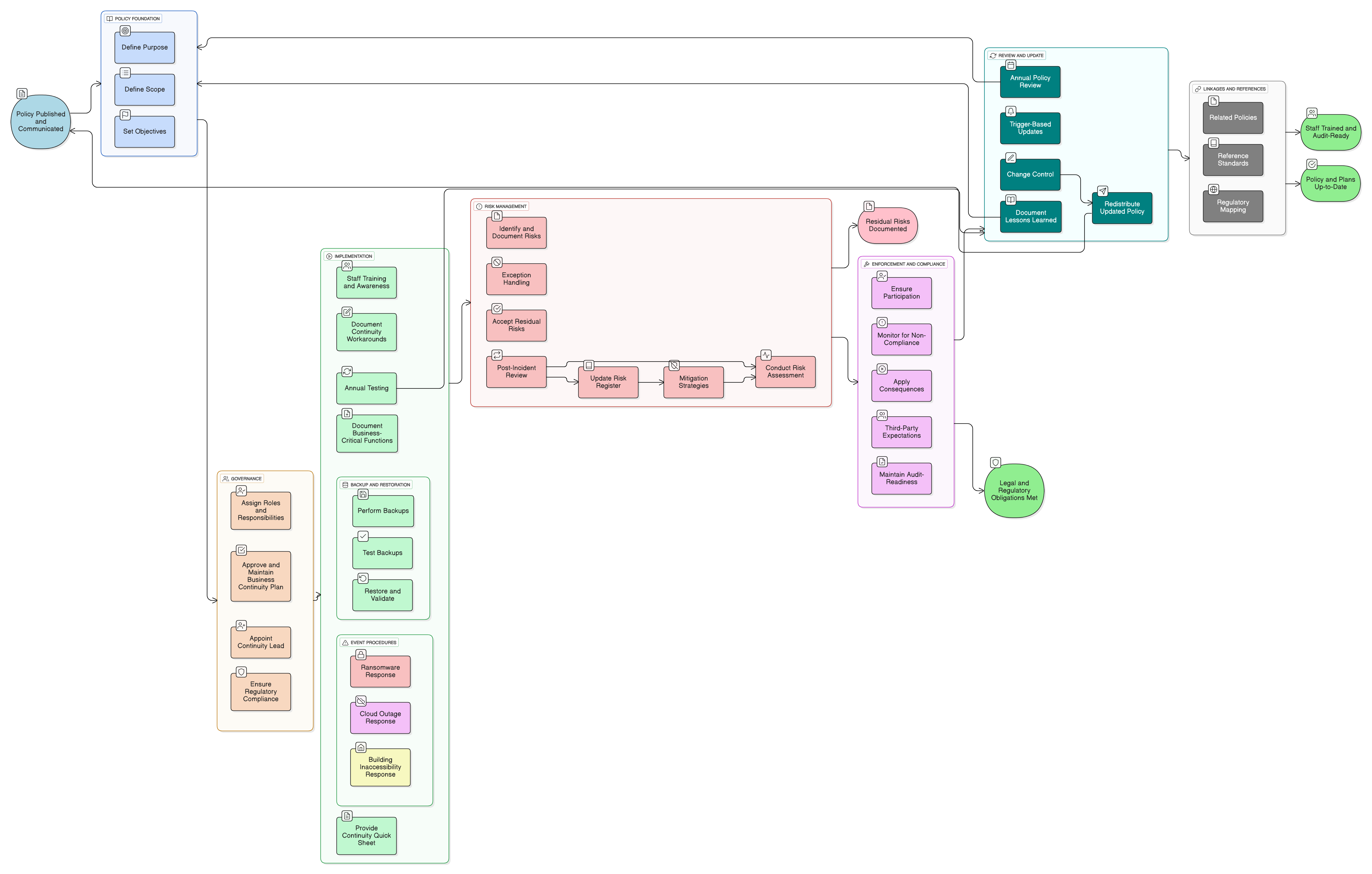

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i role dla dyrektora generalnego i dostawców IT

Wymagania dotyczące BCP, playbooków DR i testowania

Procedury kopii zapasowych i odtwarzania

Ocena ryzyka i akceptacja ryzyka rezydualnego

Wytyczne dotyczące reakcji prawnej i regulacyjnej

Gotowość do audytu i coroczny przegląd

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka bezpieczeństwa informacji – MŚP

Definiuje wysokopoziomowe cele bezpieczeństwa, które muszą wspierać praktyki ciągłości i odzyskiwania.

Polityka kontroli dostępu – MŚP

Umożliwia natychmiastowe cofnięcie dostępu lub przywrócenie praw dostępu użytkowników w scenariuszach zakłóceń działalności.

Polityka zarządzania ryzykiem – MŚP

Stanowi podstawę do identyfikacji ryzyka, oceny ryzyka oraz priorytetyzacji ryzyk związanych z ciągłością.

Polityka świadomości i szkoleń w zakresie bezpieczeństwa informacji – MŚP

Zapewnia, że pracownicy są przygotowani do działania podczas zakłóceń i rozumieją BCP.

Polityka kopii zapasowych i odtwarzania – MŚP

Zapewnia szczegółowe procedury kopii zapasowych i odtwarzania w celu ochrony dostępności danych i odzyskiwania.

Polityka ochrony danych i prywatności – MŚP

Zapewnia, że planowanie ciągłości respektuje ochronę danych i jest zgodne z GDPR w trakcie i po incydentach.

Polityka rejestrowania i monitorowania – MŚP

Wspiera wykrywanie zdarzeń, które mogą uruchomić procesy BC/DR, oraz zapewnia ścieżkę audytu po zakłóceniu.

Polityka reagowania na incydenty (P30) – MŚP

Bezpośrednio poprzedza uruchomienie procesu odzyskiwania w przypadku incydentów cybernetycznych lub operacyjnych.

Polityka gromadzenia dowodów i informatyki śledczej – MŚP

Zapewnia, że dowody kryminalistyczne są gromadzone podczas scenariuszy ciągłości na potrzeby zgodności, ubezpieczenia lub dochodzenia.

O politykach Clarysec - Polityka ciągłości działania i odtwarzania po awarii – MŚP

Ogólne polityki bezpieczeństwa są często tworzone dla dużych korporacji, przez co małe firmy mają trudność z zastosowaniem złożonych zasad i niejasno zdefiniowanych ról. Ta polityka jest inna. Nasze polityki dla MŚP są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz, takich jak dyrektor generalny i Twój dostawca IT, a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną listą kontrolną krok po kroku, co ułatwia wdrożenie, audyt i dostosowanie bez przepisywania całych sekcji.

Dostarczona szybka ściąga ciągłości

Kluczowy personel otrzymuje natychmiastowy dostęp do procedur awaryjnych i kontaktów, wydrukowanych i przechowywanych poza lokalizacją w celu szybkiego użycia.

Playbooki odzyskiwania oparte na scenariuszach

Szczegółowe, możliwe do wykonania kroki dla ransomware, awarii chmury obliczeniowej oraz niedostępności budynku minimalizują niejasności podczas rzeczywistych incydentów.

Akceptacja ryzyka rezydualnego i zarządzanie wyjątkami

Ryzyka rezydualne są formalnie akceptowane, rejestrowane i uruchamiają ponowną ocenę, zapewniając praktyczne kontrole, gdy mitygacja nie jest możliwa.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →