Översikt

Denna SME-anpassade policy för verksamhetskontinuitet och katastrofåterställning ger ett tydligt ramverk för att upprätthålla verksamheten och återställa kritiska IT-tjänster vid störningar, uttryckligen anpassad för organisationer utan dedikerade IT-team.

SME-anpassad kontinuitet

Utformad för organisationer utan specialiserade IT- och säkerhetsteam, med förenklad men effektiv verksamhetskontinuitet och katastrofåterställning.

Tydliga roller och ansvar

Definierar åtgärder för General Manager, IT-leverantörer och personal för beredskap, respons och återhämtning vid varje störande händelse.

Regulatorisk regelefterlevnad

Uppfyller krav i ISO/IEC 27001, GDPR, NIS2, DORA och COBIT 2019 för verksamhetskontinuitet och operativ motståndskraft.

Testad och revisionsredo

Kräver årlig testning, dokumenterade lärdomar och uppdaterade planer för ständig förbättring.

Läs fullständig översikt

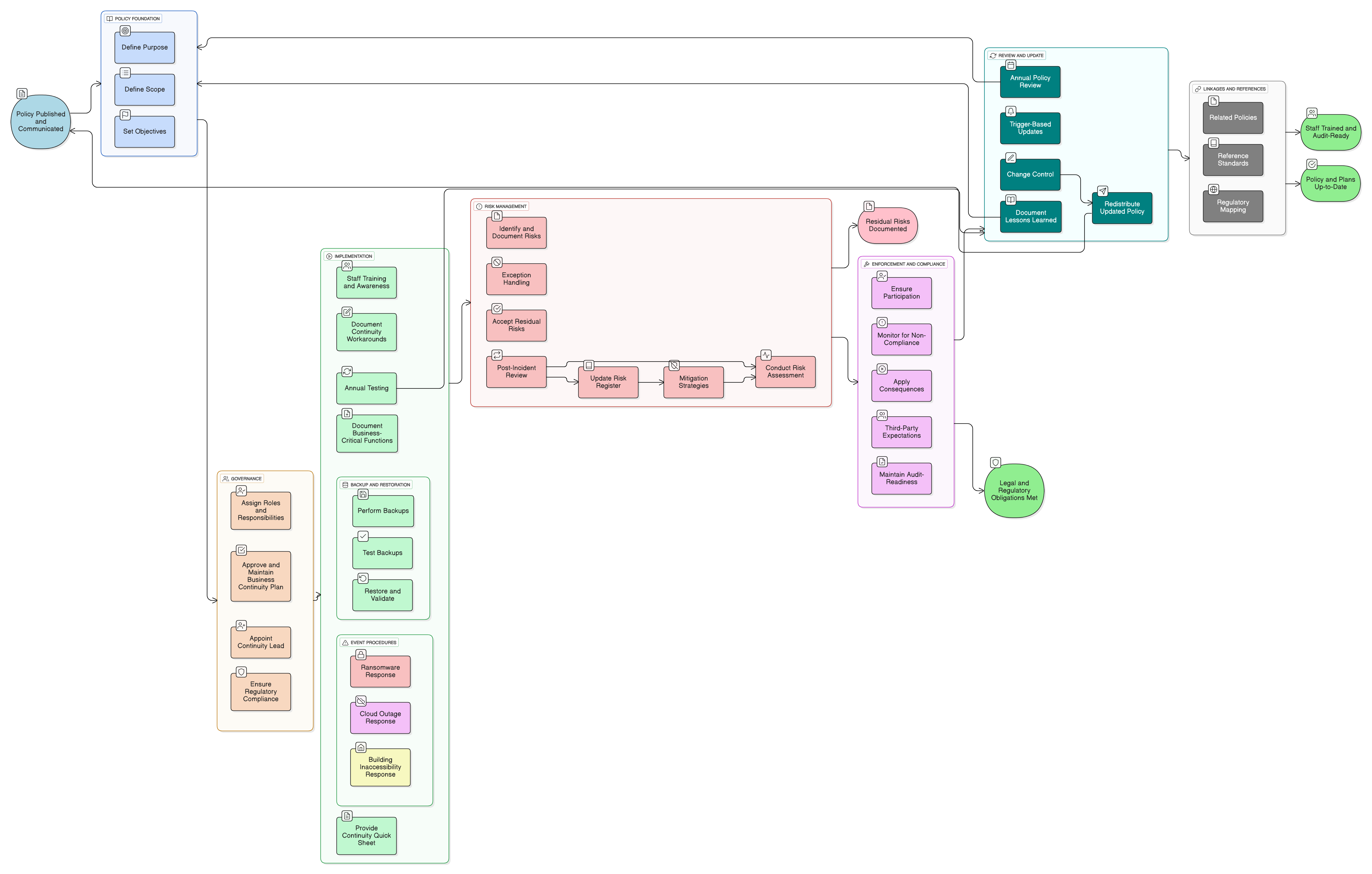

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och roller för General Manager och IT-leverantörer

Krav för BCP, DR-playbooks och testning

Rutiner för säkerhetskopiering och återställning

Riskbedömning och acceptans av resterisk

Vägledning för juridisk och regulatorisk respons

Revisionsberedskap och årlig översyn

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

Relaterade policyer

Informationssäkerhetspolicy – SME

Definierar övergripande säkerhetsmål som kontinuitets- och återställningsrutiner måste stödja.

Åtkomstkontrollpolicy – SME

Möjliggör omedelbar återkallelse av åtkomst eller återställning av användaråtkomst vid scenarier med verksamhetsstörningar.

Riskhanteringspolicy – SME

Utgör grunden för att identifiera, utvärdera och prioritera kontinuitetsrelaterade risker.

Informationssäkerhetsmedvetenhets- och utbildningspolicy – SME

Säkerställer att anställda är förberedda att agera vid störningar och förstår BCP.

Policy för säkerhetskopiering och återställning – SME

Tillhandahåller specifika tekniska rutiner för att skydda tillgänglighet och återhämtning av data.

Dataskydds- och integritetspolicy – SME

Säkerställer att kontinuitetsplanering respekterar dataskydd och följer GDPR under och efter incidenter.

Loggnings- och övervakningspolicy – SME

Stödjer detektering av händelser som kan utlösa BC/DR-processer och tillhandahåller revisionsspår efter störningar.

Policy för incidenthantering – SME

Föregår direkt aktivering av återställningsprocessen vid cyber- eller operativa säkerhetsincidenter.

Policy för bevisinsamling och forensik – SME

Säkerställer att digital bevisning fångas under kontinuitetsscenarier för regelefterlevnad, försäkring eller utredning.

Om Clarysecs policyer - Policy för verksamhetskontinuitet och katastrofåterställning – SME

Generiska säkerhetspolicyer är ofta byggda för stora koncerner, vilket gör att små företag får svårt att tillämpa komplexa regler och otydliga roller. Denna policy är annorlunda. Våra SME-policyer är utformade från grunden för praktiskt införande i organisationer utan dedikerade säkerhetsteam. Vi tilldelar ansvar till de roller ni faktiskt har, som General Manager och er IT-leverantör, inte en armé av specialister som ni inte har. Varje krav är uppdelat i en unikt numrerad klausul (t.ex. 5.2.1, 5.2.2). Det gör policyn till en tydlig steg-för-steg-checklista som är enkel att införa, revidera och anpassa utan att skriva om hela avsnitt.

Snabbblad för kontinuitet ingår

Nyckelpersonal får omedelbar åtkomst till akutrutiner och kontaktuppgifter, utskrivna och förvarade utanför platsen för snabb användning.

Scenariobaserade återställnings-playbooks

Detaljerade, genomförbara steg för ransomware, molnavbrott och otillgängliga byggnader minimerar oklarheter vid verkliga incidenter.

Acceptans av resterisk och undantagshantering

Kvarstående risker accepteras formellt, loggas och utlöser omprövning, vilket säkerställer praktiska kontroller när riskreducering inte är möjlig.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga SMF-paketet

Spara 78%Få alla 37 SMF-policyer för €399, istället för €1 813 om du köper separat.

Visa fullständigt SMF-paket →