Przegląd

Ta Polityka bezpieczeństwa informacji dla SME definiuje praktyczne, egzekwowalne obowiązki i środki bezpieczeństwa, przypisując rozliczalność głównie dyrektorowi generalnemu, aby zapewnić ochronę danych oraz zgodność z ISO/IEC 27001:2022, w szczególności w organizacjach bez dedykowanych zespołów IT.

Bezpieczeństwo przyjazne dla SME

Zaprojektowana dla organizacji bez dedykowanego personelu IT, z jasnymi rolami dla dyrektora generalnego i pracowników.

Gotowość do ISO/IEC 27001

Jest zgodna z wymaganiami certyfikacji ISO/IEC 27001, dzięki czemu gotowość do audytu jest osiągalna dla małych firm.

Jasna rozliczalność

Zapewnia zdefiniowane obowiązki i praktyczne zasady dla całego personelu, w tym dostawców zewnętrznych.

Kompleksowy zakres

Dotyczy całego personelu, wykonawców, systemów i danych w środowiskach biurowych, zdalnych i w chmurze obliczeniowej.

Czytaj pełny przegląd

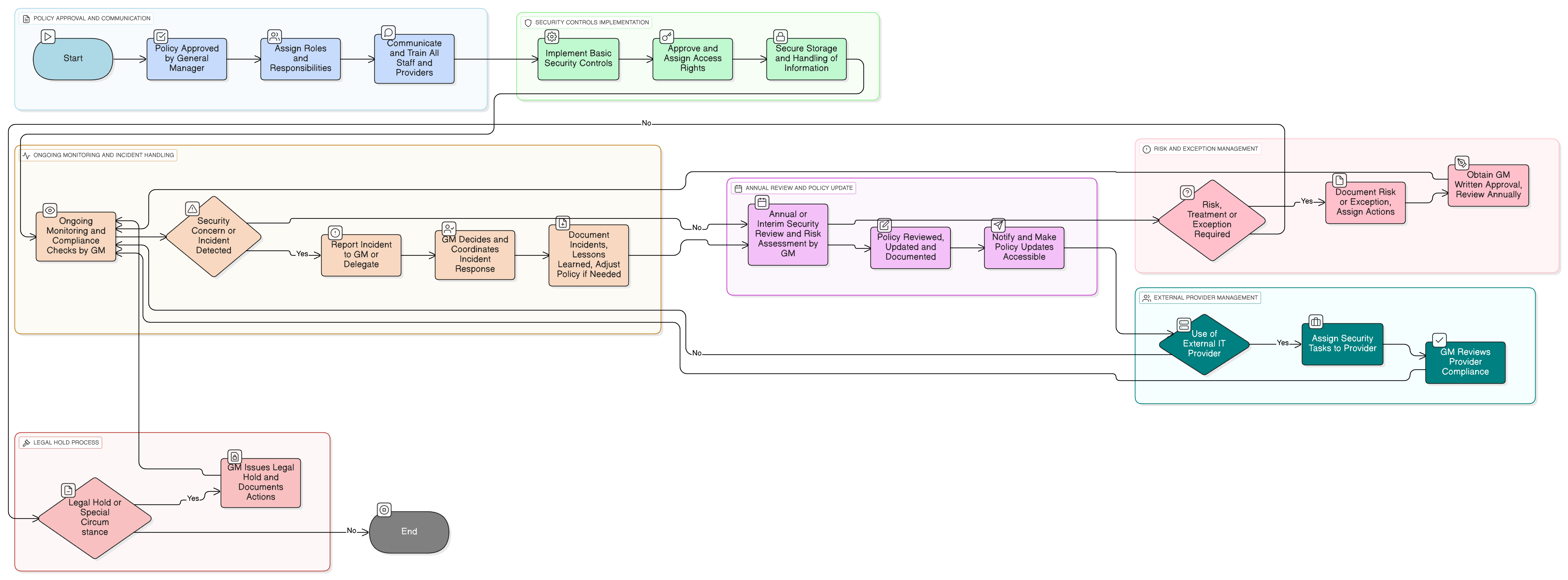

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zastosowanie

Role i przypisanie odpowiedzialności

Wymagania dotyczące zarządzania

Podstawowe zabezpieczenia bezpieczeństwa

Obsługa wyjątków od polityki

Coroczny przegląd i komunikacja

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka kontroli dostępu – SME

Definiuje bezpieczne postępowanie z dostępem do informacji firmowych.

Polityka ról i odpowiedzialności w zarządzaniu – SME

Wyjaśnia przypisanie obowiązków i odpowiedzialności w zakresie bezpieczeństwa.

Polityka świadomości i szkoleń w zakresie bezpieczeństwa informacji – SME

Zapewnia kluczowe wytyczne dotyczące szkoleń i świadomości personelu.

Polityka ochrony danych i prywatności – SME

Zapewnia zgodność z RODO i innymi przepisami o ochronie danych.

Polityka reagowania na incydenty – SME

Opisuje szczegółowe działania wymagane w odpowiedzi na incydenty bezpieczeństwa.

O politykach Clarysec - Polityka bezpieczeństwa informacji – SME

Ogólne polityki bezpieczeństwa są często tworzone z myślą o dużych korporacjach, przez co małe firmy mają trudności z zastosowaniem złożonych zasad i niejednoznacznych ról. Ta polityka jest inna. Nasze polityki SME są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów bezpieczeństwa. Przypisujemy obowiązki do ról, które faktycznie posiadasz, takich jak dyrektor generalny i Twój dostawca usług IT, a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną listą kontrolną krok po kroku, co ułatwia wdrożenie, audyt i dostosowanie bez przepisywania całych sekcji.

Atomowa, audytowalna struktura

Wymagania są indywidualnie ponumerowane, co ułatwia śledzenie, wdrożenie oraz aktualizacje dokumentu bez ryzyka błędu.

Obsługa wyjątków od polityki

Formalny proces obsługi wyjątków od polityki umożliwia praktyczną elastyczność, jednocześnie dokumentując każde odstępstwo na potrzeby audytu.

Powiązany ekosystem polityk SME

Bezpośrednio integruje się z innymi politykami SME, zapewniając spójną zgodność z ISO/IEC 27001 i bezpieczeństwo operacyjne.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →