Przegląd

Niniejsza polityka definiuje i reguluje sposób, w jaki MŚP gromadzą, przetwarzają i przechowują dowody cyfrowe podczas incydentów bezpieczeństwa i dochodzeń, zapewniając integralność, zgodność prawną oraz gotowość do audytu dzięki jasnym, praktycznym rolom dla dyrektora generalnego i dostawców IT.

Ochrona integralności dowodów

Bezpieczne procedury gromadzenia i przechowywania utrzymują łańcuch dowodowy oraz zapobiegają manipulacji lub utracie dowodów cyfrowych.

Jasne role i wytyczne dla MŚP

Umożliwia dyrektorowi generalnemu i dostawcom IT realizację praktycznych, zdefiniowanych obowiązków nawet bez pełnego zespołu IT.

Procesy zapewniające gotowość do audytu

Uproszczone rejestrowanie audytowe, dokumentacja i retencja wspierają wymagania prawne, regulacyjne oraz ubezpieczycieli.

Gotowość do informatyki śledczej

Umożliwia szybkie gromadzenie dowodów na potrzeby incydentów, decyzji wewnętrznych lub dochodzenia zewnętrznego.

Czytaj pełny przegląd

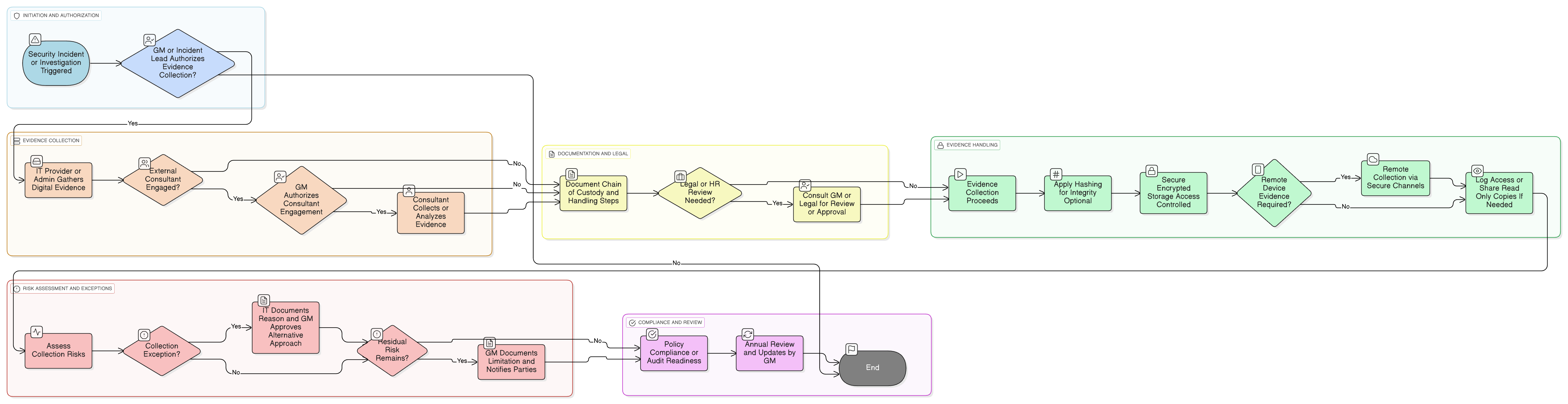

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Role i odpowiedzialności dla MŚP

Dokumentacja łańcucha dowodowego

Wymagania dotyczące bezpiecznego przechowywania dowodów

Postępowanie z ryzykiem i nadzór prawny

Procedury gotowości do audytu

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka ról i odpowiedzialności w obszarze Zarządzanie - SME

Ustanawia uprawnienia i rozliczalność w zakresie dochodzeń incydentów, decyzji dowodowych oraz eskalacji prawnej/regulacyjnej.

Polityka kontroli dostępu - SME

Zapewnia, że wyłącznie upoważniony personel ma dostęp do wrażliwych systemów i rejestrów zdarzeń podczas dochodzeń.

Polityka rejestrowania i monitorowania - SME

Zapewnia dane źródłowe wykorzystywane jako dowody informatyki śledczej oraz ustanawia retencję dzienników audytowych, kontrolę dostępu i wymagania rejestrowania audytowego.

Polityka reagowania na incydenty (P30) - SME

Wyzwala potrzebę gromadzenia dowodów i definiuje przepływ operacyjny prowadzący do zabezpieczenia dowodów.

Polityka ochrony danych i prywatności - SME

Zapewnia, że wszelkie dane osobowe zebrane jako dowody są przetwarzane zgodnie z prawem w ramach GDPR i powiązanych regulacji.

O politykach Clarysec - Polityka gromadzenia dowodów i informatyki śledczej - SME

Ogólne polityki bezpieczeństwa są często tworzone z myślą o dużych korporacjach, przez co małe firmy mają trudność z zastosowaniem złożonych zasad i niejasno zdefiniowanych ról. Ta polityka jest inna. Nasze polityki SME są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz — takich jak dyrektor generalny i Twój dostawca IT — a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną listą kontrolną krok po kroku, co ułatwia wdrożenie, gotowość do audytu i dostosowanie bez przepisywania całych sekcji.

Proste narzędzia do łańcucha dowodowego

Zapewnia dzienniki w Excelu lub oparte na szablonach do śledzenia dowodów, dzięki czemu rzetelna dokumentacja jest praktyczna dla MŚP.

Wytyczne dotyczące dowodów z urządzeń zdalnych

Opisuje bezpieczne procedury gromadzenia dla zdalnych laptopów i danych w chmurze obliczeniowej, wspierając elastyczne, nowoczesne operacje.

Obsługa wyjątków oparta na polityce

Określa ścieżki akceptacji i dokumentację dla postępowania z dowodami, gdy systemy ulegają awarii lub nośniki są uszkodzone.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →