Przegląd

Ta Polityka zarządzania ryzykiem dostosowana do MŚP określa role, procedury i zarządzanie dla identyfikowania, dokumentowania i postępowania z ryzykiem w skali całej organizacji, zapewniając zgodność z kluczowymi normami.

Aktywne zarządzanie ryzykiem

Integruje bieżącą identyfikację ryzyka i ocenę ryzyka z codziennymi decyzjami biznesowymi, zwiększając odporność organizacji.

Uproszczone role dla MŚP

Dostosowana do organizacji bez dedykowanych zespołów IT, wykorzystuje dyrektora generalnego do nadzoru na najwyższym poziomie.

Dostosowanie do wymogów regulacyjnych

Zapewnia zgodność z normami ISO/IEC 27001:2022, NIST SP 800-53, EU NIS2, EU DORA oraz COBIT 2019.

Czytaj pełny przegląd

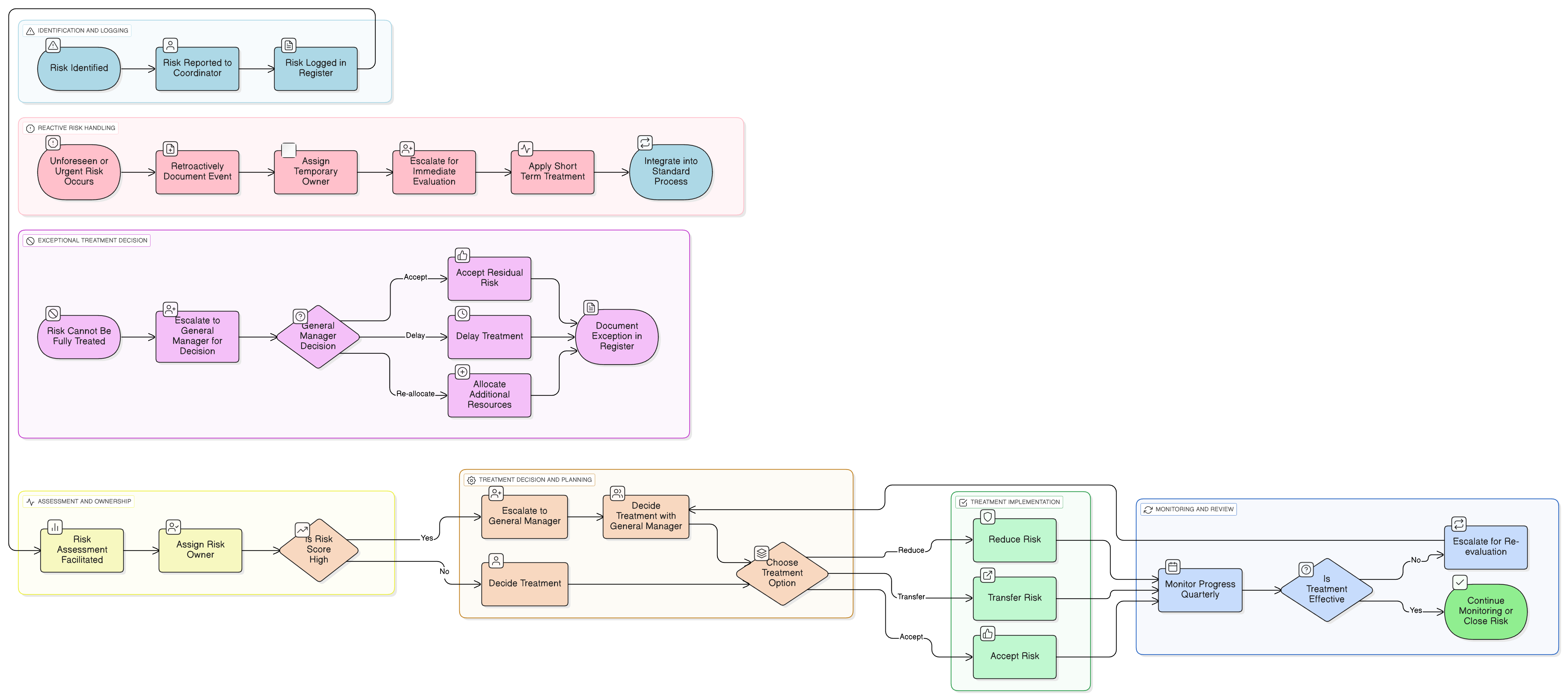

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Zarządzanie rejestrem ryzyk

Postępowanie z ryzykiem i obsługa wyjątków

Wymagania dotyczące zarządzania i audytu

Kluczowe wskaźniki ryzyka i monitorowanie

Przegląd polityki i komunikacja

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka ról i odpowiedzialności w zarządzaniu – MŚP

Definiuje, kto odpowiada za własność ryzyka i podejmowanie decyzji.

Polityka ciągłości działania i odtwarzania po awarii – MŚP

Identyfikuje ryzyko szczątkowe oraz środki odzyskiwania dla usług krytycznych.

Polityka zarządzania zmianami – MŚP

Wymaga oceny ryzyka przed wdrożeniem zmian technicznych lub procesowych.

Polityka ochrony danych i prywatności – MŚP

Dotyczy ryzyka regulacyjnego związanego z postępowaniem z danymi osobowymi.

Polityka reagowania na incydenty – MŚP

Zapewnia, że postępowanie z ryzykiem jest kontynuowane w trakcie i po incydentach bezpieczeństwa.

O politykach Clarysec - Polityka zarządzania ryzykiem – MŚP

Ogólne polityki bezpieczeństwa są często tworzone z myślą o dużych korporacjach, przez co małe firmy mają trudność z zastosowaniem złożonych zasad i nieokreślonych ról. Ta polityka jest inna. Nasze polityki dla MŚP są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów ds. bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz, takich jak dyrektor generalny i Twój dostawca IT, a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną listą kontrolną krok po kroku, co ułatwia wdrożenie, gotowość do audytu i dostosowanie bez przepisywania całych sekcji.

Rejestr ryzyk gotowy do audytu

Utrzymuje szczegółowy, gotowy do audytu rejestr ryzyk, aby uprościć audyty i wykazać zgodność w dowolnym momencie.

Jasne przypisanie własności

Wyznacza konkretnych właścicieli dla każdego ryzyka i działań postępowania z ryzykiem, zapobiegając lukom i niejasnościom w MŚP.

Wbudowane zarządzanie wyjątkami

Dokumentuje, przegląda i eskaluje odstępstwa od ryzyka z jasnymi krokami zatwierdzania oraz wymaganymi terminami działań następczych.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →