Descripción general

Esta Política de continuidad del negocio y recuperación ante desastres enfocada en PYMES proporciona un marco claro y conforme para mantener las operaciones y restaurar los servicios de TI críticos durante interrupciones, adaptado explícitamente para organizaciones sin equipos de TI y de seguridad de la información dedicados.

Continuidad adaptada a PYMES

Diseñada para organizaciones sin equipos de TI y de seguridad de la información especializados, garantizando una continuidad del negocio y recuperación ante desastres simplificadas pero eficaces.

Roles y responsabilidades claros

Define acciones para el Director General, los proveedores terceros de servicios de TI y el personal para la preparación, la respuesta y la recuperación ante cualquier evento disruptivo.

Cumplimiento normativo

Cumple los requisitos de ISO/IEC 27001, GDPR, NIS2, DORA y COBIT 2019 para la continuidad del negocio y la resiliencia operativa.

Probada y lista para auditoría

Exige pruebas y validación anuales, lecciones aprendidas documentadas y planes actualizados para la mejora continua.

Leer descripción completa

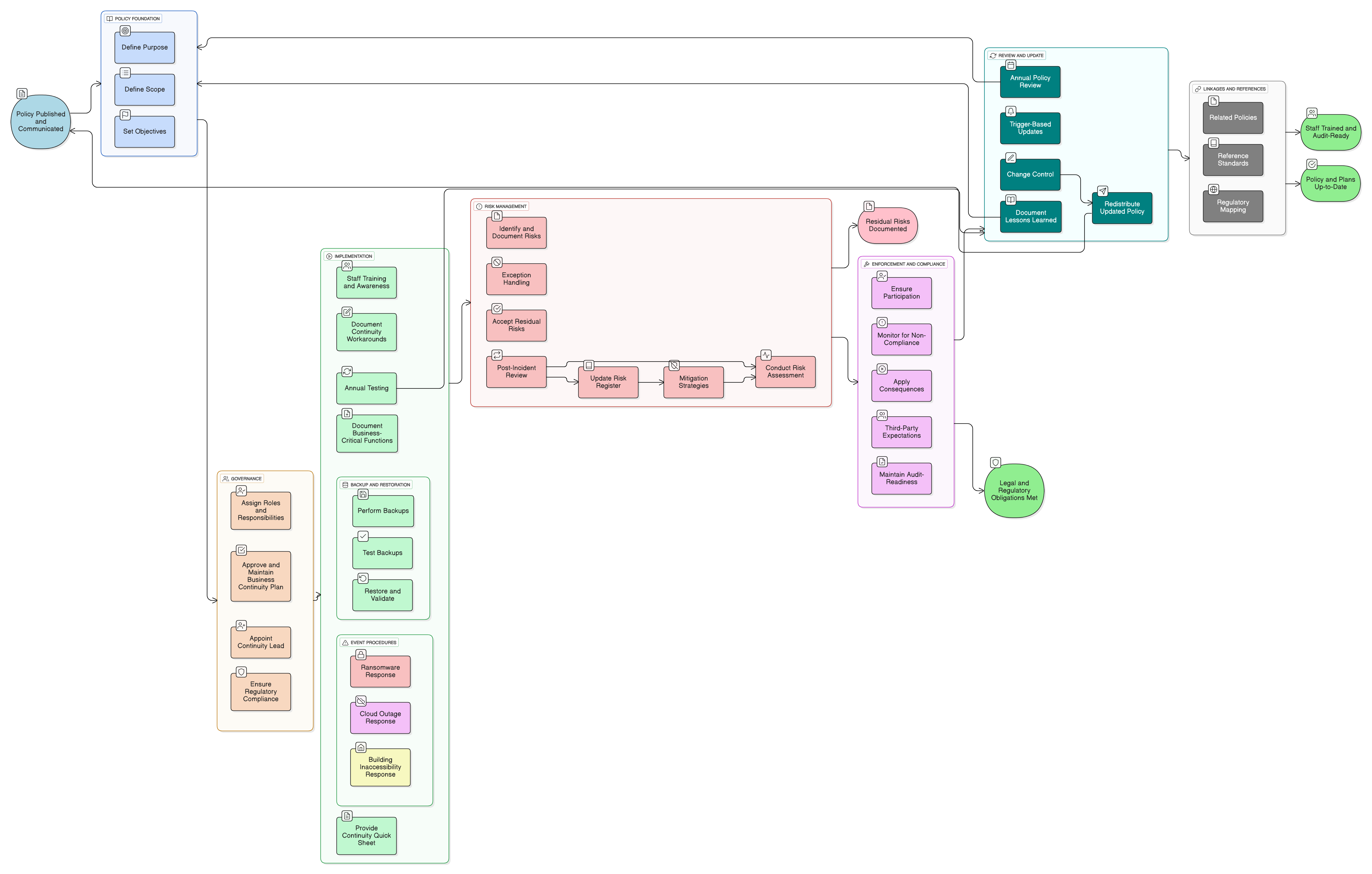

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y roles para Director General y proveedores terceros de servicios de TI

Requisitos para BCP, guías operativas de recuperación ante desastres y pruebas y validación

Procedimientos de copias de seguridad y restauración

Evaluación de riesgos y aceptación del riesgo residual

Orientación sobre respuesta legal y regulatoria

Preparación para auditoría y revisión anual

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

Política de seguridad de la información - PYME

Define los objetivos de seguridad de alto nivel que deben respaldar las prácticas de continuidad y recuperación.

Política de control de acceso - PYME

Permite la revocación inmediata de acceso o la restauración de accesos de usuarios durante escenarios de interrupción del negocio.

Política de gestión de riesgos - PYME

Constituye la base para la identificación, evaluación de riesgos y priorización de riesgos relacionados con la continuidad.

Política de concienciación y formación en seguridad de la información - PYME

Garantiza que los empleados estén preparados para actuar durante interrupciones y comprendan el Plan de continuidad del negocio (BCP).

Política de copias de seguridad y restauración - PYME

Proporciona procedimientos técnicos específicos para salvaguardar la disponibilidad de los datos y la recuperación.

Política de protección de datos y privacidad - PYME

Garantiza que la planificación de continuidad respete la protección de datos personales y cumpla el GDPR durante y después de incidentes.

Política de registro y monitorización - PYME

Apoya la detección de eventos que pueden activar procesos de continuidad del negocio/recuperación ante desastres y proporciona pista de auditoría forense tras la interrupción.

Política de respuesta a incidentes - PYME

Precede directamente a la activación del proceso de recuperación en caso de incidentes de seguridad o incidentes operativos.

Política de recopilación de evidencias y análisis forense - PYME

Garantiza que la evidencia forense se capture durante escenarios de continuidad para necesidades de cumplimiento, seguros o investigación.

Sobre las Políticas de Clarysec - Política de continuidad del negocio y recuperación ante desastres - PYME

Las políticas de seguridad genéricas suelen estar diseñadas para grandes corporaciones, lo que deja a las pequeñas empresas con dificultades para aplicar reglas complejas y roles indefinidos. Esta política es diferente. Nuestras políticas para PYMES están diseñadas desde cero para una implementación práctica en organizaciones sin equipos de seguridad dedicados. Asignamos responsabilidades a los roles que realmente tiene, como el Director General y su proveedor de TI, no a un ejército de especialistas que no tiene. Cada requisito se desglosa en una cláusula con numeración única (p. ej., 5.2.1, 5.2.2). Esto convierte la política en una lista de verificación clara, paso a paso, lo que facilita su implementación, auditoría y personalización sin reescribir secciones completas.

Hoja rápida de continuidad incluida

El personal clave obtiene acceso inmediato a procedimientos de emergencia y contactos, impresos y almacenados fuera de las instalaciones para un uso rápido.

Guías operativas de recuperación basadas en escenarios

Pasos detallados y accionables para ransomware, interrupciones de la nube e inaccesibilidad del edificio minimizan la confusión durante incidentes reales.

Aceptación del riesgo y Gestión de excepciones

Los riesgos residuales se aceptan formalmente, se registran y desencadenan una fecha de reevaluación, garantizando controles prácticos cuando la mitigación no es posible.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack PYME completo

Ahorre un 78%Obtenga las 37 políticas PYME por €399, en lugar de €1.813 individualmente.

Ver Pack PYME completo →