Aperçu

Cette Politique de continuité d’activité et de reprise après sinistre axée sur les PME fournit un cadre clair et conforme pour maintenir les opérations et rétablir les services informatiques critiques lors de perturbations, explicitement adaptée aux organisations sans équipes informatiques dédiées.

Continuité adaptée aux PME

Conçue pour les organisations sans équipes informatiques spécialisées, garantissant une continuité d’activité et une reprise après sinistre simplifiées mais efficaces.

Rôles et responsabilités clairs

Définit les actions du Directeur général, des prestataires informatiques et du personnel pour la préparation, la réponse et le rétablissement lors de tout événement perturbateur.

Conformité réglementaire

Répond aux exigences d’ISO/IEC 27001, du RGPD, de NIS2, de DORA et de COBIT 2019 en matière de continuité d’activité et de résilience opérationnelle.

Testée et prête pour l’audit

Impose des tests annuels, des leçons apprises documentées et des plans à jour pour l’amélioration continue.

Lire l'aperçu complet

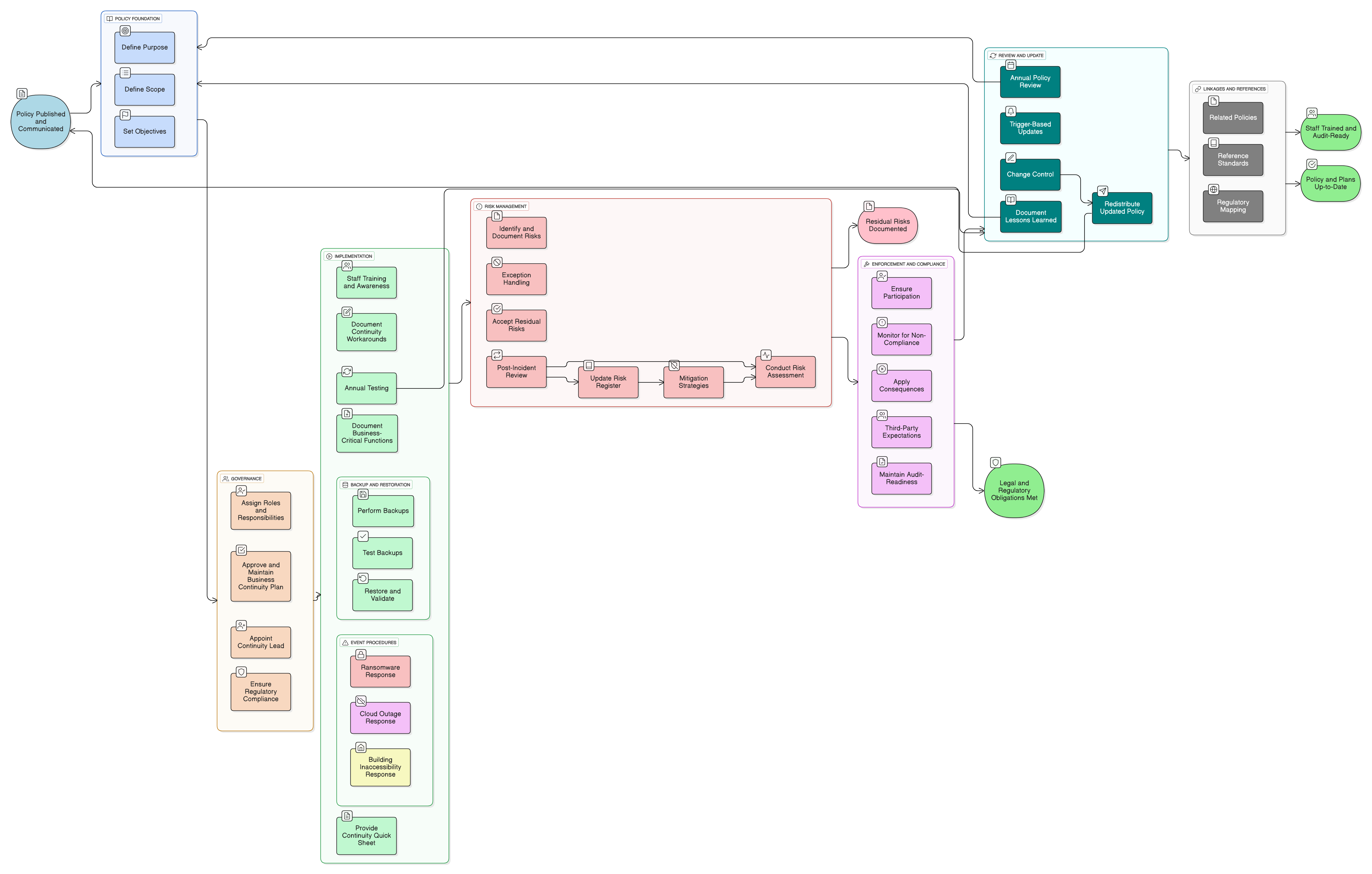

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Champ d’application et rôles pour le Directeur général et les prestataires informatiques

Exigences relatives au BCP, aux playbooks DR et aux tests

Procédures de sauvegarde et de restauration

Appréciation des risques et acceptation du risque résiduel

Orientations sur la réponse juridique et réglementaire

Préparation à l’audit et revue annuelle

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique de sécurité de l'information - PME

Définit les objectifs de sécurité de haut niveau que les pratiques de continuité et de rétablissement doivent soutenir.

Politique de contrôle d’accès - PME

Permet la révocation immédiate des droits d’accès ou la restauration des accès utilisateurs lors de scénarios de perturbation de l’activité.

Politique de gestion des risques - PME

Constitue la base pour l’identification des risques, l’évaluation et la priorisation des risques liés à la continuité.

Politique de sensibilisation et de formation à la sécurité de l’information - PME

Garantit que les employés sont préparés à agir lors de perturbations et comprennent le BCP.

Politique de sauvegarde et de restauration - PME

Fournit des procédures techniques spécifiques pour protéger la disponibilité des données et le rétablissement.

Politique de protection des données et de confidentialité - PME

Garantit que la planification de la continuité respecte la protection des données à caractère personnel et est conforme au RGPD pendant et après les incidents.

Politique de journalisation et de surveillance - PME

Soutient la détection d’événements pouvant déclencher les processus BC/DR et fournit des pistes d’audit forensiques après perturbation.

Politique de réponse aux incidents - PME

Précède directement l’activation du processus de rétablissement en cas d’incidents cyber ou opérationnels.

Politique de collecte des preuves et forensique - PME

Garantit que les preuves numériques sont capturées lors de scénarios de continuité pour des besoins de conformité, d’assurance ou d’enquête.

À propos des politiques Clarysec - Politique de continuité d’activité et de reprise après sinistre - PME

Les politiques de sécurité génériques sont souvent conçues pour de grandes entreprises, laissant les petites structures en difficulté pour appliquer des règles complexes et des rôles non définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le Directeur général et votre prestataire informatique, et non à une armée de spécialistes que vous n’avez pas. Chaque exigence est décomposée en une clause numérotée de manière unique (par ex. 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, l’audit et la personnalisation sans réécrire des sections entières.

Fiche de continuité rapide fournie

Le personnel clé obtient un accès immédiat aux procédures d’urgence et aux contacts, imprimés et stockés hors site pour une utilisation rapide.

Playbooks de rétablissement basés sur des scénarios

Des étapes détaillées et actionnables pour les rançongiciels, les pannes cloud et l’inaccessibilité des bâtiments réduisent la confusion lors d’incidents réels.

Acceptation du risque et gestion des exceptions

Les risques résiduels sont formellement acceptés, consignés et déclenchent une réévaluation, garantissant des contrôles pratiques lorsque l’atténuation n’est pas possible.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →