Apžvalga

Ši MVĮ skirta verslo tęstinumo ir atkūrimo po katastrofos politika pateikia aiškią, atitiktį užtikrinančią sistemą veiklai palaikyti ir kritinėms IT paslaugoms atkurti sutrikimų metu, aiškiai pritaikytą organizacijoms be dedikuotų IT komandų.

MVĮ pritaikytas tęstinumas

Sukurta organizacijoms be specializuotų IT komandų, užtikrinant supaprastintą, bet veiksmingą verslo tęstinumą ir atkūrimą po katastrofos.

Aiškūs vaidmenys ir atsakomybės

Apibrėžia veiksmus generaliniam direktoriui, IT paslaugų teikėjams ir personalui pasirengimo, reagavimo ir atkūrimo metu bet kokio trikdančio įvykio atveju.

Atitiktis reglamentavimo reikalavimams

Atitinka ISO/IEC 27001, BDAR, NIS2, DORA ir COBIT 2019 reikalavimus verslo tęstinumui ir veiklos atsparumui.

Išbandyta ir parengta auditui

Numato kasmetinį testavimą, dokumentuotas išmoktas pamokas ir atnaujintus planus nuolatiniam tobulinimui.

Skaityti visą apžvalgą

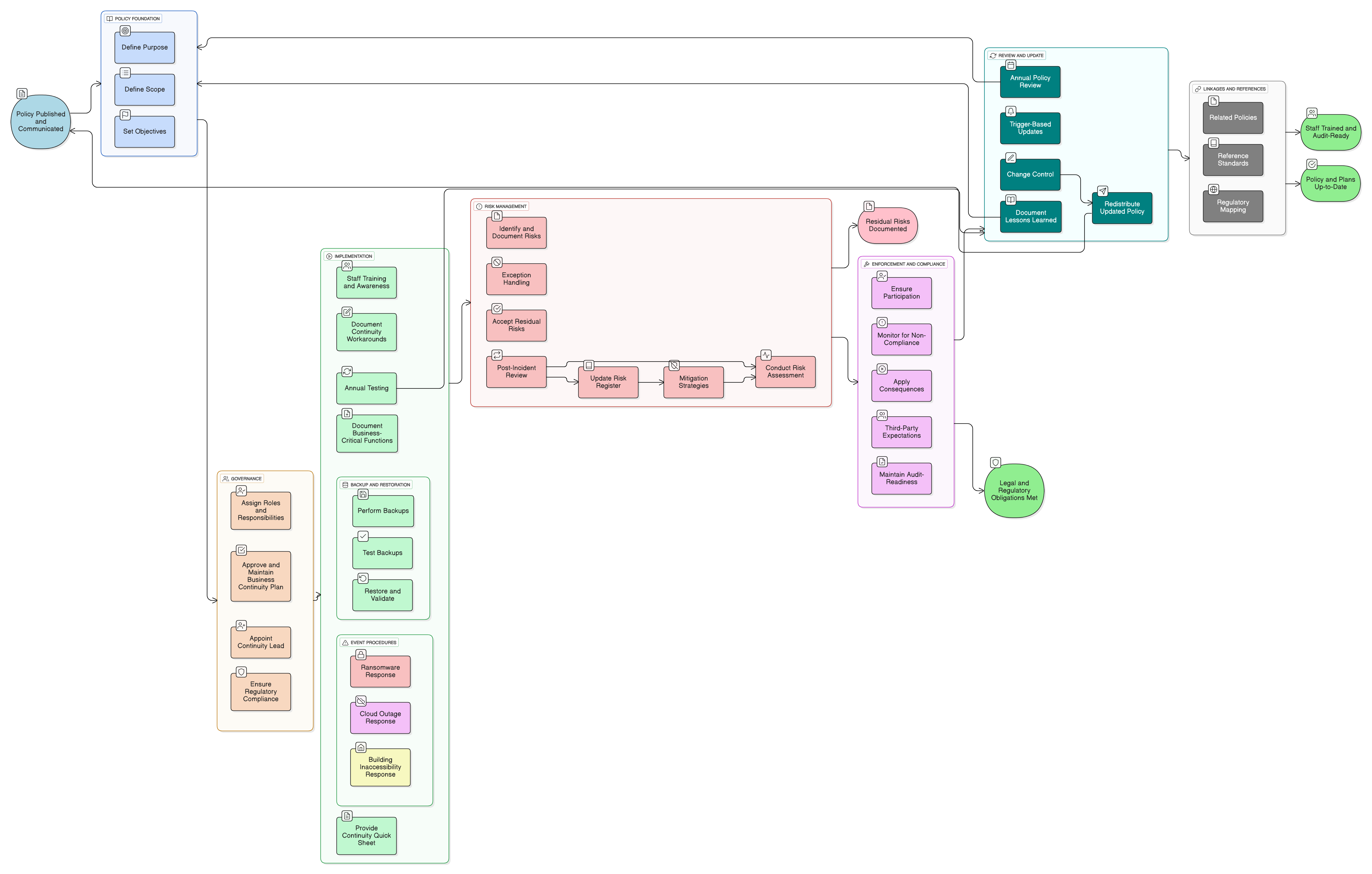

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir vaidmenys generaliniam direktoriui ir IT paslaugų teikėjams

Reikalavimai BCP, DR veiksmų knygoms ir testavimui

Atsarginių kopijų ir atkūrimo procedūros

Rizikos vertinimas ir likutinės rizikos priėmimas

Teisinės ir reglamentavimo reakcijos gairės

Pasirengimas auditui ir kasmetinė peržiūra

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

Susijusios politikos

Informacijos saugumo politika – MVĮ

Apibrėžia aukšto lygio saugumo tikslus, kuriuos turi palaikyti tęstinumo ir atkūrimo praktikos.

Prieigos kontrolės politika – MVĮ

Įgalina nedelsiamą prieigos atšaukimą arba naudotojų prieigos atkūrimą verslo sutrikimų scenarijuose.

Rizikos valdymo politika – MVĮ

Sudaro pagrindą tęstinumo rizikų identifikavimui, įvertinimui ir prioritetų nustatymui.

Informacijos saugos sąmoningumo ir mokymų politika – MVĮ

Užtikrina, kad darbuotojai būtų pasirengę veikti sutrikimų metu ir suprastų BCP.

Atsarginių kopijų ir atkūrimo politika – MVĮ

Pateikia konkrečias technines procedūras duomenų prieinamumui apsaugoti ir atkūrimui atlikti.

Duomenų apsaugos ir privatumo politika – MVĮ

Užtikrina, kad tęstinumo planavimas atitiktų asmens duomenų apsaugą ir BDAR reikalavimus incidentų metu ir po jų.

Žurnalinimo ir stebėsenos politika – MVĮ

Palaiko įvykių, galinčių suaktyvinti BC/DR procesus, aptikimą ir suteikia audito pėdsaką po sutrikimo.

Reagavimo į incidentus politika – MVĮ

Tiesiogiai prieš tai eina atkūrimo proceso aktyvavimas kibernetinių ar operacinių incidentų atveju.

Įrodymų rinkimo ir kriminalistikos politika – MVĮ

Užtikrina, kad tęstinumo scenarijų metu būtų surenkami skaitmeniniai įrodymai atitikties, draudimo ar tyrimo poreikiams.

Apie Clarysec politikas - Verslo tęstinumo ir atkūrimo po katastrofos politika – MVĮ

Bendrosios saugumo politikos dažnai kuriamos didelėms korporacijoms, todėl mažoms įmonėms sunku taikyti sudėtingas taisykles ir neapibrėžtus vaidmenis. Ši politika yra kitokia. Mūsų MVĮ politikos nuo pat pradžių kuriamos praktiškam įgyvendinimui organizacijose be dedikuotų saugumo komandų. Mes priskiriame atsakomybes vaidmenims, kuriuos jūs iš tikrųjų turite, pavyzdžiui, generaliniam direktoriui ir jūsų IT paslaugų teikėjui, o ne specialistų armijai, kurios neturite. Kiekvienas reikalavimas suskaidytas į unikaliai sunumeruotą punktą (pvz., 5.2.1, 5.2.2). Tai paverčia politiką aiškiu, nuosekliu kontroliniu sąrašu, kurį lengva įgyvendinti, audituoti ir pritaikyti neperrašant ištisų skyrių.

Pateikiamas tęstinumo greitasis lapas

Pagrindinis personalas gauna greitą prieigą prie neatidėliotinų procedūrų ir kontaktų; dokumentai atspausdinami ir saugomi ne vietoje, kad būtų galima greitai panaudoti.

Scenarijais pagrįstos atkūrimo veiksmų knygos

Išsamūs, įgyvendinami veiksmai išpirkos reikalaujančios programinės įrangos, debesijos sutrikimų ir pastato neprieinamumo atvejais sumažina neaiškumus realių incidentų metu.

Likutinės rizikos priėmimas ir išimčių tvarkymas

Likutinės rizikos formaliai priimamos, registruojamos ir inicijuoja pakartotinį vertinimą, užtikrinant praktiškas kontrolės priemones, kai rizikos mažinimas neįmanomas.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname MVĮ pakete

Sutaupykite 78%Gaukite visas 37 MVĮ politikas už €399, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną MVĮ paketą →