Przegląd

Ta polityka określa jasne zasady i odpowiedzialności dotyczące bezpiecznego wykonywania kopii zapasowych i odtwarzania danych w środowisku SME, zapewniając ciągłość działania, zgodność regulacyjną oraz skuteczne zarządzanie ryzykiem.

Zapewniona ciągłość działania

Gwarantuje terminowe odtworzenie danych po incydentach oraz chroni przed przypadkową utratą lub awarią techniczną.

Dostosowane do SME

Zaprojektowane dla organizacji bez dedykowanych zespołów IT, z jasno opisanymi rolami dla dyrektorów generalnych oraz zewnętrznego wsparcia IT.

Zgodność regulacyjna

Wspiera ISO/IEC 27001, RODO, EU NIS2 oraz DORA poprzez ustrukturyzowane i audytowalne procedury kopii zapasowych.

Czytaj pełny przegląd

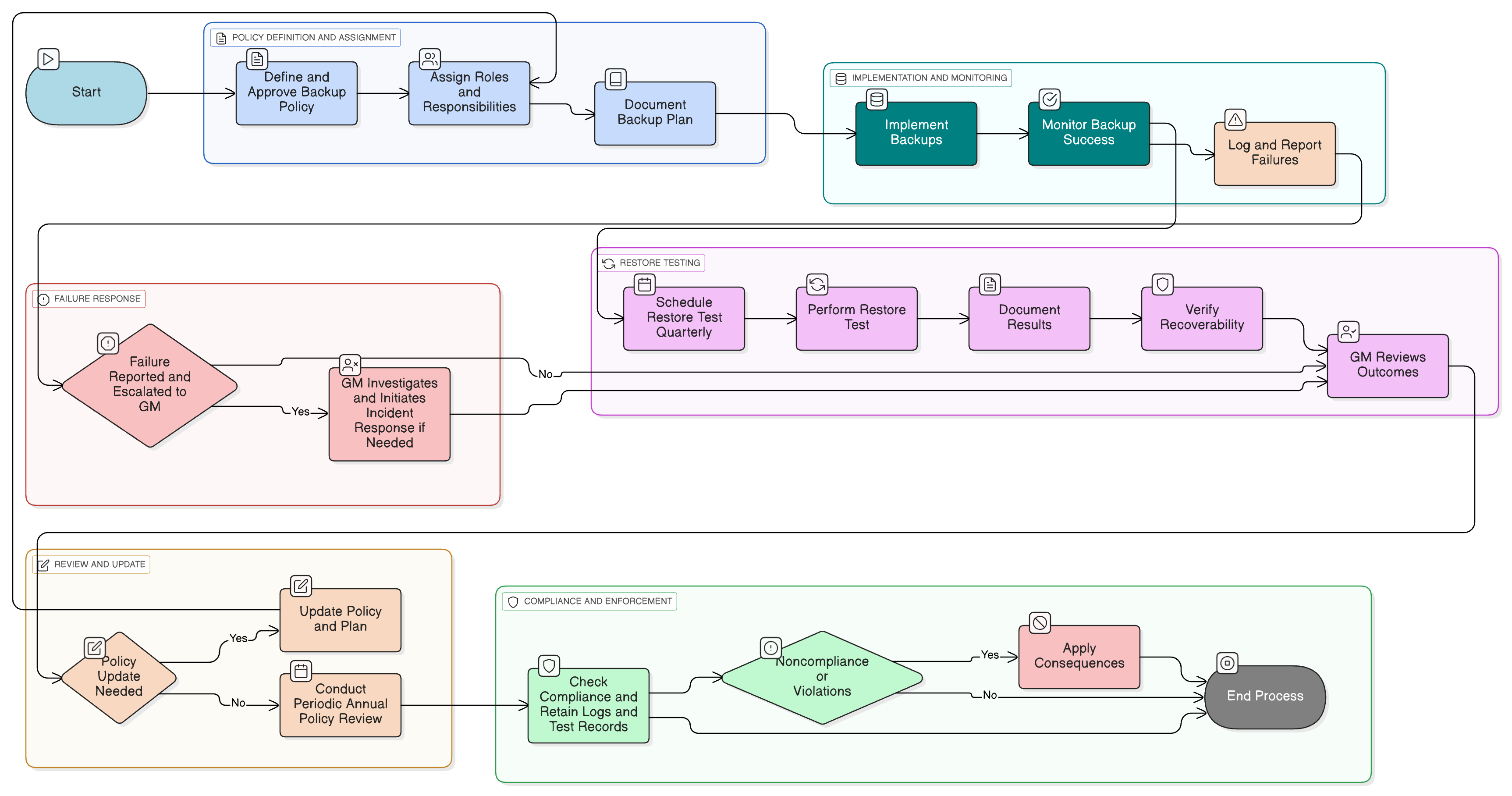

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady operacji kopii zapasowych

Role i odpowiedzialności (dyrektor generalny, dostawcy IT)

Harmonogramy częstotliwości kopii zapasowych i retencji

Wymagania dotyczące przechowywania, szyfrowania i bezpiecznego usuwania

Reagowanie na incydenty i kroki eskalacji

Gotowość do audytu i coroczny przegląd

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

5(1)(f)32(1)(c)

|

Powiązane polityki

Polityka retencji danych i utylizacji – SME

Określa, jak długo dane kopii zapasowych powinny być przechowywane oraz jak mają być bezpiecznie usuwane.

Polityka klasyfikacji danych i etykietowania – SME

Pomaga ustalić priorytety, które dane muszą być objęte kopiami zapasowymi na podstawie poziomów klasyfikacji danych.

Polityka reagowania na incydenty – SME

Obejmuje procedury na wypadek, gdy kopie zapasowe nie działają lub gdy odzyskiwanie danych jest wymagane po naruszeniu lub awarii.

Polityka ról i odpowiedzialności w zakresie zarządzania – SME

Przypisuje jasne uprawnienia w zakresie nadzoru nad kopiami zapasowymi oraz egzekwowania polityki.

Polityka ochrony danych i prywatności danych – SME

Zapewnia, że postępowanie z danymi osobowymi w kopiach zapasowych jest zgodne z przepisami prawa i regulacjami dotyczącymi prywatności.

O politykach Clarysec - Polityka kopii zapasowych i odtwarzania – SME

Ogólne polityki bezpieczeństwa są często tworzone dla dużych korporacji, przez co małe firmy mają trudność z zastosowaniem złożonych zasad i niejasno zdefiniowanych ról. Ta polityka jest inna. Nasze polityki SME są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz, takich jak dyrektor generalny i Twój dostawca IT, a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną listą kontrolną krok po kroku, co ułatwia wdrożenie, audyt oraz dostosowanie bez przepisywania całych sekcji.

Testy odtwarzania są obowiązkowe

Wymagane są kwartalne testy odtwarzania, a wyniki muszą być udokumentowane, potwierdzając możliwość odtworzenia kopii zapasowych na potrzeby audytu i zapewnienia.

Jasna delegacja i audytowanie

Polityka wymusza udokumentowane delegowanie zadań do GM i IT, z corocznymi przeglądami oraz rejestrowaniem audytowym w celu wsparcia rozliczalności.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →