Przegląd

Niniejsza polityka ustanawia obowiązkowe wymagania bezpieczeństwa dla wszystkich aplikacji organizacji, zapewniając bezpieczne projektowanie, bezpieczny rozwój oprogramowania i eksploatację zgodnie z globalnymi normami.

Kompleksowy zakres

Dotyczy wszystkich aplikacji rozwijanych wewnętrznie, stron trzecich oraz SaaS we wszystkich środowiskach i zespołach.

Integracja bezpieczeństwa w cyklu życia

Wymusza środki kontrolne, testowanie i walidację od planowania do etapu po wdrożeniu, aby ograniczać podatności.

Zarządzanie i zgodność

Jest zgodna z globalnymi normami, takimi jak ISO 27001, GDPR, NIS2 i DORA, w celu zapewnienia skuteczności zabezpieczeń i gotowości do audytu.

Jasne role i rozliczalność

Definiuje obowiązki w zakresie bezpieczeństwa dla rozwoju, operacji IT, produktu oraz interesariuszy stron trzecich.

Czytaj pełny przegląd

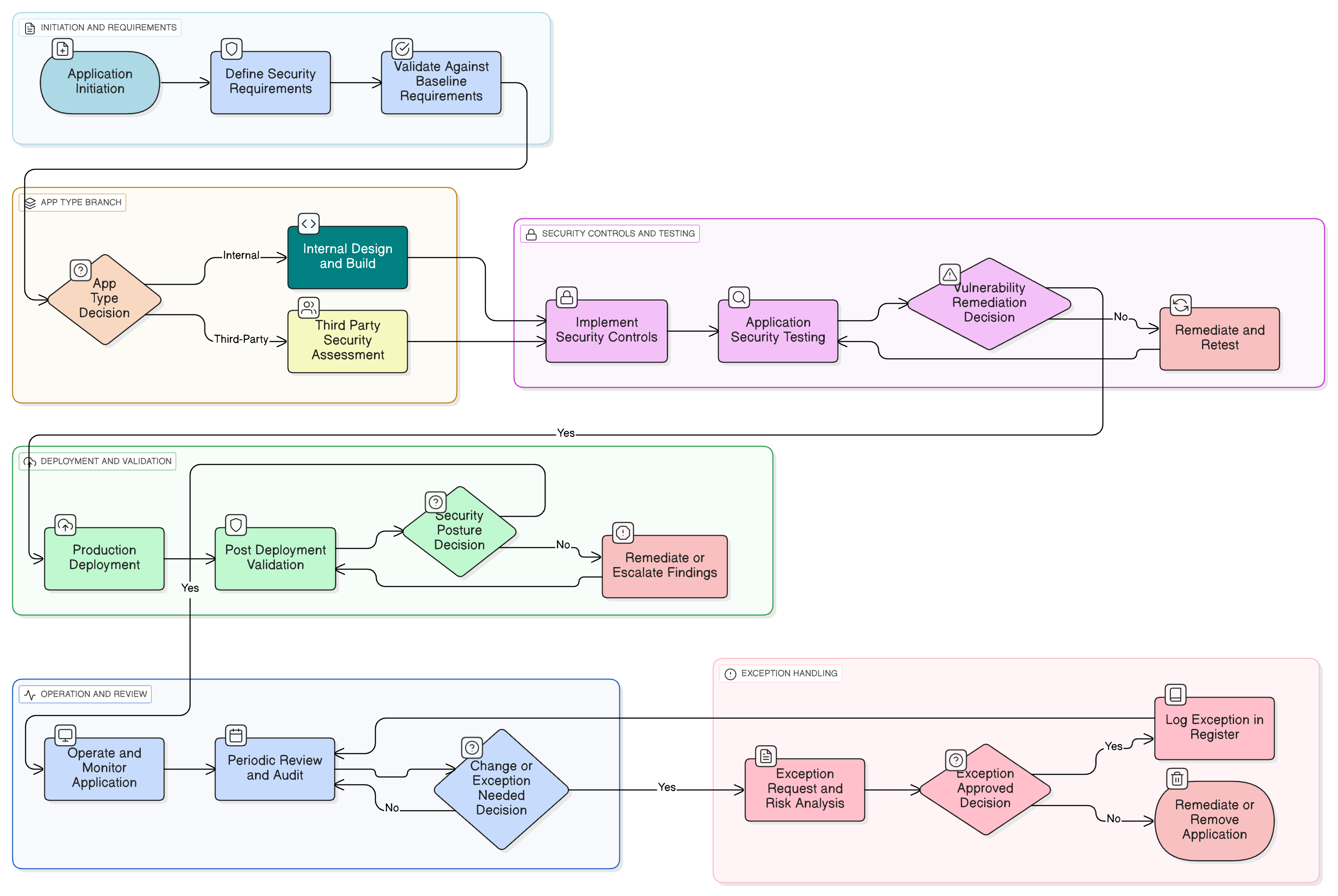

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Obowiązkowe funkcje i środki kontrolne bezpieczeństwa

Wymagania dotyczące bezpiecznych interfejsów API i integracji

Dostosowanie do uwierzytelniania i kontroli dostępu

Metodyka testowania bezpieczeństwa kodu

Proces obsługi wyjątków i postępowania z ryzykiem

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka bezpieczeństwa informacji

Ustanawia podstawy ochrony systemów i danych, w ramach których wymagane są środki kontrolne na poziomie aplikacji w celu zapobiegania nieuprawnionemu dostępowi, wyciekom danych oraz wykorzystaniu podatności.

Polityka kontroli dostępu

Definiuje standardy zarządzania tożsamością i sesjami, które muszą być egzekwowane przez wszystkie aplikacje, w tym silne uwierzytelnianie, zasadę najmniejszych uprawnień oraz wymagania dotyczące przeglądów dostępu.

Polityka zarządzania zmianami

Reguluje promowanie kodu aplikacji i ustawień konfiguracyjnych do środowiska produkcyjnego, zapewniając, że nieuprawnione/nieplanowane zmiany lub nieprzetestowane zmiany są blokowane.

Polityka ochrony danych i prywatności

Wymaga, aby aplikacje wdrażały privacy-by-design oraz zapewniały zgodne z prawem przetwarzanie informacji, szyfrowanie i retencję danych osobowych oraz danych wrażliwych we wszystkich środowiskach.

Polityka bezpiecznego rozwoju oprogramowania

Zapewnia szersze ramy osadzania bezpieczeństwa w SDLC, w ramach których niniejsza polityka definiuje konkretne wymagania i zabezpieczenia techniczne do wdrożenia w warstwie aplikacji.

Polityka reagowania na incydenty

Wymaga ustrukturyzowanej obsługi incydentów bezpieczeństwa aplikacji, w tym podatności zidentyfikowanych po wdrożeniu lub podczas testów penetracyjnych, oraz określa procedury eskalacji, powstrzymania i odzyskiwania.

O politykach Clarysec - Polityka wymagań bezpieczeństwa aplikacji

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych zapisów; wymaga jasności, rozliczalności oraz struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów ds. bezpieczeństwa IT oraz właściwych komitetów, zapewniając jasną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie polityki, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Wbudowane zarządzanie wyjątkami

Formalne procesy wnioskowania o odstępstwo z kontrolami kompensacyjnymi, analizą ryzyka oraz obowiązkowym śledzeniem w rejestrze ryzyk.

Szczegółowość zabezpieczeń technicznych

Określa precyzyjne wymagania dotyczące uwierzytelniania, walidacji danych wejściowych, rejestrowania audytowego i szyfrowania dostosowane do każdego typu aplikacji.

Obowiązkowe testy kodu i bezpieczeństwa

Wymaga SAST, DAST, SCA, testów penetracyjnych oraz ścieżki audytu dla każdej aplikacji krytycznej lub z ekspozycją zewnętrzną.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →