Přehled

Tato politika stanovuje povinné bezpečnostní požadavky pro všechny aplikace organizace a zajišťuje bezpečný návrh, vývoj a provoz v souladu s globálními normami.

Komplexní pokrytí

Platí pro všechny interní, třetími stranami dodané a SaaS aplikace napříč všemi prostředími a týmy.

Integrace zabezpečení do životního cyklu

Vynucuje kontroly, testování a validaci od plánování až po revize nasazení za účelem zmírnění zranitelností.

Správa a soulad

Je v souladu s globálními normami, jako jsou ISO 27001, GDPR, NIS2 a DORA, pro zajištění kontrol a připravenost na audit.

Jasné role a odpovědnosti

Definuje bezpečnostní odpovědnosti pro vývoj, provoz IT, produkt a zainteresované strany třetích stran.

Přečíst celý přehled

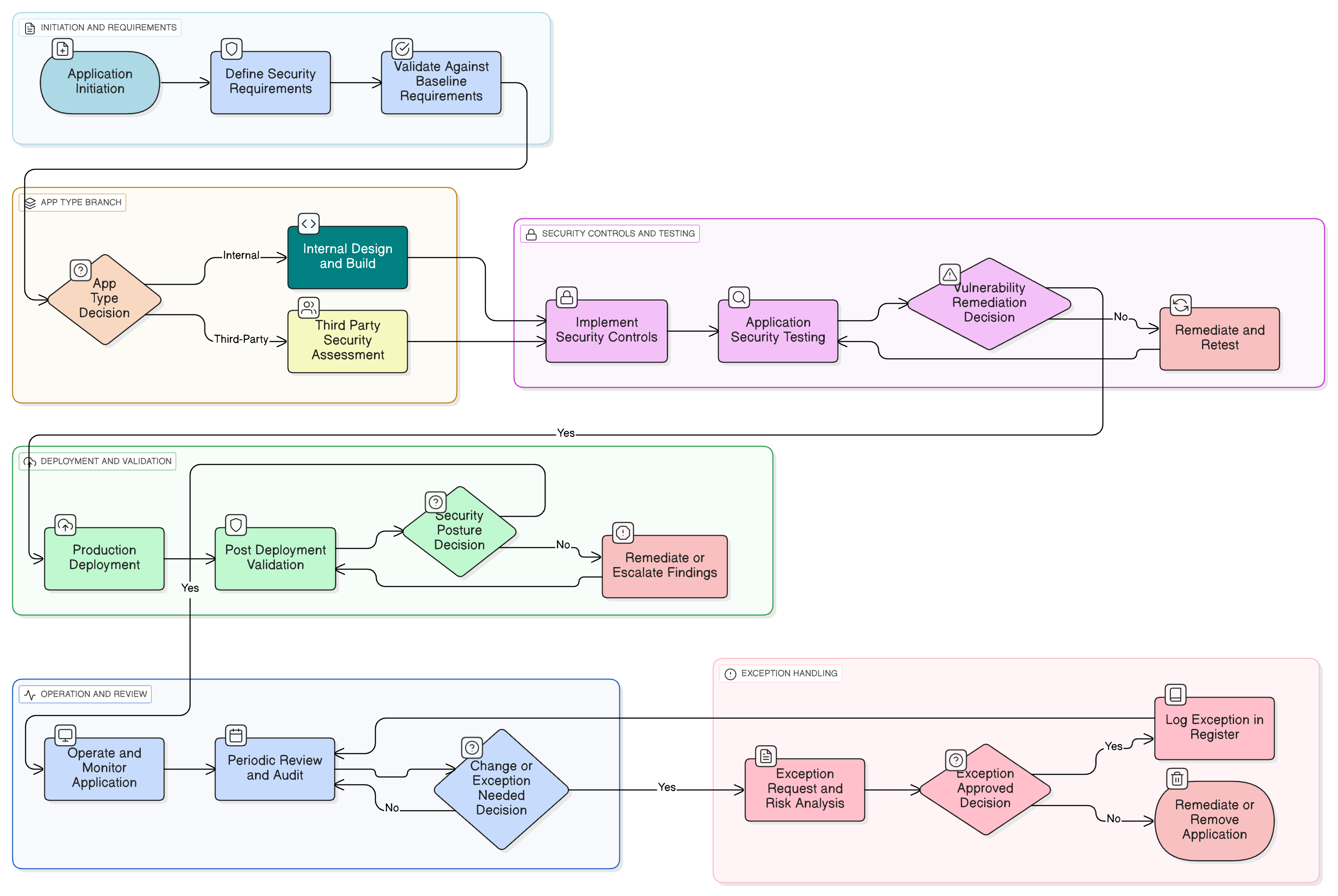

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Povinné bezpečnostní funkce a kontroly

Požadavky na zabezpečení API a integrace

Sladění autentizace a řízení přístupu

Metodika bezpečnostního testování kódu

Proces výjimek a ošetření rizik

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Související zásady

Politika bezpečnosti informací

Stanovuje základ pro ochranu systémů a dat, v jehož rámci jsou vyžadovány kontroly na aplikační vrstvě, aby se zabránilo neoprávněnému přístupu, úniku dat a zneužití.

Politika řízení přístupu

Definuje standardy řízení identit a správy relací, které musí vynucovat všechny aplikace, včetně silné autentizace, zásady minimálních oprávnění a požadavků na přezkum přístupových práv.

Politika řízení změn

Reguluje povyšování aplikačního kódu a konfiguračního nastavení do produkčního prostředí a zajišťuje, že neoprávněné/neplánované změny nebo netestované změny jsou blokovány.

Politika ochrany údajů a soukromí

Vyžaduje, aby aplikace implementovaly bezpečnost již od návrhu a zajistily zákonné zpracování informací, šifrování a uchovávání osobních a citlivých dat napříč všemi prostředími.

Politika bezpečného vývoje

Poskytuje širší rámec pro začlenění bezpečnosti do životního cyklu vývoje systémů, přičemž tato politika definuje konkrétní požadavky a technická opatření, která mají být implementována v aplikační vrstvě.

Politika reakce na incidenty (P30)

Nařizuje strukturované zvládání incidentů zabezpečení aplikací, včetně zranitelností identifikovaných po nasazení nebo během penetračního testování, a popisuje postupy pro eskalace, zamezení šíření a obnovu.

O politikách Clarysec - Politika požadavků na zabezpečení aplikací

Efektivní správa bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím, které se v moderním podniku běžně vyskytují, včetně ředitele informační bezpečnosti (CISO), týmu informační bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně číslovaná doložka (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci, auditovatelnost vůči konkrétním kontrolám a bezpečné přizpůsobení bez narušení integrity dokumentu, čímž se z něj stává dynamický a akceschopný rámec namísto statického dokumentu.

Vestavěná správa výjimek

Formální proces žádosti o výjimku s kompenzačními opatřeními, analýzou rizik a povinným sledováním v registru rizik.

Detail technických opatření

Popisuje přesné požadavky na autentizaci, ověření vstupů, auditní logování a šifrování přizpůsobené každému typu aplikace.

Povinné testování kódu a bezpečnosti

Vyžaduje SAST, DAST, SCA, penetrační testování a auditní stopu pro každou kritickou nebo externě vystavenou aplikaci.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →