Prehľad

Táto politika stanovuje povinné bezpečnostné požiadavky pre všetky aplikácie organizácie a zabezpečuje bezpečný návrh, vývoj a prevádzku v súlade s globálnymi normami.

Komplexné pokrytie

Vzťahuje sa na všetky interne vyvíjané, od tretích strán a SaaS aplikácie vo všetkých prostrediach a tímoch.

Integrácia bezpečnosti do životného cyklu

Vynucuje kontroly, testovanie a validáciu od plánovania až po obdobie po nasadení s cieľom zmierniť zraniteľnosti.

Správa a súlad

Zosúlaďuje sa s globálnymi normami, ako sú ISO 27001, GDPR, NIS2 a DORA, pre uistenie a pripravenosť na audit.

Jasné roly a zodpovednosti

Definuje bezpečnostné zodpovednosti pre vývoj, prevádzku, produkt a zainteresované strany tretích strán.

Čítať celý prehľad

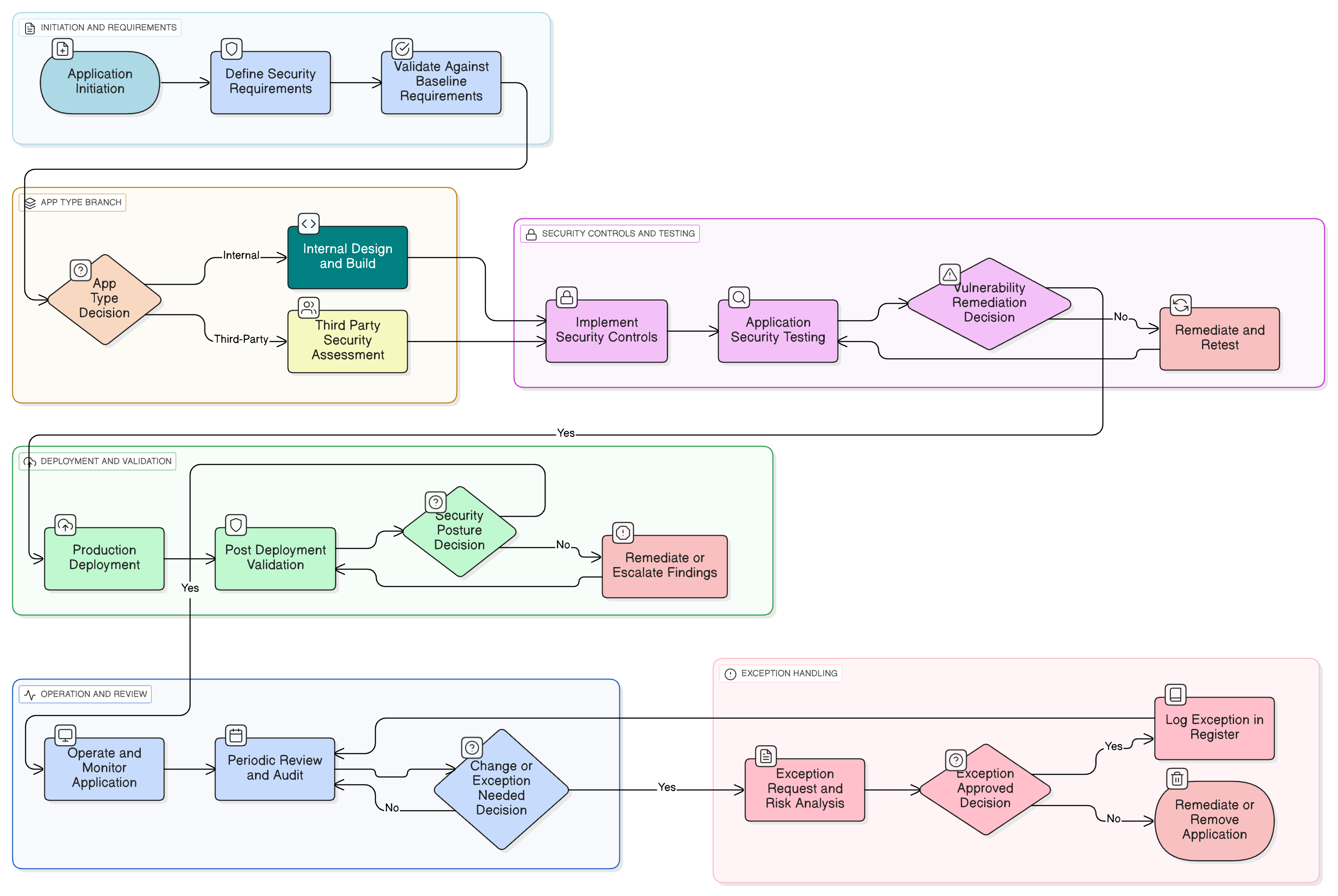

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a pravidlá spolupráce

Povinné bezpečnostné funkcie a kontroly

Požiadavky na bezpečné API a integrácie

Zosúladenie autentifikácie a riadenia prístupu

Metodika testovania bezpečnosti kódu

Proces výnimiek a ošetrenia rizík

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Súvisiace zásady

Politika informačnej bezpečnosti

Stanovuje základ ochrany systémov a údajov, v rámci ktorého sa vyžadujú kontroly na úrovni aplikácií na prevenciu neoprávneného prístupu, úniku údajov a zneužitia.

Politika riadenia prístupu

Definuje štandardy správy identít a relácií, ktoré musia vynucovať všetky aplikácie, vrátane silnej autentifikácie, zásady minimálnych oprávnení a požiadaviek na revíziu prístupových práv.

Politika riadenia zmien

Reguluje presun aplikačného kódu a konfigurácií do produkčného prostredia a zabezpečuje, že neautorizované/neplánované zmeny alebo netestované zmeny sú blokované.

Politika ochrany údajov a súkromia

Vyžaduje, aby aplikácie implementovali ochranu údajov už od návrhu a zabezpečili zákonné nakladanie s údajmi, šifrovanie a uchovávanie osobných a citlivých údajov vo všetkých prostrediach.

Politika bezpečného vývoja

Poskytuje širší rámec pre zabudovanie bezpečnosti do životných cyklov vývoja systémov, pričom táto politika definuje konkrétne požiadavky a technologické kontrolné opatrenia, ktoré sa majú implementovať v aplikačnej vrstve.

Politika reakcie na incidenty (P30)

Vyžaduje štruktúrované riešenie incidentov informačnej bezpečnosti v aplikáciách vrátane zraniteľností identifikovaných po nasadení alebo počas penetračného testovania a opisuje postupy eskalácie, zamedzenia šírenia a obnovy.

O politikách Clarysec - Politika požiadaviek na bezpečnosť aplikácií

Efektívna správa bezpečnosti vyžaduje viac než len slová; vyžaduje jasnosť, zodpovednosť a štruktúru, ktorá sa škáluje spolu s vašou organizáciou. Všeobecné šablóny často zlyhávajú a vytvárajú nejednoznačnosť prostredníctvom dlhých odsekov a nedefinovaných rolí. Táto politika je navrhnutá ako prevádzková chrbtica vášho bezpečnostného programu. Priraďujeme zodpovednosti ku konkrétnym rolám, ktoré sa nachádzajú v modernom podniku, vrátane CISO, tímov IT a informačnej bezpečnosti a relevantných výborov, čím zabezpečujeme jasnú zodpovednosť. Každá požiadavka je jedinečne očíslovaná doložka (napr. 5.1.1, 5.1.2). Táto atómová štruktúra uľahčuje implementáciu politiky, auditovanie voči konkrétnym kontrolám a bezpečné prispôsobenie bez narušenia integrity dokumentu, čím sa z nej stáva dynamický, vykonateľný rámec namiesto statického dokumentu.

Zabudované riadenie výnimiek

Formálne pracovné postupy žiadosti o výnimku s kompenzačnými kontrolami, analýzou rizík a povinným sledovaním v registri rizík.

Detail technologických kontrol

Opisuje presné požiadavky na autentifikáciu, validáciu vstupov, auditné logovanie a šifrovanie prispôsobené každému typu aplikácie.

Povinné testovanie kódu a bezpečnosti

Vyžaduje SAST, DAST, SCA, penetračné testy a auditné stopy pre každú kritickú alebo externe vystavenú aplikáciu.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku Enterprise

Ušetrite 67%Získajte všetkých 37 politík Enterprise za €599, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík Enterprise →