Ülevaade

See poliitika kehtestab kohustuslikud turvanõuded kõigile organisatsiooni rakendustele, tagades turvalise kavandamise, arendamise ja käitamise kooskõlas ülemaailmsete standarditega.

Põhjalik katvus

Kehtib kõigi ettevõttesiseselt arendatud, väljast hangitud, kolmanda osapoole ja SaaS-rakenduste kohta kõigis keskkondades ja meeskondades.

Elutsükli turvalisuse integreerimine

Jõustab kontrollimeetmed, testimise ja valideerimise alates planeerimisest kuni juurutusjärgse etapini, et maandada haavatavusi.

Juhtimine ja vastavus

Ühtlustub ülemaailmsete standarditega nagu ISO 27001, GDPR, NIS2 ja DORA, et tagada kindlus ja auditivalmidus.

Selged rollid ja aruandekohustus

Määratleb turbevastutused arenduse, operatsioonide, toote ja kolmandate osapoolte sidusrühmade jaoks.

Loe täielikku ülevaadet

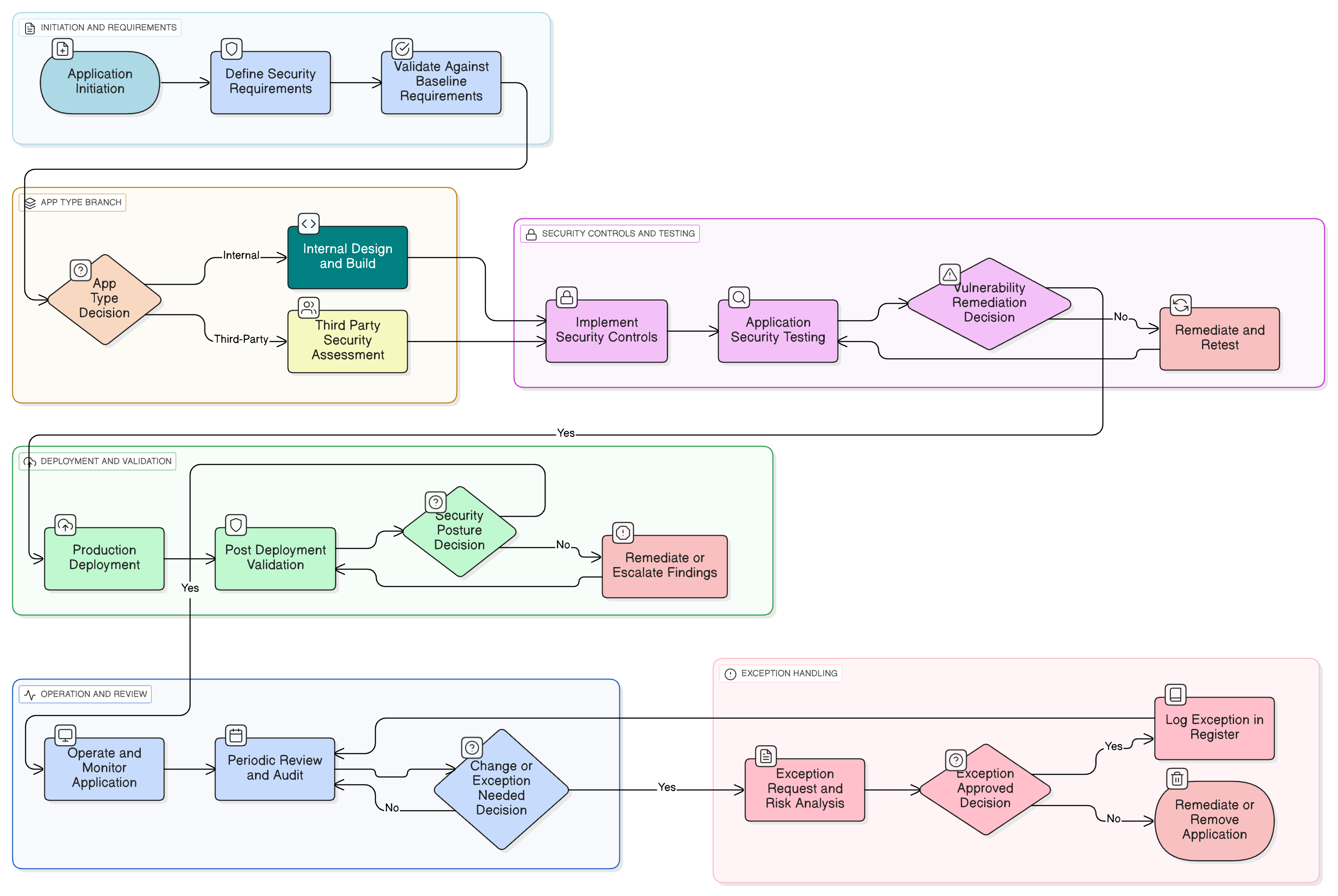

Poliitika diagramm

Klõpsake diagrammil, et vaadata seda täissuuruses

Sisu

Kohaldamisala ja kaasamise reeglid

Kohustuslikud turbefunktsioonid ja kontrollimeetmed

Turvalise API ja integratsiooni nõuded

Autentimise ja juurdepääsukontrolli ühtlustamine

Koodi turbetestimise metoodika

Erandite ja riski käsitlemise protsess

Raamistiku vastavus

🛡️ Toetatud standardid ja raamistikud

See toode on kooskõlas järgmiste vastavusraamistikkudega, üksikasjalike klauslite ja kontrolli kaardistustega.

| Raamistik | Kaetud klauslid / Kontrollid |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Seotud poliitikad

Infoturbepoliitika

Kehtestab aluse süsteemide ja andmete kaitsmiseks, mille raames on rakenduse taseme kontrollimeetmed nõutavad, et vältida volitamata juurdepääsu, andmeleket ja ärakasutamist.

Juurdepääsukontrolli poliitika

Määratleb identiteedi- ja sessioonihalduse standardid, mida kõik rakendused peavad jõustama, sh tugev autentimine, vähimate privileegide põhimõte ja juurdepääsuõiguste ülevaatamise nõuded.

Muudatuste juhtimise poliitika

Reguleerib rakenduse koodi ja konfiguratsiooniseadete viimist tootmiskeskkonda, tagades, et autoriseerimata/plaanivälised muudatused või testimata muudatused blokeeritakse.

Andmekaitse ja privaatsuse poliitika

Nõuab, et rakendused rakendaksid andmekaitset ja andmete minimeerimist ning tagaksid isikuandmete ja tundlike andmete seadusliku käitlemise, krüpteerimise ja säilitamise kõigis keskkondades.

Turvalise arendamise poliitika

Annab laiema raamistiku turvalisuse lõimimiseks SDLC-sse, millest käesolev poliitika määratleb konkreetsed nõuded ja tehnilised kontrollimeetmed, mida tuleb rakendusekihis rakendada.

Intsidentidele reageerimise poliitika

Nõuab rakenduse turbeintsidentide struktureeritud käsitlemist, sh juurutusjärgselt või sissetungimistestimise käigus tuvastatud haavatavused, ning kirjeldab eskaleerimise, ohjeldamise ja taaste protseduure.

Claryseci poliitikate kohta - Rakenduse turvanõuete poliitika

Tõhus turbejuhtimine nõuab enamat kui sõnu; see nõuab selgust, aruandekohustust ja struktuuri, mis skaleerub koos teie organisatsiooniga. Üldised mallid ebaõnnestuvad sageli, tekitades ebaselgust pikkade lõikude ja määratlemata rollidega. See poliitika on loodud olema teie turbeprogrammi operatiivne selgroog. Me määrame vastutused konkreetsetele rollidele, mida leidub kaasaegses ettevõttes, sh infoturbejuht, IT- ja infoturbemeeskonnad ning asjakohased komiteed, tagades selge aruandekohustuse. Iga nõue on unikaalselt nummerdatud säte (nt 5.1.1, 5.1.2). See atomaarne struktuur muudab poliitika lihtsasti rakendatavaks, võimaldab auditeerida konkreetsete kontrollimeetmete vastu ning turvaliselt kohandada ilma dokumendi terviklust mõjutamata, muutes selle staatilisest dokumendist dünaamiliseks, rakendatavaks raamistikuks.

Sisseehitatud erandite haldus

Ametlikud eranditaotluse töövood koos kompenseerivate kontrollimeetmete, riskianalüüsi ja kohustusliku riskiregistri jälgimisega.

Tehniliste kontrollimeetmete detailsus

Kirjeldab täpseid nõudeid autentimise, sisendi valideerimise, logimis- ja seirepoliitika ning krüpteerimise kohta, mis on kohandatud iga rakendusetüübi jaoks.

Kohustuslik koodi- ja turbetestimine

Nõuab SAST-i, DAST-i, SCA-d, sissetungimisteste ja auditijälge iga kriitilise või välisjuurdepääsuga rakenduse jaoks.

Korduma kippuvad küsimused

Loodud juhtidele, juhtide poolt

Selle poliitika on koostanud turbejuht, kellel on üle 25 aasta kogemust ISMS-raamistike juurutamisel ja auditeerimisel globaalsetes organisatsioonides. See ei ole mõeldud vaid dokumendina, vaid kaitstava raamistikuna, mis peab vastu audiitori kontrollile.

Koostanud ekspert järgmiste kvalifikatsioonidega:

Katvus ja teemad

🏢 Sihtosakond

🏷️ Temaatiline katvus

See poliitika on 1/37 täielikust Enterprise paketist

Säästa 67%Hangi kõik 37 Enterprise poliitikat €599 eest. selle asemel et osta ükshaaval €1 813 eest.

Vaata täielikku Enterprise paketti →