Pregled

Ova politika utvrđuje obvezne sigurnosne zahtjeve za sve aplikacije organizacije, osiguravajući siguran dizajn, razvoj i rad u skladu s globalnim standardima.

Sveobuhvatan obuhvat

Primjenjuje se na sve interne, trećih strana i SaaS aplikacije u svim okruženjima i timovima.

Integracija sigurnosti u životni ciklus

Provodi kontrole, testiranje i validaciju od planiranja do postimplementacijskog pregleda radi ublažavanja ranjivosti.

Upravljanje i usklađenost

Usklađeno s globalnim standardima kao što su ISO 27001, GDPR, NIS2 i DORA radi osiguranja i spremnosti za reviziju.

Jasne uloge i odgovornost

Definira sigurnosne odgovornosti za razvoj, IT operacije, proizvod i dionike trećih strana.

Pročitaj cijeli pregled

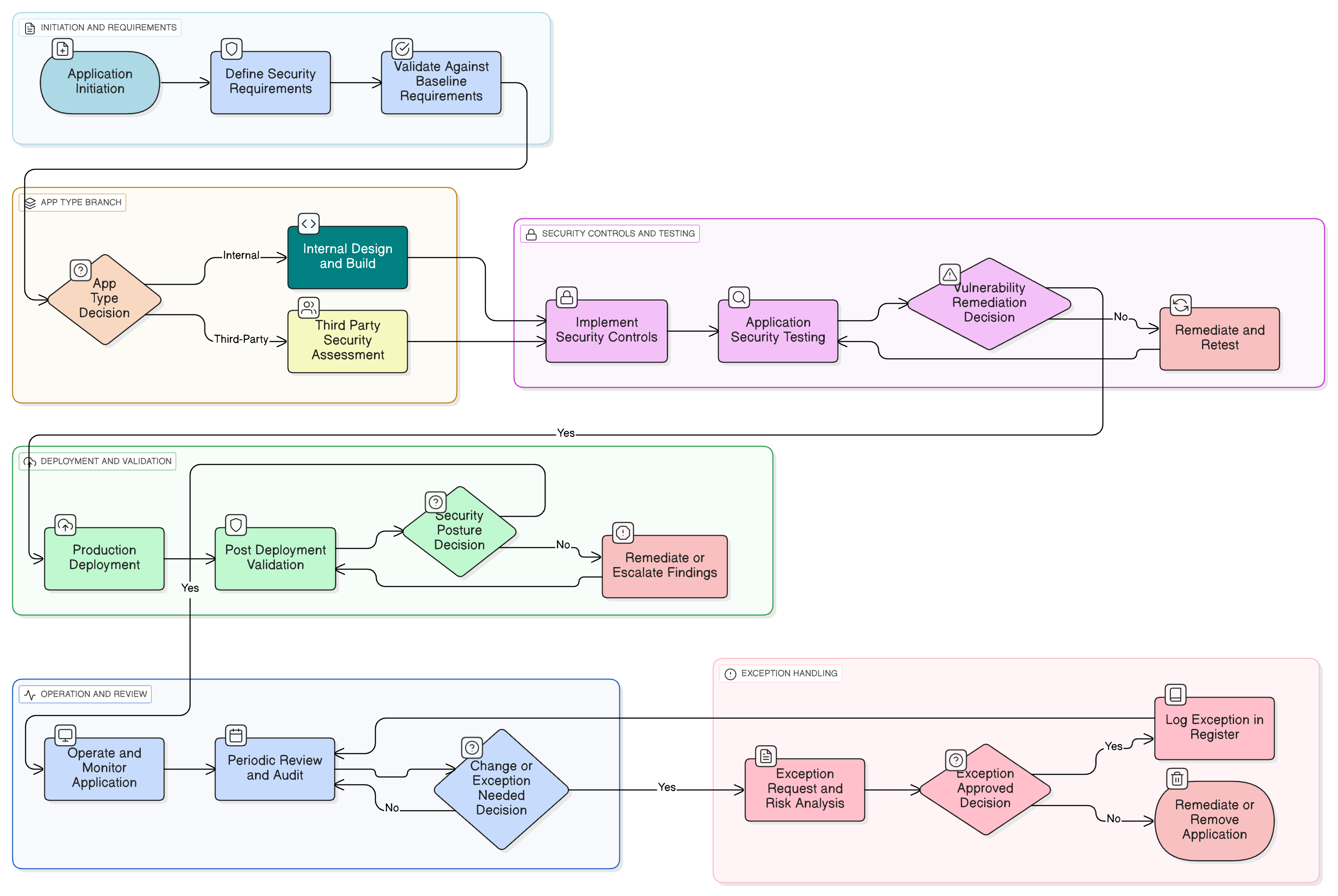

Dijagram politike

Kliknite na dijagram za prikaz u punoj veličini

Sadržaj

Opseg i pravila angažmana

Obvezne sigurnosne funkcije i kontrole

Zahtjevi za sigurni API i integracije

Usklađivanje autentifikacije i kontrole pristupa

Metodologija testiranja sigurnosti koda

Postupak iznimki i obrade rizika

Usklađenost s okvirom

🛡️ Podržani standardi i okviri

Ovaj je proizvod usklađen sa sljedećim okvirima usklađenosti s detaljnim mapiranjem klauzula i kontrola.

| Okvir | Pokrivene klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Povezane politike

Politika informacijske sigurnosti

Uspostavlja temelj za zaštitu sustava i podataka, u okviru kojeg su potrebne kontrole na razini aplikacije kako bi se spriječili neovlašteni pristup, curenje podataka i iskorištavanje.

Politika kontrole pristupa

Definira standarde upravljanja identitetom i pristupom te upravljanja sesijama koje moraju provoditi sve aplikacije, uključujući snažnu autentifikaciju, načelo najmanjih privilegija i zahtjeve za preglede pristupa.

Politika upravljanja promjenama

Regulira promicanje aplikacijskog koda i konfiguracija u produkcijsko okruženje, osiguravajući da su neovlaštene/neplanirane promjene ili netestirane promjene blokirane.

Politika zaštite podataka i privatnosti

Zahtijeva da aplikacije implementiraju zaštitu privatnosti po dizajnu i osiguraju zakonito postupanje, šifriranje i zadržavanje osobnih i osjetljivih podataka u svim okruženjima.

Politika sigurnog razvoja

Pruža širi okvir za ugradnju sigurnosti u životni ciklus razvoja sustava, pri čemu ova politika definira konkretne zahtjeve i tehnološke kontrole koje se moraju implementirati unutar aplikacijskog sloja.

Politika odgovora na incidente (P30)

Propisuje strukturirano postupanje s incidentima sigurnosti aplikacija, uključujući ranjivosti identificirane nakon uvođenja ili tijekom pen-testiranja, te opisuje postupke eskalacije, ograničavanja i oporavka.

O Clarysec politikama - Politika zahtjeva za sigurnost aplikacija

Učinkovito upravljanje sigurnošću zahtijeva više od samih riječi; zahtijeva jasnoću, odgovornost i strukturu koja se skalira s vašom organizacijom. Generički predlošci često ne uspijevaju, stvarajući nejasnoće dugim odlomcima i nedefiniranim ulogama. Ova je politika osmišljena kao operativna okosnica vašeg sigurnosnog programa. Dodjeljujemo odgovornosti specifičnim ulogama prisutnima u modernom poduzeću, uključujući glavnog službenika za informacijsku sigurnost (CISO), IT i sigurnosne timove te relevantne odbore, osiguravajući jasnu odgovornost. Svaki je zahtjev jedinstveno numerirana odredba (npr. 5.1.1, 5.1.2). Ova atomska struktura čini politiku jednostavnom za implementaciju, reviziju prema specifičnim kontrolama i sigurno prilagođavanje bez utjecaja na integritet dokumenta, pretvarajući je iz statičnog dokumenta u dinamičan, provediv okvir.

Ugrađeno upravljanje iznimkama

Formalni radni tokovi odobravanja zahtjeva za iznimkom uz kompenzacijske kontrole, analizu rizika i obvezno praćenje u registru rizika.

Detalji tehnoloških kontrola

Navodi precizne zahtjeve za autentifikaciju, validaciju unosa, revizijsko bilježenje i šifriranje prilagođene svakoj vrsti aplikacije.

Obvezno testiranje koda i sigurnosti

Zahtijeva SAST, DAST, SCA, penetracijske testove i revizijski trag za svaku kritičnu ili vanjski izloženu aplikaciju.

Često postavljana pitanja

Izrađeno za lidere, od lidera

Ovu politiku izradio je sigurnosni lider s više od 25 godina iskustva u implementaciji i auditiranju ISMS okvira u globalnim organizacijama. Osmišljena je ne samo kao dokument, već kao obrambeni okvir koji izdržava revizorski nadzor.

Izradio stručnjak s sljedećim kvalifikacijama:

Pokrivenost i teme

🏢 Ciljni odjeli

🏷️ Tematska pokrivenost

Ova politika je 1 od 37 u potpunom Enterprise paketu

Uštedite 67%Nabavite svih 37 Enterprise politika za €599, umjesto €1.813 pojedinačno.

Pogledaj potpuni Enterprise paket →