Áttekintés

Ez a szabályzat kötelező biztonsági követelményeket határoz meg valamennyi szervezeti alkalmazásra, biztosítva a biztonságos tervezést, fejlesztést és üzemeltetést a globális szabványokkal összhangban.

Átfogó lefedettség

Valamennyi házon belüli, harmadik féltől származó és SaaS-alkalmazásra vonatkozik, minden környezetben és csapatnál.

Életciklus-biztonság integrációja

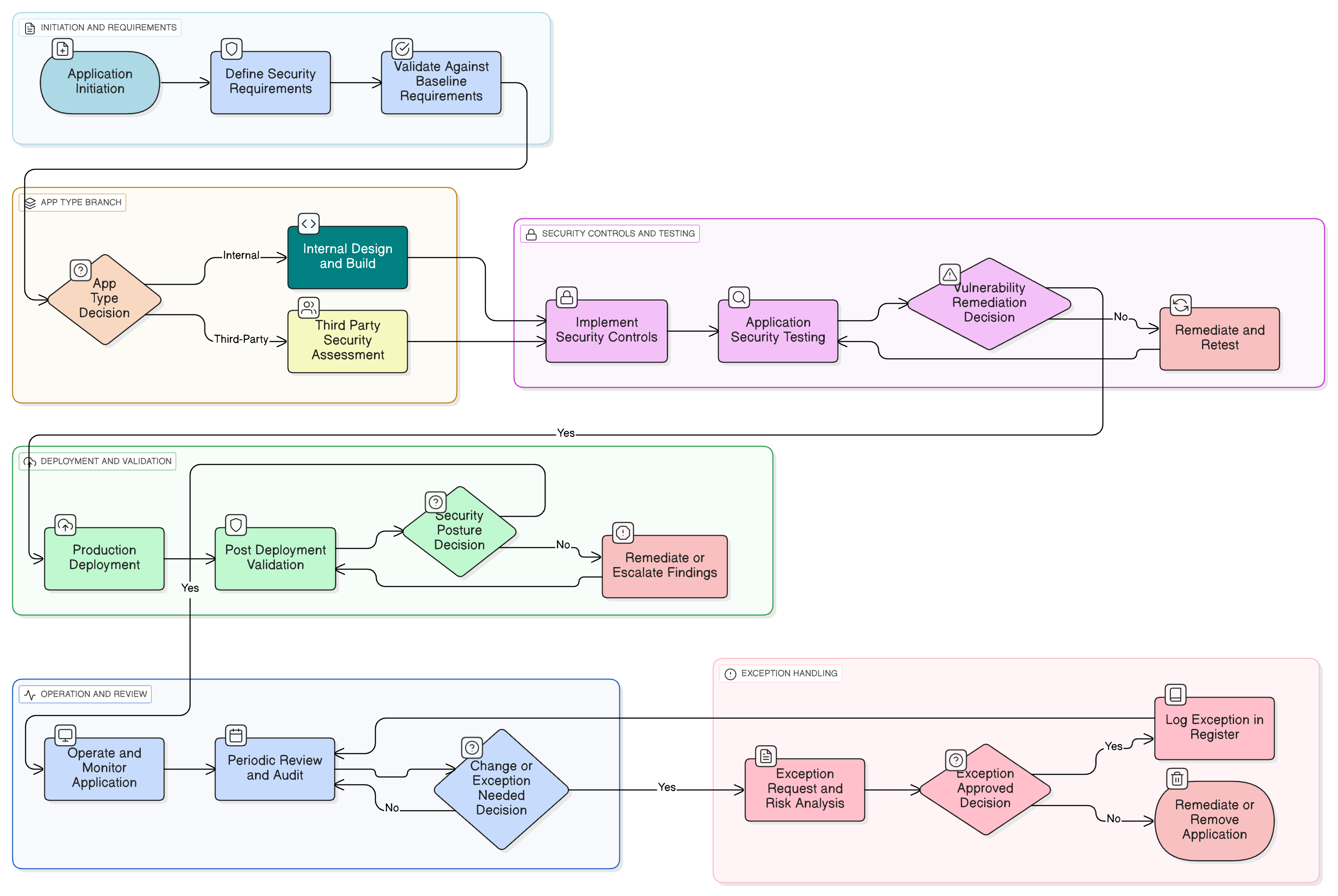

Kontrollokat, tesztelést és validálást érvényesít a tervezéstől a bevezetés utáni szakaszig a sérülékenységek mérséklése érdekében.

Irányítás és megfelelés

Összhangban van a globális szabványokkal, például az ISO 27001, a GDPR, a NIS2 és a DORA követelményeivel a kontrollbizonyosság és az auditfelkészültség érdekében.

Egyértelmű szerepkörök és elszámoltathatóság

Meghatározza a biztonsági felelősségeket a fejlesztés, az informatikai üzemeltetés, a termék és a harmadik fél érdekelt felek számára.

Teljes áttekintés olvasása

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és együttműködési szabályok

Kötelező biztonsági funkciók és kontrollok

Biztonságos API- és integrációs követelmények

Hitelesítés és hozzáférés-ellenőrzés összehangolása

Kódbiztonsági tesztelési módszertan

Kivételkezelési és kockázatkezelési folyamat

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

| Keretrendszer | Lefedett záradékok / Vezérlők |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Kapcsolódó irányelvek

Információbiztonsági politika

Megteremti a rendszerek és adatok védelmének alapját, amely alatt az alkalmazásszintű kontrollok szükségesek a jogosulatlan hozzáférés, az adatvesztés és a kihasználás megelőzéséhez.

Hozzáférés-vezérlési szabályzat

Meghatározza az identitás- és munkamenet-kezelési szabványokat, amelyeket minden alkalmazásnak érvényesítenie kell, beleértve az erős hitelesítést, a legkisebb jogosultság elve követelményét és a hozzáférés-felülvizsgálatok követelményeit.

Változáskezelési szabályzat

Szabályozza az alkalmazáskód és konfigurációk éles környezetbe történő előléptetését, biztosítva, hogy a jogosulatlan vagy nem tesztelt változtatások blokkolásra kerüljenek.

Adatvédelem és adatvédelmi szabályzat

Megköveteli, hogy az alkalmazások beépített adatvédelem elveket valósítsanak meg, és biztosítsák a személyes és érzékeny adatok jogszerű információkezelését, titkosítását és megőrzését minden környezetben.

Biztonságos fejlesztés

Tágabb keretrendszert ad a biztonság SDLC-be történő beépítéséhez, amelyen belül ez a szabályzat meghatározza az alkalmazásrétegben megvalósítandó konkrét követelményeket és technikai kontrollokat.

Incidenskezelési szabályzat

Kötelezővé teszi az alkalmazásbiztonsági incidensek strukturált kezelését, beleértve a bevezetés után vagy penetrációs tesztelés során azonosított sérülékenységeket, és meghatározza az eszkaláció, elszigetelés és helyreállítás eljárásait.

A Clarysec irányelveiről - Alkalmazásbiztonsági követelmények szabályzat

A hatékony biztonsági irányítás több mint megfogalmazások összessége; egyértelműséget, elszámoltathatóságot és a szervezettel együtt skálázódó struktúrát igényel. Az általános sablonok gyakran nem működnek, mert hosszú bekezdésekkel és nem definiált szerepkörökkel kétértelműséget teremtenek. Ez a szabályzat úgy készült, hogy a biztonsági program operatív gerincét adja. A felelősségeket a modern vállalatokban ténylegesen meglévő szerepkörökhöz rendeljük, beleértve az információbiztonsági vezető (CISO) szerepét, az IT- és információbiztonsági csapatok feladatait, valamint a releváns bizottságokat, biztosítva az egyértelmű elszámoltathatóságot. Minden követelmény egyedi sorszámozású záradék (pl. 5.1.1, 5.1.2). Ez az atomi struktúra megkönnyíti a bevezetést, az auditálást konkrét kontrollok mentén, és a biztonságos testreszabást a dokumentum integritásának sérülése nélkül, így a szabályzat statikus dokumentumból dinamikus, végrehajtható keretrendszerré válik.

Beépített kivételkezelés

Formális kivételkérelmezési munkafolyamatok kompenzáló kontrollokkal, kockázatelemzéssel és kötelező kockázati nyilvántartás-nyomon követéssel.

Technikai kontrollrészletek

Pontos követelményeket vázol fel a hitelesítésre, bemeneti validálásra, a naplózási és monitorozási szabályzat szerinti naplózásra és titkosításra, az alkalmazástípushoz igazítva.

Kötelező kód- és biztonsági tesztelés

SAST, DAST, SCA, penetrációs tesztek és auditnyomvonal előírása minden kritikus vagy külső kitettségű alkalmazás esetében.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes Enterprise-csomagban

Spóroljon 67%-otSzerezze be mind a 37 Enterprise-irányelvet €599-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes Enterprise-csomag megtekintése →