Yleiskatsaus

Tämä politiikka asettaa pakolliset tietoturvavaatimukset kaikille organisaation sovelluksille, varmistaen sisäänrakennetun tietoturvan, turvallisen kehittämisen ja toiminnan globaalien standardien mukaisesti.

Kattava soveltamisala

Soveltuu kaikkiin organisaation sisäisiin, kolmannen osapuolen ja SaaS-sovelluksiin kaikissa ympäristöissä ja tiimeissä.

Elinkaaren tietoturvan integrointi

Pakottaa hallintakeinot, testauksen ja validoinnin suunnittelusta käyttöönoton jälkeiseen vaiheeseen haavoittuvuuksien lieventämiseksi.

Hallintotapa ja vaatimustenmukaisuus

Yhdenmukaistaa globaalien standardien, kuten ISO 27001, GDPR, NIS2 ja DORA, kanssa kontrollivarmuuden ja auditointivalmiuden varmistamiseksi.

Selkeät roolit ja vastuuvelvollisuus

Määrittelee tietoturvavastuut kehitykselle, IT-toiminnoille, tuote- ja kolmannen osapuolen sidosryhmille.

Lue koko yleiskatsaus

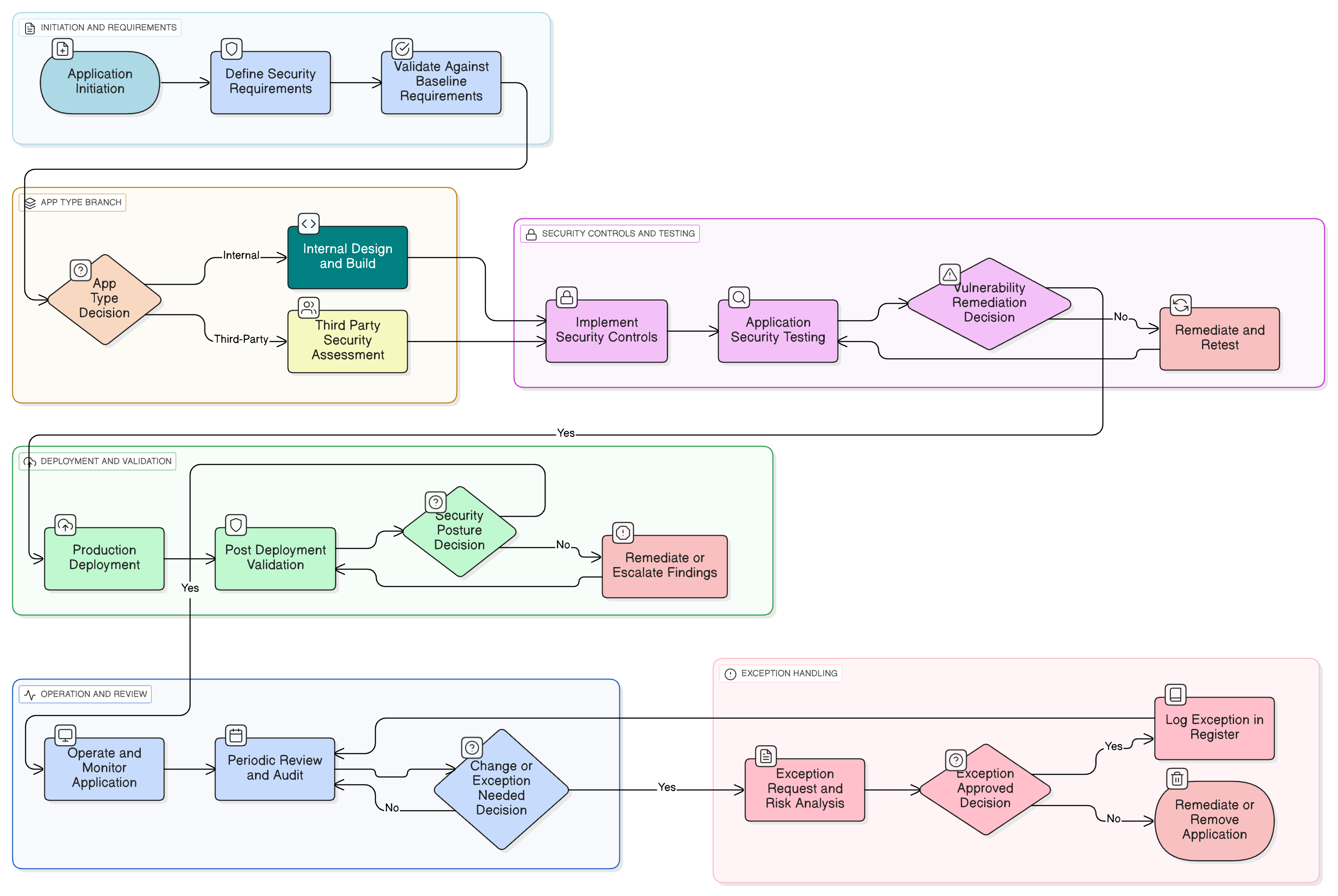

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja pelisäännöt

Pakolliset tietoturvatoiminnot ja hallintakeinot

Turvalliset API- ja integraatiovaatimukset

Todennuksen ja pääsynhallinnan yhdenmukaistaminen

Koodin tietoturvatestauksen menetelmä

Poikkeus- ja riskien käsittelyprosessi

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

Tietoturvapolitiikka

Määrittää perustan järjestelmien ja tietojen suojaamiselle, jonka puitteissa sovellustason kontrollit ovat pakollisia luvattoman pääsyn, tietovuodon ja hyväksikäytön riskien ehkäisemiseksi.

Pääsynhallintapolitiikka

Määrittää identiteetin- ja istunnonhallinnan standardit, jotka kaikkien sovellusten on pakko toimeenpanna, mukaan lukien vahva todennus, vähimpien oikeuksien periaate ja käyttöoikeuksien tarkastusvaatimukset.

Muutoksenhallintapolitiikka

Säätelee sovelluskoodin ja kokoonpanoasetusten muutosten viemistä tuotantoympäristöön, varmistaen, että luvattomat tai testaamattomat muutokset estetään.

Tietosuoja- ja tietosuojapolitiikka

Edellyttää sovelluksilta sisäänrakennetun tietosuojan periaatteen toteuttamista sekä henkilötietojen ja arkaluonteisten tietojen lainmukaista käsittelyä, salaus- ja säilytysvaatimuksia kaikissa ympäristöissä.

Turvallisen kehittämisen politiikka

Tarjoaa laajemman viitekehyksen tietoturvan sisällyttämiseksi SDLC:hen, josta tämä politiikka määrittää konkreettiset vaatimukset ja teknologiset hallintakeinot sovelluskerroksessa.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Määrää jäsennellyn sovellusten tietoturvapoikkeamien käsittelyn, mukaan lukien käyttöönoton jälkeen tai penetraatiotestauksessa havaitut haavoittuvuudet, ja kuvaa eskalointi-, rajaamis- ja toipumismenettelyt.

Tietoa Clarysecin käytännöistä - Sovellustietoturvavaatimusten politiikka

Tehokas tietoturvan hallintotapa vaatii enemmän kuin pelkkiä sanoja; se edellyttää selkeyttä, vastuuvelvollisuutta ja rakennetta, joka skaalautuu organisaatiosi mukana. Geneeriset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu tietoturvaohjelmasi operatiiviseksi selkärangaksi. Osoitamme vastuut nykyaikaisessa yrityksessä esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat toimikunnat, varmistaen selkeän vastuun. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida tiettyjä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta asiakirjasta dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Sisäänrakennettu poikkeusten hallinta

Muodolliset poikkeuspyyntöprosessin työnkulut, joissa on kompensoivat hallintakeinot, riskianalyysi ja pakollinen riskirekisteriseuranta.

Teknisten hallintakeinojen yksityiskohtaisuus

Kuvaa täsmälliset vaatimukset todennukselle, syötteen validoinnille, lokitus- ja valvontapolitiikan mukaiselle lokitukselle ja salaukselle sovellustyypeittäin.

Pakollinen koodi- ja tietoturvatestaus

Edellyttää SAST-, DAST- ja SCA-testauksia, penetraatiotestejä sekä auditointinäyttöä ja tarkastusjälkeä jokaiselle kriittiselle tai ulkoisesti altistuneelle sovellukselle.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →