Przegląd

Polityka ochrony danych i prywatności określa podejście organizacji do zgodnego z prawem, bezpiecznego i zgodnego z wymaganiami postępowania z danymi osobowymi zgodnie z globalnymi normami i regulacjami. Opisuje role, odpowiedzialności oraz zabezpieczenia techniczne wymagane dla prywatności, obejmując wszystkie aspekty — od zbierania danych i obsługi praw osób, których dane dotyczą, po zarządzanie naruszeniami i nadzór nad stronami trzecimi.

Zgodność z Privacy by Design

Nakazuje stosowanie zasad privacy-by-design i privacy-by-default dla wszystkich systemów, usług i procesów.

Zgodne z prawem przetwarzanie informacji

Zapewnia, że wszystkie dane osobowe są zbierane, przetwarzane i przechowywane zgodnie z globalnymi przepisami dotyczącymi prywatności.

Solidne prawa osób, których dane dotyczą

Zapewnia realizację praw osób, których dane dotyczą, takich jak dostęp, usunięcie i sprostowanie, w oparciu o sformalizowane procedury.

Czytaj pełny przegląd

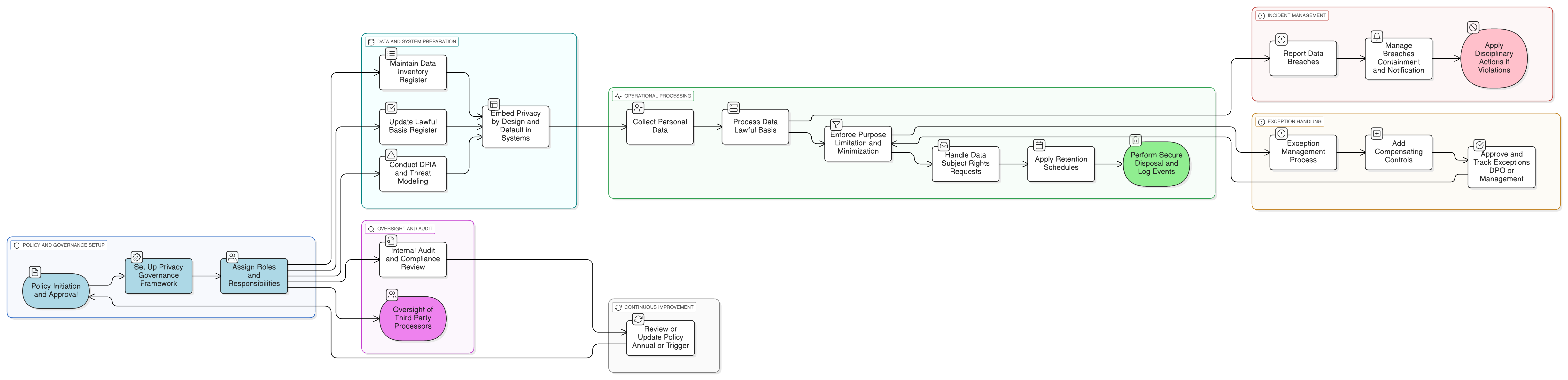

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Role i odpowiedzialności

Zasady Privacy by Design i Default

Egzekwowanie praw osób, których dane dotyczą

Retencja i bezpieczna utylizacja

Powiadamianie o naruszeniach i nadzór nad stronami trzecimi

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Articles 5612–2325283032–34Recital 78

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka monitorowania audytu i zgodności

Wymusza zaplanowane oceny skuteczności programu prywatności, egzekwowania oraz działań korygujących.

Polityka bezpieczeństwa informacji

Ustanawia nadrzędne zasady ładu bezpieczeństwa, które stanowią podstawę tej polityki prywatności.

Polityka zarządzania ryzykiem

Definiuje metodykę postępowania z ryzykiem w organizacji, niezbędną do oceny ryzyk prywatności oraz procesów DPIA.

Polityka klasyfikacji danych i etykietowania

Wskazuje kategoryzację danych osobowych i wrażliwych, stanowiąc podstawę do stosowania odpowiednich środków kontroli prywatności.

Polityka retencji danych i utylizacji

Bezpośrednio wspiera wymagania prywatności wynikające z GDPR w zakresie retencji danych i bezpiecznej utylizacji.

Polityka maskowania danych i pseudonimizacji

Ustanawia środki kontroli ograniczające identyfikowalność danych osobowych poprzez maskowanie i pseudonimizację.

Polityka reagowania na incydenty (P30)

Określa protokoły reagowania na naruszenia, które integrują się z obsługą naruszeń prywatności oraz terminami powiadamiania.

O politykach Clarysec - Polityka ochrony danych i prywatności

Skuteczny ład bezpieczeństwa wymaga czegoś więcej niż deklaracji — wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go z dokumentu statycznego w dynamiczne, wykonalne ramy.

Rozliczalność oparta na rolach

Definiuje konkretne odpowiedzialności dla dyrektora ds. bezpieczeństwa informacji (CISO), IOD, prawa i zgodności, operacji IT oraz właścicieli danych, umożliwiając jasne zarządzanie i egzekwowanie polityki.

Zintegrowane zarządzanie audytem i wyjątkami

Zawiera rejestry ryzyk prywatności, odstępstw i audytów, usprawniając śledzenie zgodności i remediację.

Zautomatyzowana retencja i bezpieczna utylizacja

Wymusza techniczne harmonogramy retencji oraz wymagania bezpiecznego usuwania, zapewniając możliwe do obrony zarządzanie cyklem życia.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →