Преглед

Тази политика определя задължителни изисквания за сигурност за всички Приложения на организацията, като осигурява сигурен замисъл, разработка и експлоатация в съответствие с глобални стандарти.

Всеобхватно покритие

Прилага се за всички вътрешно разработени, доставчици от трети страни и SaaS Приложения във всички среди и екипи.

Интеграция на сигурността в жизнения цикъл

Налага контроли, тестване и валидация от планиране до преглед след внедряване за смекчаване на уязвимости.

Управление и съответствие

Съгласува се с глобални стандарти като ISO 27001, GDPR, NIS2 и DORA за уверение и одитна готовност.

Ясни роли и отчетност

Дефинира отговорности по сигурността за разработка, ИТ операции, продукт и заинтересовани страни от трети страни.

Прочетете пълния преглед

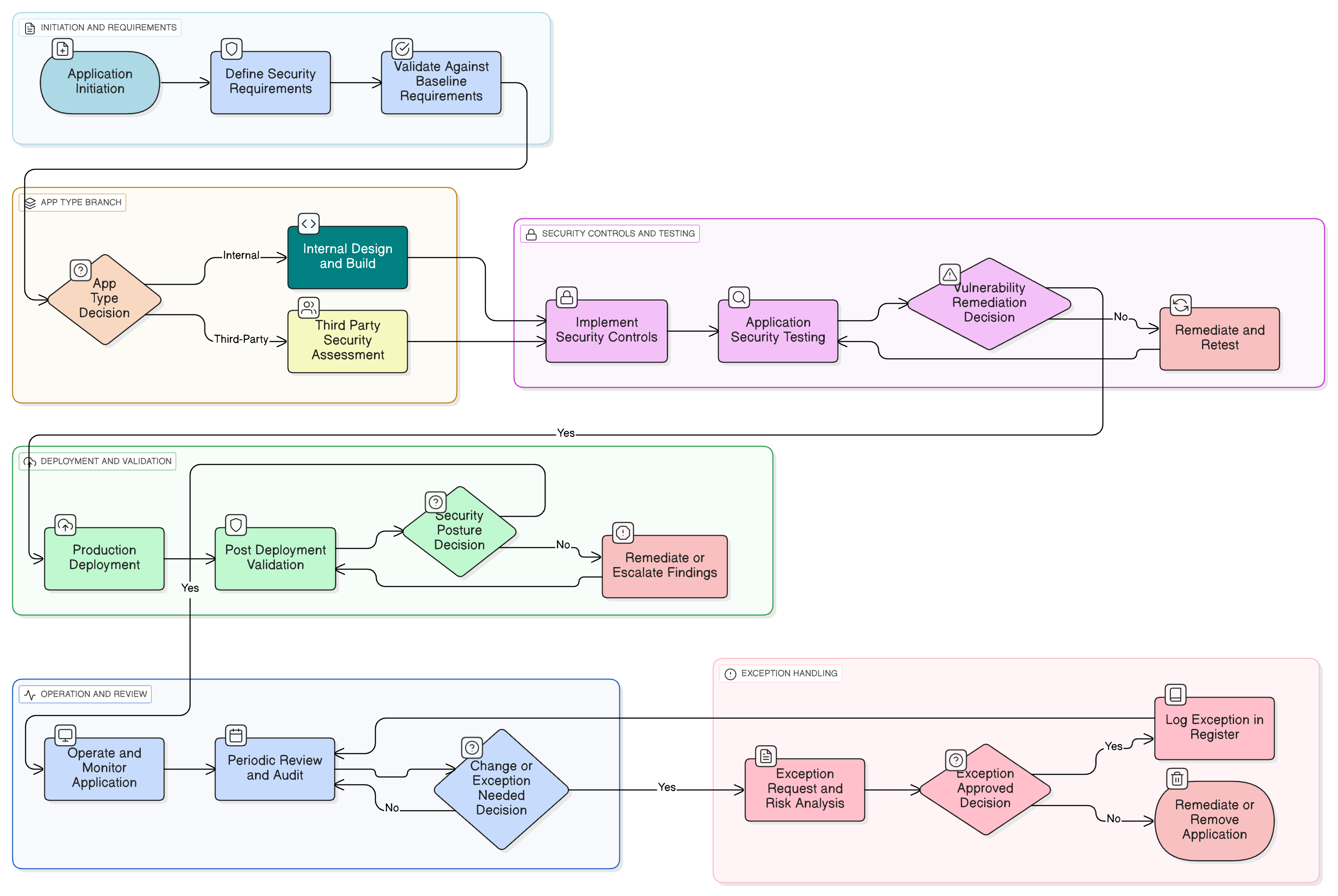

Диаграма на политиката

Кликнете върху диаграмата, за да я видите в пълен размер

Съдържание

Обхват и правила за взаимодействие

Задължителни функции и контролни мерки за сигурност

Изисквания за сигурни API и интеграции

Съгласуване на Автентикация и Контрол на достъпа

Методология за тестване на сигурността на кода

Процес по искане на изключения и третиране на риска

Съответствие с рамката

🛡️ Поддържани стандарти и рамки

Този продукт е съобразен със следните рамки за съответствие, с подробно съпоставяне на клаузи и контроли.

| Рамка | Обхванати клаузи / Контроли |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Свързани политики

Политика за информационна сигурност

Установява основата за защита на системи и данни, в рамките на която са необходими контроли на ниво приложение за предотвратяване на неоторизиран достъп, изтичане на данни и експлоатация.

Политика за контрол на достъпа

Дефинира стандартите за управление на идентичности и сесии, които трябва да бъдат налагани от всички Приложения, включително силна Автентикация, принцип на най-малките привилегии и изисквания за прегледи на правата за достъп.

Политика за управление на промените

Регулира промотирането на изходен код и конфигурации на Приложения в продукционна среда, като гарантира, че неоторизирани/непланирани промени или непроверени промени са блокирани.

Политика за защита на данните и поверителност

Изисква Приложенията да прилагат privacy-by-design и да осигуряват законосъобразно боравене, шифроване и съхранение на лични и чувствителни данни във всички среди.

Политика за сигурна разработка

Предоставя по-широката рамка за внедряване на сигурността в жизнените цикли на разработка на системи, като тази политика дефинира конкретните изисквания и технологични контролни мерки, които да бъдат внедрени в слоя на приложението.

Политика за реагиране при инциденти

Налага структурирано обработване на инциденти по сигурността на приложенията, включително уязвимости, идентифицирани след внедряване или по време на тестване за проникване, и очертава процедури за ескалация, ограничаване и възстановяване.

Относно политиките на Clarysec - Политика за изисквания за сигурност на приложенията

Ефективното управление на сигурността изисква повече от формулировки; то изисква яснота, отчетност и структура, която се мащабира с вашата организация. Общите шаблони често се провалят, създавайки неяснота чрез дълги параграфи и недефинирани роли. Тази политика е проектирана да бъде оперативният гръбнак на вашата програма за сигурност. Ние присвояваме отговорности на конкретните роли, срещани в съвременното предприятие, включително директор по информационна сигурност (CISO), Екип по информационна сигурност и релевантни комитети, като осигуряваме ясна отчетност. Всяко изискване е уникално номерирана клауза (напр. 5.1.1, 5.1.2). Тази атомарна структура прави политиката лесна за внедряване, за одит спрямо конкретни контроли и за безопасно адаптиране без засягане на целостта на документа, като я трансформира от статичен документ в динамична, приложима рамка.

Вградено управление на изключенията

Формални работни потоци за искане на изключения с компенсиращи контролни мерки, Анализ на риска и задължително проследяване в Регистър на рисковете.

Детайл за технологичните контролни мерки

Очертава точни изисквания за Автентикация, валидиране на входа, одитно регистриране и шифроване, съобразени с всеки тип приложение.

Задължително тестване на кода и сигурността

Изисква SAST, DAST, SCA, тестове за проникване и одитни следи за всяко критично или с външно излагане приложение.

Често задавани въпроси

Създадено за лидери, от лидери

Тази политика е разработена от ръководител по сигурността с над 25 години опит в внедряването и одитирането на ISMS рамки в глобални организации. Тя е създадена не само като документ, а като защитима рамка, която издържа на одиторски преглед.

Разработено от експерт със следните квалификации:

Обхват и теми

🏢 Целеви отдели

🏷️ Тематично покритие

Тази политика е 1 от 37 в пълния пакет Enterprise

Спестете 67%Вземете всичките 37 политики Enterprise за €599, вместо €1 813 при индивидуален покупка.

Вижте пълния пакет Enterprise →