Oversigt

Denne politik fastsætter obligatoriske sikkerhedskrav for alle organisationens applikationer og sikrer sikkert design, udvikling og drift i overensstemmelse med globale standarder.

Omfattende dækning

Gælder for alle interne, tredjeparts- og SaaS-applikationer på tværs af alle miljøer og teams.

Integration af livscyklussikkerhed

Håndhæver kontroller, test og validering fra planlægning til efter udrulning for at afbøde sårbarheder.

Styring og overholdelse

Tilpasses globale standarder som ISO 27001, GDPR, NIS2 og DORA for kontrolsikkerhed og revisionsparathed.

Klare roller og ansvarlighed

Definerer sikkerhedsansvar for udvikling, IT-drift, produkt og tredjepartsinteressenter.

Læs fuld oversigt

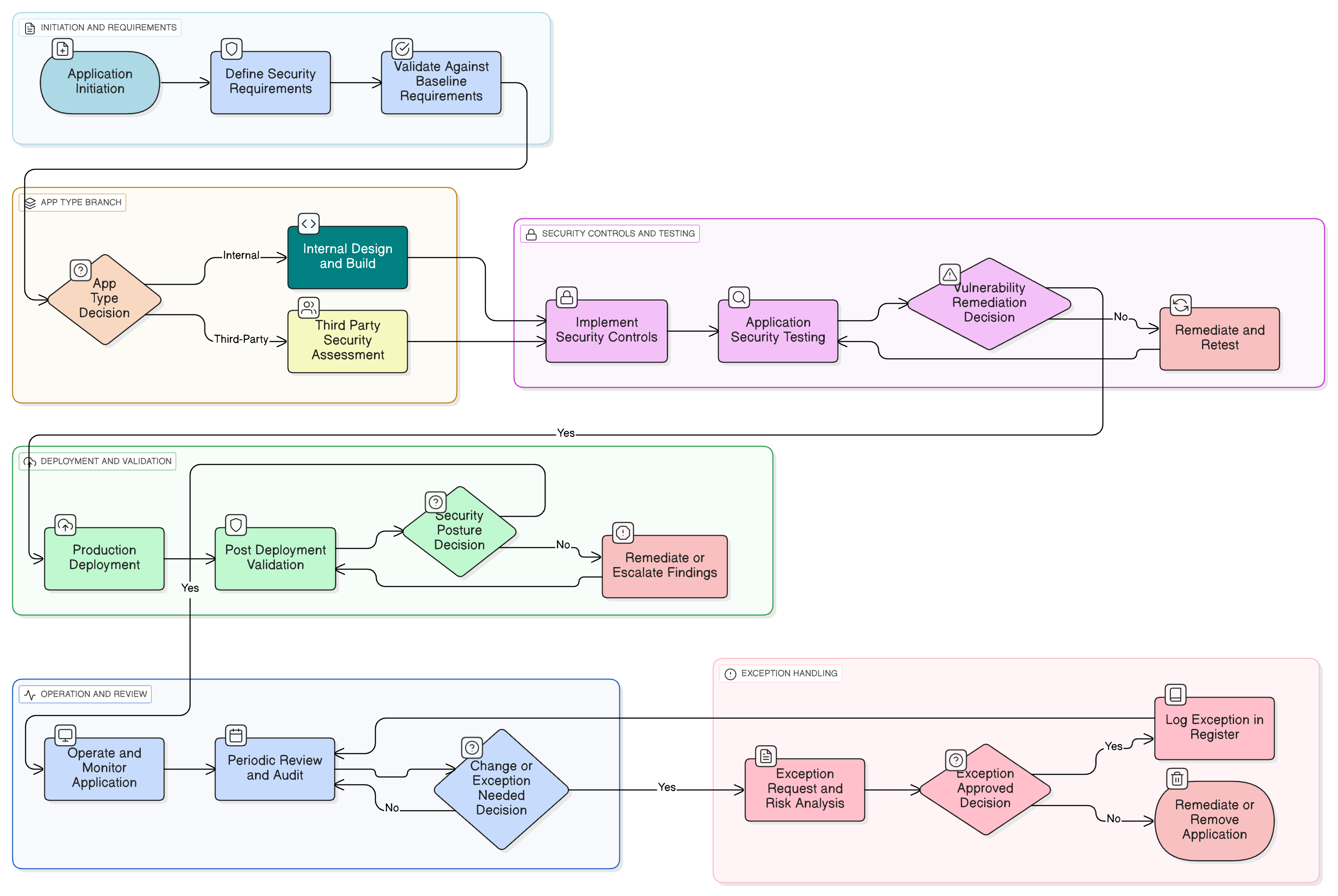

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for engagement

Obligatoriske sikkerhedsfunktioner og kontroller

Sikre API- og integrationskrav

Autentifikation og adgangskontrol-tilpasning

Metodik for kode-sikkerhedstestning

Undtagelses- og risikobehandlingsproces

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

| Framework | Dækkede klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterede politikker

Informationssikkerhedspolitik

Etablerer grundlaget for at beskytte systemer og data, hvorunder kontroller på applikationsniveau kræves for at forhindre uautoriseret adgang, datalækage og udnyttelse.

Adgangskontrolpolitik

Definerer standarder for identitets- og sessionsstyring, som skal håndhæves af alle applikationer, herunder stærk autentifikation, princippet om mindste privilegium og krav til gennemgang af adgangsrettigheder.

Politik for ændringsstyring

Regulerer promovering af applikationskode og konfigurationer til produktionsmiljøer og sikrer, at uautoriserede/ikke-planlagte ændringer eller utestede ændringer blokeres.

Politik for databeskyttelse og privatliv

Kræver, at applikationer implementerer privacy-by-design og sikrer lovlig håndtering, kryptering og dataopbevaring af personoplysninger og følsomme data på tværs af alle miljøer.

Politik for sikker udvikling

Giver det bredere rammeværk for at indlejre sikkerhed i SDLC, hvor denne politik definerer de konkrete krav og tekniske kontroller, der skal implementeres i applikationslaget.

Politik for hændelseshåndtering (P30)

Pålægger struktureret håndtering af applikationsrelaterede informationssikkerhedshændelser, herunder sårbarheder identificeret efter udrulning eller under penetrationstestning, og beskriver eskalering, inddæmning og genopretning.

Om Clarysec-politikker - Politik for applikationssikkerhedskrav

Effektiv sikkerhedsstyring kræver mere end blot ord; det kræver klarhed, ansvarlighed og en struktur, der skalerer med din organisation. Generiske skabeloner fejler ofte og skaber uklarhed med lange afsnit og udefinerede roller. Denne politik er konstrueret til at være den operationelle rygrad i dit sikkerhedsprogram. Vi tildeler ansvar til de specifikke roller, der findes i en moderne virksomhed, herunder informationssikkerhedschef (CISO), IT- og informationssikkerhedsteams og relevante udvalg, hvilket sikrer tydelig ansvarlighed. Hvert krav er en entydigt nummereret klausul (f.eks. 5.1.1, 5.1.2). Denne atomare struktur gør politikken nem at implementere, revidere op imod specifikke kontroller og sikkert tilpasse uden at påvirke dokumentets integritet, hvilket omdanner den fra et statisk dokument til et dynamisk, handlingsorienteret rammeværk.

Indbygget undtagelsesstyring

Formelle arbejdsgange for undtagelsesanmodninger med kompenserende kontroller, risikoanalyse og obligatorisk sporing i risikoregister.

Detaljer om tekniske kontroller

Skitserer præcise krav til autentifikation, inputvalidering, revisionslogning og kryptering tilpasset hver applikationstype.

Obligatorisk kode- og sikkerhedstestning

Kræver SAST, DAST, SCA, penetrationstestning og revisionsspor for hver kritisk eller eksternt eksponeret applikation.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde Enterprise-pakke

Spar 67%Få alle 37 Enterprise-politikker for €599, i stedet for €1.813 ved individuelle køb.

Se fuld Enterprise-pakke →