Översikt

Denna policy fastställer obligatoriska säkerhetskrav för alla organisationens applikationer och säkerställer säkerhet genom design, säker utveckling och drift i linje med globala standarder.

Omfattande täckning

Gäller alla interna, tredjeparts- och SaaS-applikationer i alla miljöer och team.

Integrering av livscykelsäkerhet

Genomdriver kontroller, testning och validering från planering till efter driftsättning för att riskreducera sårbarheter.

Styrning och regelefterlevnad

Anpassas till globala standarder som ISO 27001, GDPR, NIS2 och DORA för kontrollsäkring och revisionsberedskap.

Tydliga roller och ansvarsskyldighet

Definierar säkerhetsansvar för utveckling, IT-drift, produkt och tredjepartsintressenter.

Läs fullständig översikt

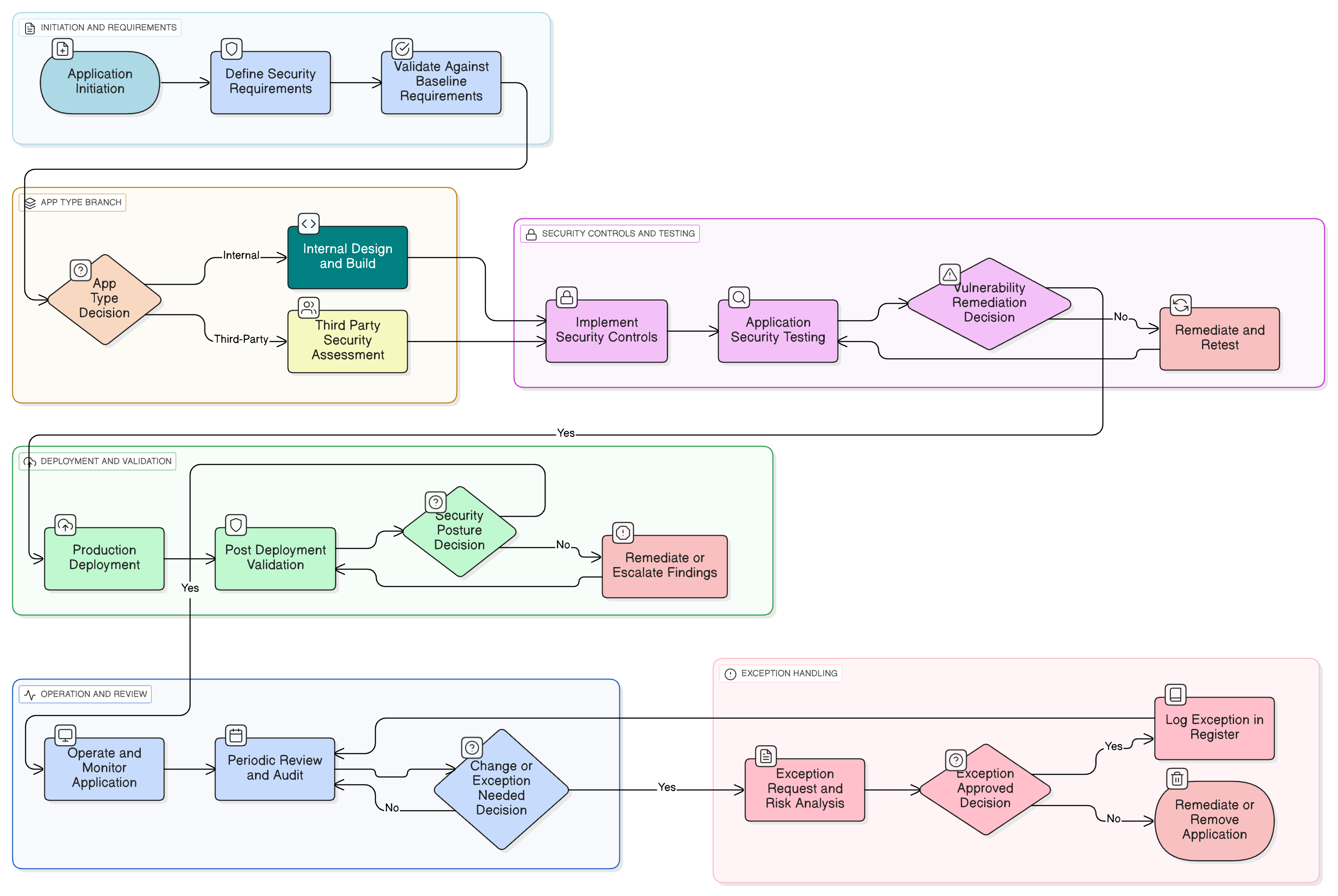

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för samverkan

Obligatoriska säkerhetsfunktioner och kontroller

Säkra krav för API:er och integrationer

Anpassning till autentisering och åtkomstkontroll

Metodik för kodsäkerhetstestning

Process för undantag och riskbehandling

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

| Ramverk | Täckta klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterade policyer

Informationssäkerhetspolicy

Etablerar grunden för att skydda system och data, där kontroller på applikationsnivå krävs för att förhindra obehörig åtkomst, dataläckage och utnyttjande.

Åtkomstkontrollpolicy

Definierar standarder för identitets- och sessionshantering som måste genomdrivas av alla applikationer, inklusive stark autentisering, principen om minsta privilegium och krav på åtkomstgranskning.

Ändringshanteringspolicy

Reglerar befordran av applikationskod och konfigurationsinställningar till produktionsmiljöer och säkerställer att otillåtna eller otestade ändringar blockeras.

Dataskydds- och integritetspolicy

Kräver att applikationer implementerar privacy-by-design och säkerställer laglig behandling av information, kryptering och logglagring av personuppgifter och känsliga data i alla miljöer.

Policy för säker utveckling

Tillhandahåller det bredare ramverket för att bädda in säkerhet i systemutvecklingslivscykler, där denna policy definierar de konkreta kraven och tekniska kontroller som ska implementeras på applikationsnivå.

Policy för incidenthantering (P30)

Föreskriver strukturerad hantering av informationssäkerhetsincidenter i applikationer, inklusive sårbarheter som identifieras efter driftsättning eller under penetrationstestning, och beskriver eskalering, begränsning och återhämtning.

Om Clarysecs policyer - Policy för krav på applikationssäkerhet

Effektiv säkerhetsstyrning kräver mer än bara ord; den kräver tydlighet, ansvarsskyldighet och en struktur som skalar med din organisation. Generiska mallar misslyckas ofta och skapar oklarhet med långa stycken och odefinierade roller. Denna policy är konstruerad för att vara den operativa ryggraden i ditt säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT- och informationssäkerhetsteam och relevanta kommittéer, vilket säkerställer tydlig ansvarsskyldighet. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att införa, revidera mot specifika kontroller och anpassa på ett säkert sätt utan att påverka dokumentets integritet, vilket omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsbart ramverk.

Inbyggd hantering av undantag

Formella notifieringsarbetsflöden för undantagsbegäran med kompenserande kontroller, riskanalys och obligatorisk spårning i riskregister.

Detaljerade tekniska kontroller

Beskriver precisa krav för autentisering, inmatningsvalidering, revisionsloggning och kryptering anpassade till varje applikationstyp.

Obligatorisk kod- och säkerhetstestning

Kräver SAST, DAST, SCA, penetrationstestning och revisionsspår för varje kritisk eller externt exponerad applikation.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →