Overzicht

Dit beleid stelt verplichte beveiligingsvereisten vast voor alle toepassingen van de organisatie en waarborgt beveiliging door ontwerp, veilige ontwikkeling en veilige werking in lijn met wereldwijde normen.

Uitgebreide dekking

Van toepassing op alle interne, externe leveranciers en SaaS-toepassingen in alle omgevingen en teams.

Integratie van beveiliging in de levenscyclus

Dwingt beheersmaatregelen, testen en validatie af van planning tot post-implementatie-evaluatie om kwetsbaarheden te beperken.

Governance en naleving

Sluit aan op wereldwijde normen zoals ISO 27001, GDPR, NIS2 en DORA voor assurance en auditgereedheid.

Duidelijke rollen en verantwoordingsplicht

Definieert beveiligingsverantwoordelijkheden voor ontwikkeling, IT-operaties, product en belanghebbenden van derden.

Volledig overzicht lezen

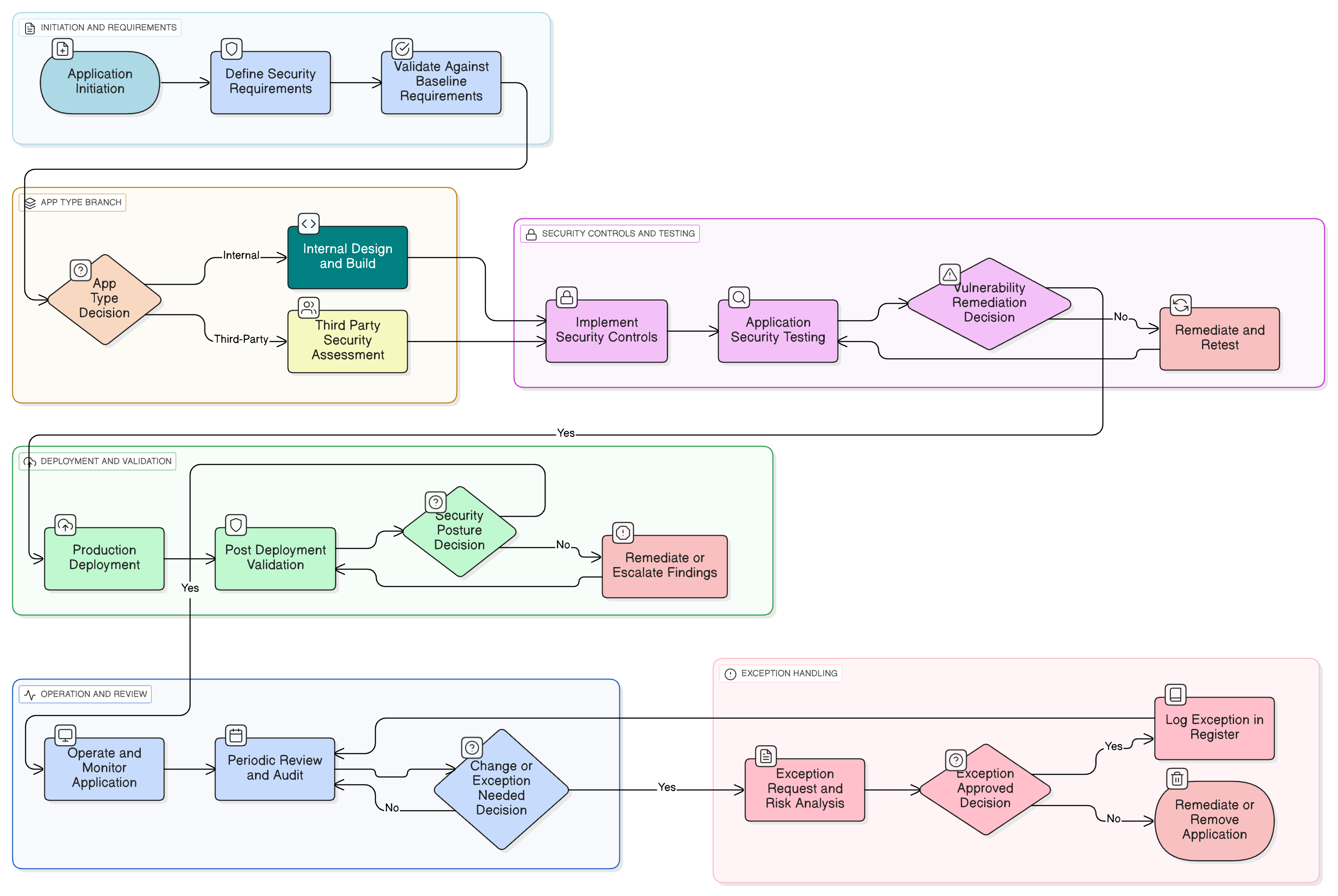

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en scopegrenzen

Verplichte beveiligingsfuncties en beheersmaatregelen

Vereisten voor veilige API's en integraties

Afstemming op authenticatie en toegangscontrole

Methodologie voor code- en beveiligingstesten

Proces voor uitzonderingen en risicobehandeling

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

P01 Informatiebeveiligingsbeleid

Legt de basis voor het beschermen van systemen en gegevens, waaronder applicatielaag-beheersmaatregelen vereist zijn om ongeautoriseerde toegang, datalekken en misbruik te voorkomen.

Beleid inzake toegangscontrole

Definieert de normen voor identiteits- en toegangsbeheer (IAM) en sessiebeheer die door alle toepassingen moeten worden afgedwongen, waaronder sterke authenticatie, het beginsel van minimale bevoegdheden en periodieke toegangsbeoordelingen.

P05 Wijzigingsbeheerbeleid

Reguleert de promotie van applicatiecode en configuratie-instellingen naar productieomgevingen en zorgt ervoor dat ongeautoriseerde/ongeplande wijzigingen of niet-geteste wijzigingen worden geblokkeerd.

Gegevensbeschermingsbeleid

Vereist dat toepassingen gegevensbescherming door ontwerp implementeren en rechtmatige verwerking, encryptie en gegevensbewaringsbeleid voor persoonsgegevens en gevoelige gegevens in alle omgevingen borgen.

Veilige ontwikkeling

Biedt het bredere kader voor het verankeren van beveiliging in de levenscycli van systeemontwikkeling, waarvan dit beleid de concrete vereisten en technische beheersmaatregelen binnen de applicatielaag definieert.

Incidentresponsbeleid (P30)

Verplicht gestructureerde afhandeling van informatiebeveiligingsincidenten in toepassingen, waaronder kwetsbaarheden die na uitrol of tijdens pentests worden geïdentificeerd, en beschrijft escalatie, indamming en herstel.

Over Clarysec-beleidsdocumenten - Beleid inzake beveiligingsvereisten voor toepassingen

Effectieve governance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea's en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en informatiebeveiligingsteams en relevante stuurgroepen, zodat duidelijke verantwoordingsplicht ontstaat. Elke vereiste is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig op maat te maken zonder de documentintegriteit aan te tasten, waardoor het van een statisch document verandert in een dynamisch, uitvoerbaar kader.

Ingebouwd uitzonderingsbeheer

Formele workflows voor uitzonderingsaanvragen met compenserende maatregelen, risicoanalyse en verplichte tracking in het risicoregister.

Detailniveau van technische beheersmaatregelen

Beschrijft precieze vereisten voor authenticatie, toegangsvalidatie, auditlogging en encryptie, afgestemd op elk type toepassing.

Verplichte code- en beveiligingstesten

Vereist SAST, DAST, SCA, penetratietests en audittrail voor elke kritieke of extern blootgestelde toepassing.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →