Prezentare generală

Această politică stabilește cerințe de securitate obligatorii pentru toate aplicațiile organizației, asigurând proiectare, dezvoltare și operare securizate în aliniere cu standarde globale.

Acoperire cuprinzătoare

Se aplică tuturor aplicațiilor dezvoltate intern, ale terților și SaaS, în toate mediile și echipele.

Integrarea securității în ciclul de viață

Impune controale, testare și validare de la planificare până la post-implementare pentru a atenua vulnerabilitățile.

Guvernanță și conformitate

Se aliniază cu standarde globale precum ISO 27001, GDPR, NIS2 și DORA pentru asigurare și pregătire pentru audit.

Roluri clare și responsabilitate

Definește responsabilitățile de securitate pentru dezvoltare, operațiuni, produs și părți interesate terțe.

Citește prezentarea completă

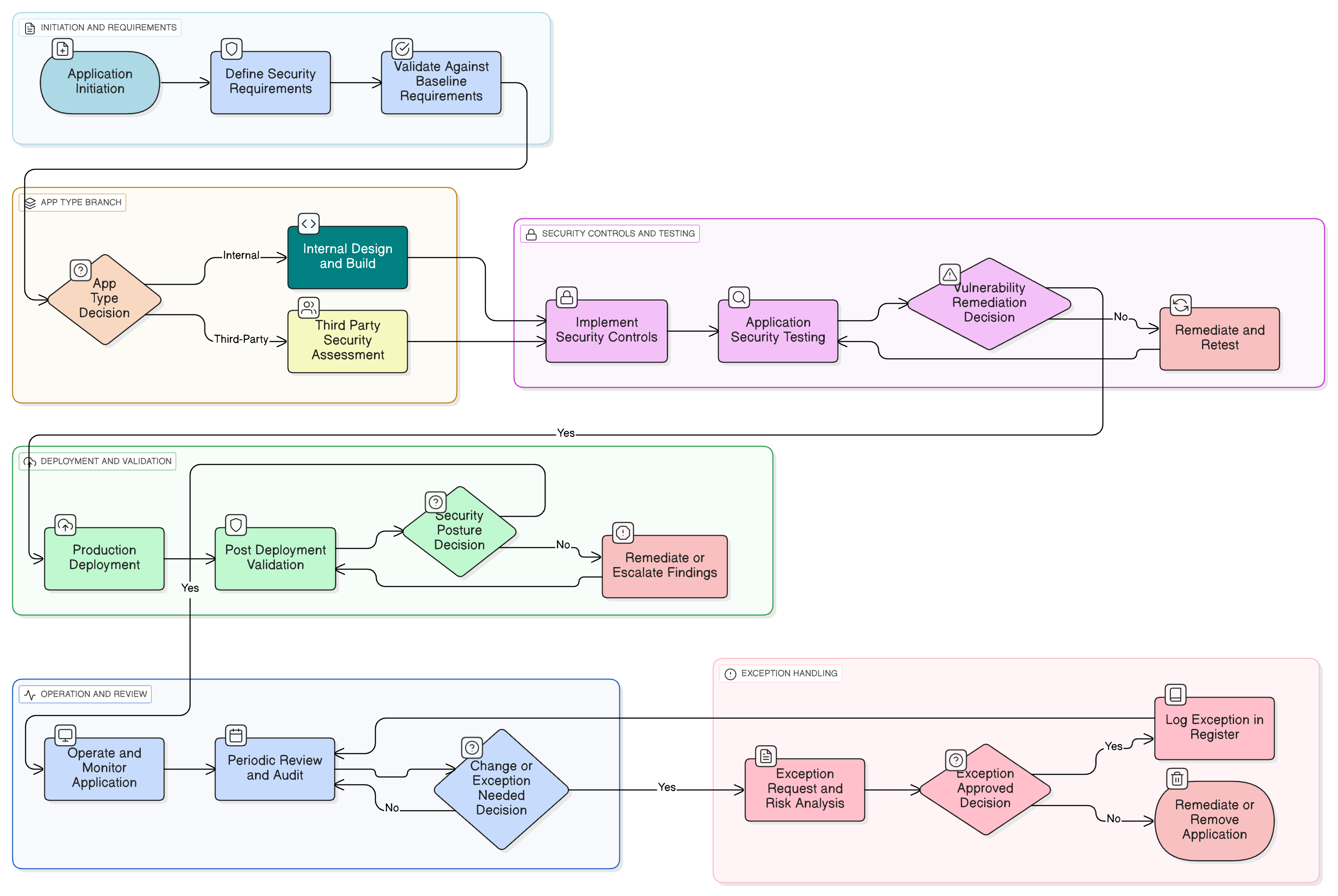

Diagramă politică

Faceți clic pe diagramă pentru a vizualiza dimensiunea completă

Conținut

Domeniu de aplicare și reguli de angajare

Funcții și controale de securitate obligatorii

Cerințe securizate pentru API și integrare

Aliniere pentru autentificare și controlul accesului

Metodologie de testare a securității codului

Proces de excepție și tratament al riscului

Conformitate cu cadrul

🛡️ Standarde și cadre suportate

Acest produs este aliniat cu următoarele cadre de conformitate, cu mapări detaliate ale clauzelor și controalelor.

| Cadru | Clauze / Controale acoperite |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politici conexe

Politica de securitate a informației

Stabilește baza pentru protejarea sistemelor și datelor, în cadrul căreia sunt necesare controale la nivel de aplicație pentru a preveni accesul neautorizat, scurgerile de date și exploatarea.

Politica de control al accesului

Definește standardele de management al identității și al sesiunilor care trebuie impuse de toate aplicațiile, inclusiv autentificare puternică, principiul privilegiului minim și cerințe de revizuire a drepturilor de acces.

Politica de management al schimbărilor

Reglementează promovarea codului aplicației și a configurațiilor în mediul de producție, asigurând că modificările neautorizate/neplanificate sau schimbările netestate sunt blocate.

Politica de protecție a datelor și confidențialitate

Solicită aplicațiilor să implementeze confidențialitate prin proiectare și să asigure gestionarea legală, criptarea și păstrarea datelor cu caracter personal și a datelor sensibile în toate mediile.

Politica de dezvoltare securizată

Oferă cadrul mai larg pentru integrarea securității în SDLC, iar această politică definește cerințele concrete și controalele tehnice care trebuie implementate în stratul aplicației.

Politica de răspuns la incidente

Impune gestionarea structurată a incidentelor de securitate ale aplicațiilor, inclusiv vulnerabilități identificate post-implementare sau în timpul testării de penetrare, și descrie procedurile de escaladare, conținere și recuperare.

Despre politicile Clarysec - Politica privind cerințele de securitate a aplicațiilor

Guvernanța eficientă a securității necesită mai mult decât formulări; necesită claritate, responsabilitate și o structură care se scalează odată cu organizația. Șabloanele generice eșuează adesea, creând ambiguitate prin paragrafe lungi și roluri nedefinite. Această politică este concepută pentru a fi coloana vertebrală operațională a programului dvs. de securitate. Atribuim responsabilități rolurilor specifice întâlnite într-o întreprindere modernă, inclusiv Ofițerului-șef pentru securitatea informațiilor (CISO), echipei de securitate a informațiilor și comitetelor relevante, asigurând responsabilitate clară. Fiecare cerință este o clauză numerotată unic (de ex., 5.1.1, 5.1.2). Această structură atomică face politica ușor de implementat, de auditat în raport cu controale specifice și de personalizat în siguranță fără a afecta integritatea documentului, transformând-o dintr-un document static într-un cadru dinamic, aplicabil.

Gestionarea excepțiilor integrată

Fluxuri formale de solicitare a excepțiilor cu controale compensatorii, analiza riscului și urmărire obligatorie în Registrul riscurilor.

Detaliu al controalelor tehnice

Prezintă cerințe precise pentru autentificare, validarea intrărilor, jurnalizare de audit și criptare, adaptate fiecărui tip de aplicație.

Testare obligatorie a codului și a securității

Solicită SAST, DAST, SCA, teste de penetrare și piste de audit pentru fiecare aplicație critică sau cu expunere externă.

Întrebări frecvente

Conceput pentru lideri, de către lideri

Această politică a fost elaborată de un lider în securitate cu peste 25 de ani de experiență în implementarea și auditarea cadrelor ISMS pentru organizații globale. Este concepută nu doar ca un document, ci ca un cadru defensibil, care rezistă analizei unui auditor.

Elaborat de un expert care deține:

Acoperire și subiecte

🏢 Departamente țintă

🏷️ Acoperire tematică

Această politică este 1 din 37 în Pachetul complet Enterprise

Economisiți 67%Obțineți toate cele 37 de politici Enterprise pentru €599, în loc de €1.813 individual.

Vezi Pachetul complet Enterprise →