Übersicht

Diese Richtlinie legt verbindliche Sicherheitsanforderungen für alle Anwendungen der Organisation fest und stellt sichere Konfiguration, sichere Entwicklung und den sicheren Betrieb im Einklang mit globalen Normen sicher.

Umfassende Abdeckung

Gilt für alle internen, von Drittanbietern bezogenen und SaaS-Anwendungen in allen Umgebungen und Teams.

Integration der Sicherheit über den Lebenszyklus

Setzt Kontrollen, Tests und Validierung von der Planung bis nach der Bereitstellung durch, um Schwachstellen zu mindern.

Governance und Compliance

Richtet sich an globalen Normen wie ISO 27001, GDPR, NIS2 und DORA für Kontrollsicherstellung und Auditbereitschaft aus.

Klare Rollen und Rechenschaftspflicht

Definiert Sicherheitsverantwortlichkeiten für Entwicklung, IT-Betrieb, Produkt und Drittdienstleister-Interessenträger.

Vollständige Übersicht lesen

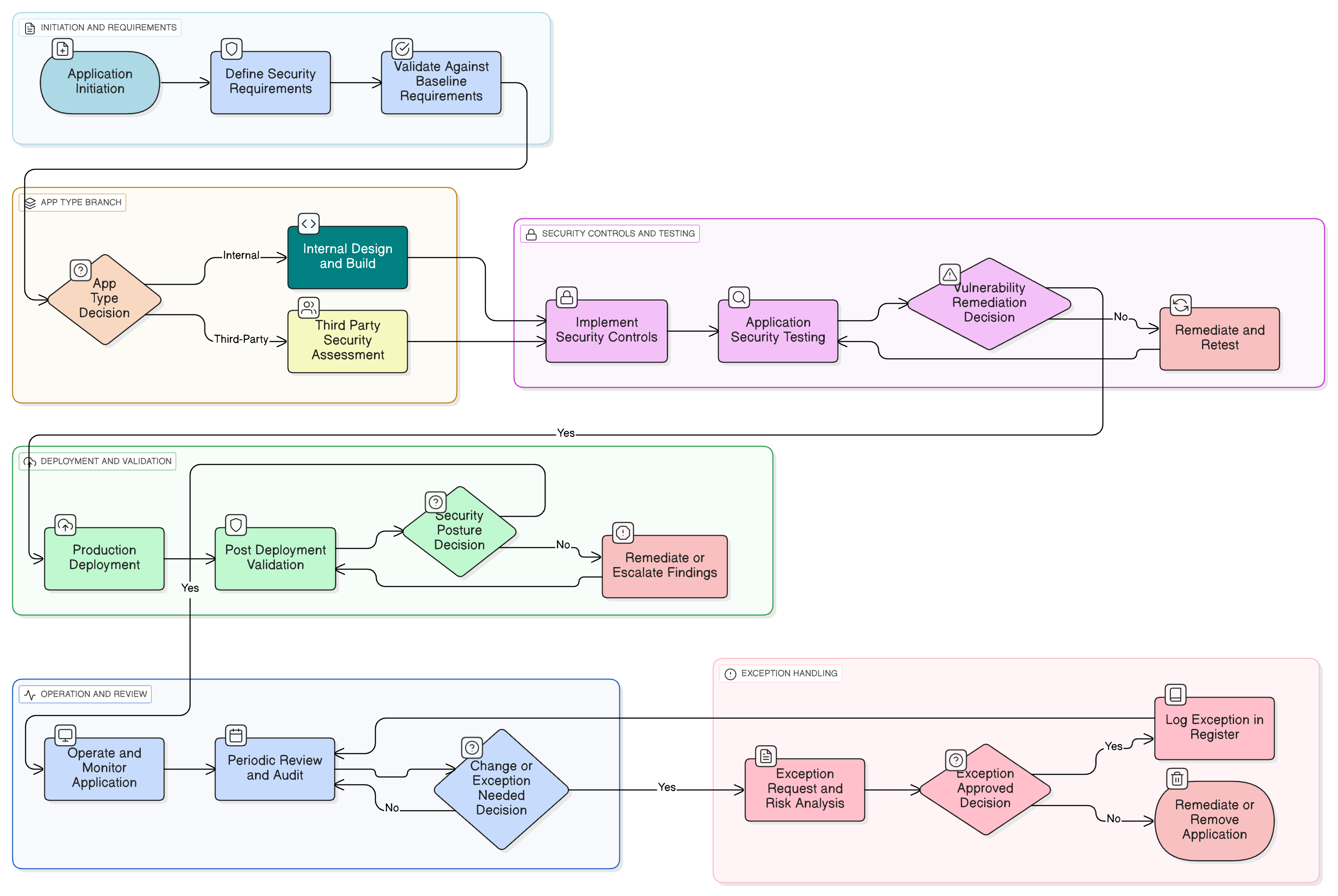

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Rules of Engagement

Verbindliche Sicherheitsfunktionen und Kontrollen

Sichere API- und Integrationsanforderungen

Ausrichtung von Authentifizierung und Zugangskontrolle

Methodik der Quellcode-Sicherheitsprüfung

Ausnahme- und Risikobehandlungsprozess

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Informationssicherheitsleitlinie

Schafft die Grundlage für den Schutz von Systemen und Daten, unter der Kontrollen auf Anwendungsebene erforderlich sind, um unbefugten Zugriff, Datenleckage und Ausnutzung zu verhindern.

Zugriffskontrollrichtlinie

Definiert die Standards für Identitäts- und Sitzungsmanagement, die von allen Anwendungen durchgesetzt werden müssen, einschließlich starker Authentifizierung, Prinzip der minimalen Berechtigung und Anforderungen an regelmäßige Zugriffsüberprüfungen.

Änderungsmanagement-Richtlinie

Regelt die Überführung von Anwendungscode und Konfigurationseinstellungen in Produktionsumgebungen und stellt sicher, dass nicht autorisierte bzw. ungeplante Änderungen oder ungetestete Änderungen blockiert werden.

Richtlinie zu Datenschutz und Privatsphäre

Verlangt von Anwendungen, Datenschutz und Datenminimierung umzusetzen und eine rechtmäßige Informationsverarbeitung, Verschlüsselung und Aufbewahrung personenbezogener und sensibler Daten in allen Umgebungen sicherzustellen.

Richtlinie zur sicheren Entwicklung

Stellt das übergeordnete Rahmenwerk bereit, um Sicherheit in den Systementwicklungslebenszyklus einzubetten; diese Richtlinie definiert die konkreten Anforderungen und technische Maßnahmen, die innerhalb der Anwendungsebene umzusetzen sind.

Incident-Response-Richtlinie (P30)

Schreibt eine strukturierte Bewältigung von Sicherheitsvorfällen in Anwendungen vor, einschließlich Schwachstellen, die nach der Bereitstellung oder während Penetrationstests identifiziert werden, und beschreibt Eskalation, Eindämmung und Wiederherstellung.

Über Clarysec-Richtlinien - Richtlinie zu Anwendungssicherheitsanforderungen

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und schaffen Unklarheit durch lange Absätze und nicht definierte Rollen. Diese Richtlinie ist als operatives Rückgrat Ihres Sicherheitsprogramms konzipiert. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), der IT- und Informationssicherheitsteams und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Integriertes Ausnahmemanagement

Formale Ausnahmeantragsprozess-Workflows mit kompensierenden Kontrollen, Risikoanalyse und verbindlicher Nachverfolgung im Risikoregister.

Detaillierungsgrad technischer Kontrollen

Beschreibt präzise Anforderungen an Authentifizierung, Eingabevalidierung, Protokollierung und Verschlüsselung, zugeschnitten auf jeden Anwendungstyp.

Verbindliche Code- und Sicherheitsprüfung

Erfordert SAST, DAST, SCA, Penetrationstests und Audit-Trails für jede kritische oder extern exponierte Anwendung.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →