Pregled

Ta politika določa obvezne varnostne zahteve za vse organizacijske aplikacije ter zagotavlja varno zasnovo, razvoj in delovanje v skladu z globalnimi standardi.

Celovita pokritost

Velja za vse interne, zunanje in SaaS aplikacije v vseh okoljih in ekipah.

Integracija varnosti v življenjski cikel

Uveljavlja kontrole, testiranje in validacijo od načrtovanja do po uvedbi za zmanjševanje ranljivosti.

Upravljanje in skladnost

Usklajeno z globalnimi standardi, kot so ISO 27001, GDPR, NIS2 in DORA, za zagotovilo in pripravljenost na revizijo.

Jasne vloge in odgovornost

Opredeljuje varnostne odgovornosti za razvoj, operacije, produkt in deležnike tretjih oseb.

Preberi celoten pregled

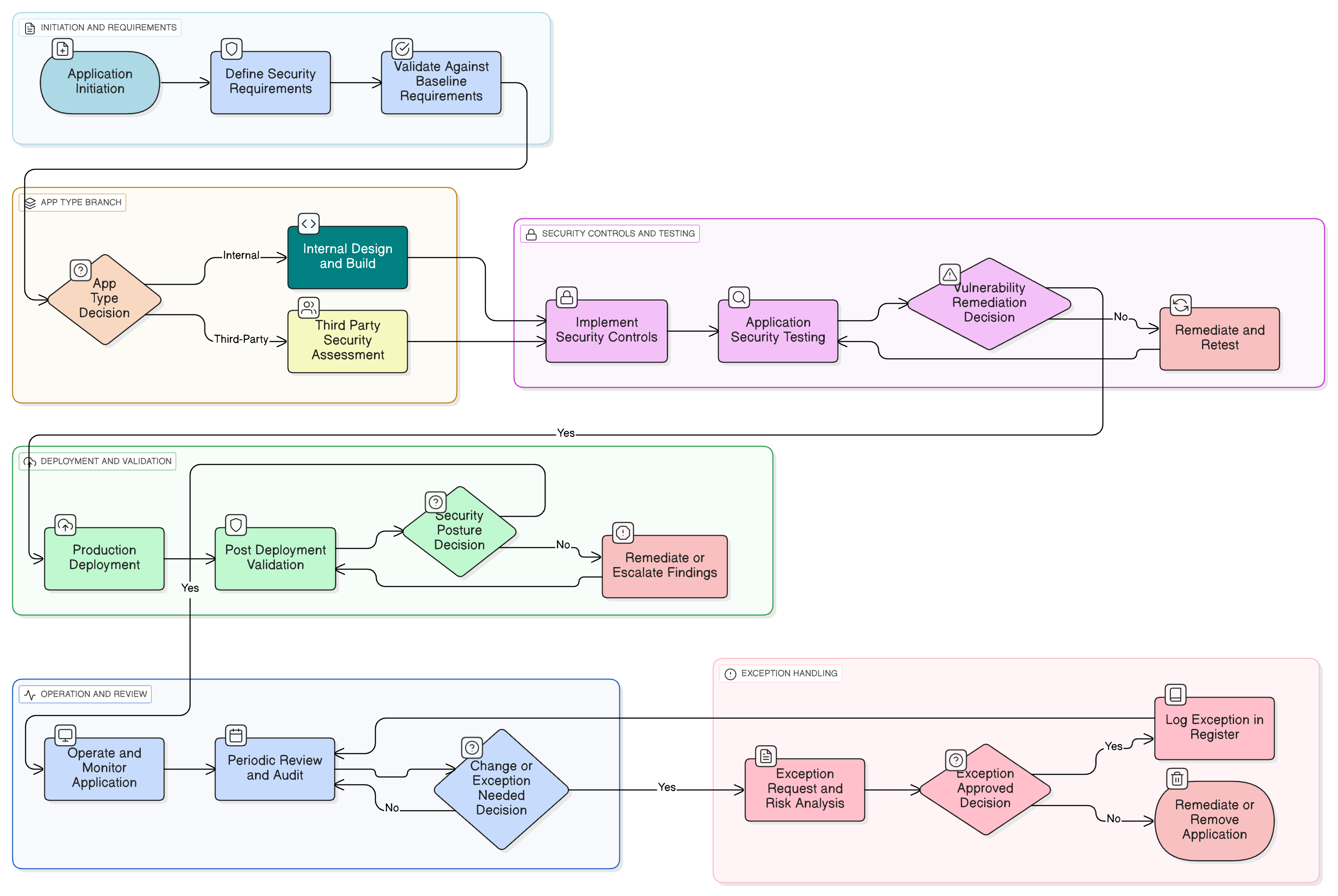

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Obvezne varnostne funkcije in kontrole

Zahteve za varen API in integracije

Uskladitev avtentikacije in nadzora dostopa

Metodologija testiranja varnosti kode

Postopek izjem in obravnave tveganja

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

| Okvir | Pokrite klavzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Sorodne politike

Politika informacijske varnosti

Vzpostavlja temelj za zaščito sistemov in podatkov, v okviru katerega so zahtevane kontrole na ravni aplikacij za preprečevanje nepooblaščenega dostopa, uhajanja podatkov in izkoriščanja.

Politika nadzora dostopa

Opredeljuje standarde upravljanja identitet in sej, ki jih morajo uveljavljati vse aplikacije, vključno z močno avtentikacijo, načelom najmanjših privilegijev in zahtevami za preglede pravic dostopa.

P05 Politika upravljanja sprememb

Ureja promocijo izvorne kode aplikacij in konfiguracij v produkcijsko okolje ter zagotavlja, da so nepooblaščene/nenačrtovane spremembe blokirane.

Politika varstva podatkov in zasebnosti

Zahteva, da aplikacije izvajajo varstvo podatkov in minimizacijo podatkov ter zagotavljajo zakonito ravnanje, šifriranje in hrambo osebnih in občutljivih podatkov v vseh okoljih.

Politika varnega razvoja

Zagotavlja širši okvir za vgradnjo varnosti v življenjske cikle razvoja sistemov, pri čemer ta politika opredeljuje konkretne zahteve in tehnološke nadzorne ukrepe, ki jih je treba implementirati na ravni aplikacij.

Politika odzivanja na incidente (P30)

Zahteva strukturirano obravnavanje incidentov varnosti aplikacij, vključno z ranljivostmi, ugotovljenimi po uvedbi ali med penetracijskim testiranjem, ter opisuje postopke eskalacije, zajezitve in obnovitve.

O pravilnikih Clarysec - Politika zahtev za varnost aplikacij

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se prilagaja rasti vaše organizacije. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki jih najdemo v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), ekipami IT in informacijske varnosti ter ustreznimi odbori, s čimer zagotovimo jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na celovitost dokumenta, s čimer se politika iz statičnega dokumenta spremeni v dinamičen, izvedljiv okvir.

Vgrajeno upravljanje izjem

Formalni delovni tokovi zahtevkov za izjeme z nadomestnimi kontrolami, analizo tveganja in obveznim sledenjem v register tveganj.

Podrobnosti tehnoloških kontrol

Opisuje natančne zahteve za avtentikacijo, preverjanje vnosa, revizijsko beleženje in šifriranje, prilagojene posamezni vrsti aplikacije.

Obvezno testiranje kode in varnosti

Zahteva SAST, DAST, SCA, penetracijske teste in revizijske sledi za vsako kritično ali zunanje izpostavljeno aplikacijo.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →