Pārskats

Šī politika nosaka obligātās drošības prasības visām organizācijas lietojumprogrammām, nodrošinot drošu izstrādi, izvietošanu un darbību saskaņā ar globālajiem standartiem.

Visaptverošs pārklājums

Attiecas uz visām iekšēji izstrādātajām, trešo pušu un SaaS lietojumprogrammām visās vidēs un komandās.

Drošības integrācija dzīves ciklā

Nodrošina kontroles pasākumu izpildi, testēšanu un validēšanu no plānošanas līdz pēcieviešanas posmam, lai mazinātu ievainojamības.

Pārvaldība un atbilstība

Saskaņota ar globāliem standartiem, piemēram, ISO 27001, GDPR, NIS2 un DORA, lai nodrošinātu apliecinājumu un audita gatavību.

Skaidras lomas un pārskatatbildība

Definē drošības pienākumus izstrādei, operācijām, produktam un trešo pušu ieinteresētajām pusēm.

Lasīt pilnu pārskatu

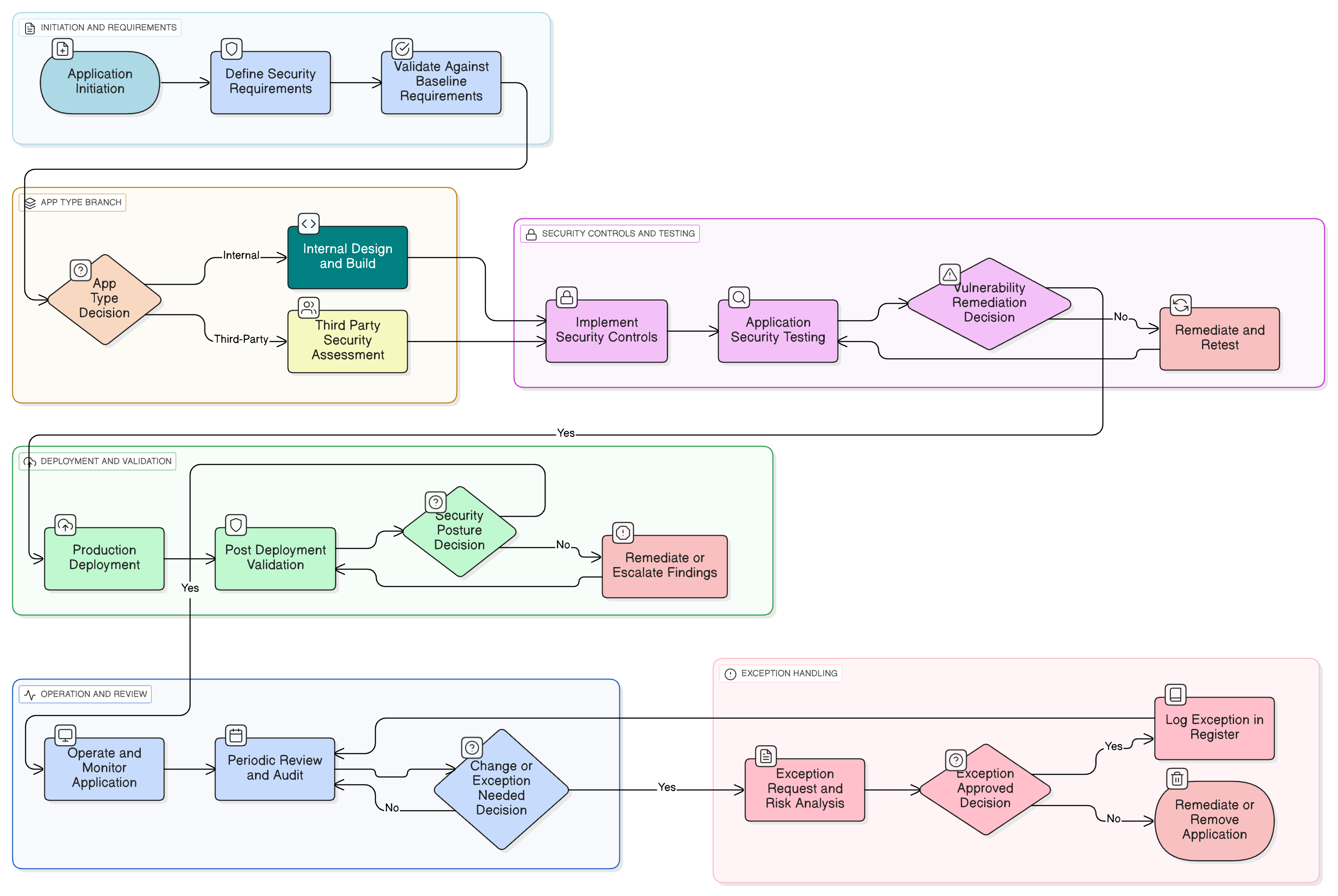

Politikas diagramma

Noklikšķiniet uz diagrammas, lai skatītu pilnā izmērā

Saturs

Piemērošanas joma un iesaistes noteikumi

Obligātās drošības funkcijas un kontroles pasākumi

Drošas API un integrācijas prasības

Autentifikācijas un piekļuves kontroles saskaņošana

Koda drošības testēšanas metodoloģija

Izņēmumu un riska apstrādes process

Atbilstība ietvaram

🛡️ Atbalstītie standarti un ietvari

Šis produkts ir saskaņots ar šādiem atbilstības ietvariem ar detalizētu klauzulu un kontroles kartēšanu.

| Ietvars | Aplūkotās klauzulas / Kontroles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Saistītās politikas

Informācijas drošības politika

Nosaka pamatu sistēmu un datu aizsardzībai, saskaņā ar kuru ir nepieciešami lietojumprogrammu līmeņa kontroles pasākumi, lai novērstu nesankcionētu piekļuvi, datu noplūdi un ekspluatāciju.

Piekļuves kontroles politika

Definē identitātes un sesiju pārvaldības standartus, kas jāievieš visām lietojumprogrammām, tostarp stingru autentifikāciju, minimālo privilēģiju principu un piekļuves tiesību pārskatīšanas prasības.

Izmaiņu pārvaldības politika

Regulē lietojumprogrammu koda un konfigurācijas iestatījumu ieviešanu ražošanas vidēs, nodrošinot, ka nesankcionētas/neplānotas izmaiņas vai nepārbaudītas izmaiņas tiek bloķētas.

Datu aizsardzības un privātuma politika

Prasa lietojumprogrammām ieviest privacy-by-design un nodrošināt likumīgu informācijas apstrādi, šifrēšanu un datu uzglabāšanu personas datiem un sensitīviem datiem visās vidēs.

Drošas izstrādes politika

Nodrošina plašāku ietvaru drošības integrēšanai SDLC, kurā šī politika definē konkrētās prasības un tehnoloģiskos kontroles pasākumus, kas jāievieš lietojumprogrammu slānī.

Incidentu reaģēšanas politika

Nosaka strukturētu lietojumprogrammu drošības incidentu apstrādi, tostarp ievainojamības, kas identificētas pēc izvietošanas vai pen testēšanas laikā, un apraksta eskalācijas, ierobežošanas un atjaunošanas procedūras.

Par Clarysec politikām - Lietojumprogrammu drošības prasību politika

Efektīva drošības pārvaldība prasa vairāk nekā tikai tekstu; tā prasa skaidrību, pārskatatbildību un struktūru, kas mērogojas līdz ar jūsu organizāciju. Vispārīgas veidnes bieži neizdodas, radot neskaidrības ar gariem rindkopu blokiem un nedefinētām lomām. Šī politika ir izstrādāta kā jūsu drošības programmas operatīvais pamats. Mēs piešķiram pienākumus konkrētām lomām, kas sastopamas mūsdienīgā uzņēmumā, tostarp galvenajam informācijas drošības vadītājam (CISO), IT un informācijas drošības komandām un attiecīgajām komitejām, nodrošinot skaidru pārskatatbildību. Katra prasība ir unikāli numurēta klauzula (piem., 5.1.1, 5.1.2). Šī atomārā struktūra padara politiku viegli ieviešamu, auditējamu pret konkrētiem kontroles pasākumiem un droši pielāgojamu, neietekmējot dokumenta integritāti, pārveidojot to no statiska dokumenta par dinamisku, praktiski īstenojamu ietvaru.

Iebūvēta izņēmumu pārvaldība

Formālas izņēmumu pieprasīšanas procesa darbplūsmas ar kompensējošajām kontrolēm, riska analīzi un obligātu risku reģistra izsekošanu.

Tehnoloģisko kontroles pasākumu detalizācija

Apraksta precīzas prasības autentifikācijai, ievades validācijai, audita žurnālu veidošanai un šifrēšanai, pielāgotas katram lietojumprogrammas tipam.

Obligāta koda un drošības testēšana

Prasa SAST, DAST, SCA, penetrācijas testus un audita pēdas katrai kritiskai vai ārēji ekspozētai lietojumprogrammai.

Biežāk uzdotie jautājumi

Izstrādāts līderiem, līderu veidots

Šo politiku ir izstrādājis drošības līderis ar vairāk nekā 25 gadu pieredzi ISMS ietvaru ieviešanā un auditēšanā globālos uzņēmumos. Tā ir paredzēta ne tikai kā dokuments, bet kā aizstāvams ietvars, kas iztur auditoru pārbaudi.

Izstrādājis eksperts ar šādām kvalifikācijām:

Pārklājums un tēmas

🏢 Mērķa departamenti

🏷️ Tematiskais pārklājums

Šī politika ir 1 no 37 pilnajā Enterprise paketē

Ietaupiet 67%Iegūstiet visas 37 Enterprise politikas par €599, nevis €1 813 iegādājoties atsevišķi.

Skatīt pilno Enterprise paketi →