Apžvalga

Ši politika nustato privalomuosius saugumo reikalavimus visoms organizacijos taikomosioms programoms, užtikrindama saugumą projektuojant, kuriant ir eksploatuojant, suderintai su pasauliniais standartais.

Išsami aprėptis

Taikoma visoms viduje kuriamoms, trečiųjų šalių ir SaaS taikomosioms programoms visose aplinkose ir komandose.

Saugumo integravimas į gyvavimo ciklą

Užtikrina kontrolės priemones, testavimą ir validavimą nuo planavimo iki saugumo testavimo po įdiegimo, siekiant mažinti pažeidžiamumus.

Valdysena ir atitiktis

Suderinama su pasauliniais standartais, tokiais kaip ISO 27001, GDPR, NIS2 ir DORA, siekiant kontrolės užtikrinimo ir pasirengimo auditui.

Aiškūs vaidmenys ir atskaitomybė

Apibrėžia saugumo atsakomybes kūrimui, IT operacijoms, produktui ir trečiųjų šalių suinteresuotosioms šalims.

Skaityti visą apžvalgą

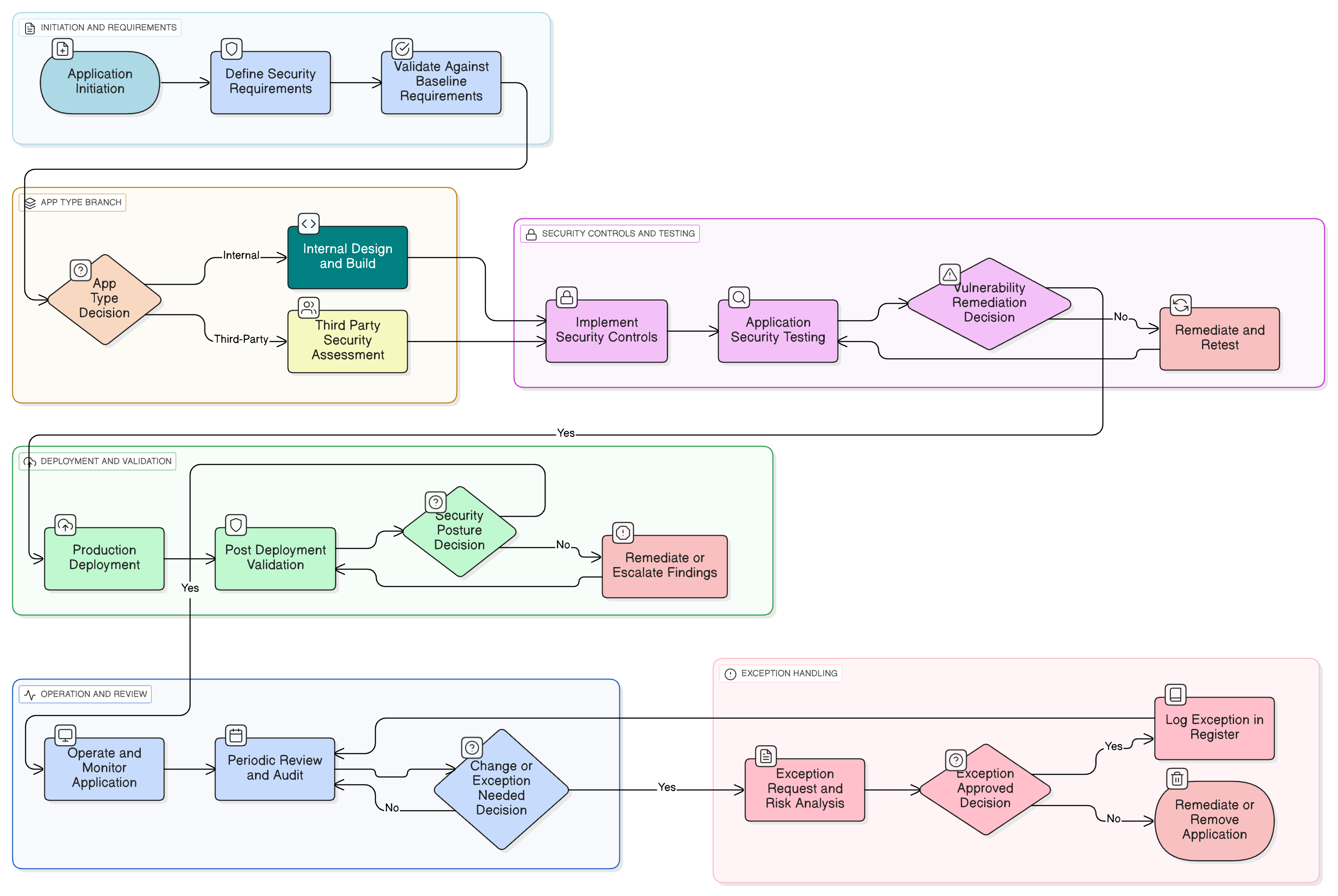

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įsitraukimo taisyklės

Privalomos saugumo funkcijos ir kontrolės priemonės

Saugūs API ir integracijų reikalavimai

Autentifikavimo ir prieigos kontrolės suderinimas

Kodo saugumo testavimo metodika

Išimčių ir rizikos tvarkymo procesas

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

2532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Susijusios politikos

Informacijos saugos politika

Nustato pagrindą sistemų ir duomenų apsaugai, pagal kurį taikomosios programos lygmens kontrolės priemonės yra būtinos siekiant užkirsti kelią nesankcionuotai prieigai, duomenų nutekėjimui ir išnaudojimui.

Prieigos kontrolės politika

Apibrėžia tapatybės ir sesijų valdymo standartus, kuriuos turi užtikrinti visos taikomosios programos, įskaitant stiprų autentifikavimą, mažiausių privilegijų principą ir prieigos peržiūrų reikalavimus.

Pakeitimų valdymo politika

Reglamentuoja taikomosios programos kodo ir konfigūracijos nustatymų perkėlimą į gamybos aplinką, užtikrinant, kad nesankcionuoti / nesuplanuoti pakeitimai arba nepatikrinti pakeitimai būtų blokuojami.

Duomenų apsaugos ir privatumo politika

Reikalauja, kad taikomosios programos įgyvendintų duomenų apsaugą projektuojant ir užtikrintų teisėtą informacijos tvarkymą, šifravimą ir asmens bei jautrių duomenų saugojimą visose aplinkose.

Saugaus kūrimo politika

Pateikia platesnę sistemą, skirtą saugumui integruoti į sistemų kūrimo gyvavimo ciklus, o ši politika apibrėžia konkrečius reikalavimus ir technologines kontrolės priemones, kurios turi būti įgyvendintos taikomosios programos sluoksnyje.

Reagavimo į incidentus politika

Nustato struktūrizuotą taikomųjų programų saugumo incidentų valdymą, įskaitant pažeidžiamumus, nustatytus po įdiegimo arba įsiskverbimo testų metu, ir apibrėžia eskalavimą, lokalizavimą ir atkūrimą.

Apie Clarysec politikas - Taikomųjų programų saugumo reikalavimų politika

Efektyvi saugumo valdysena reikalauja daugiau nei tik formuluočių; ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri gali būti plečiama kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybes dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Mes priskiriame atsakomybes konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant vyriausiąjį informacijos saugumo pareigūną (CISO), IT ir informacijos saugumo komandas bei atitinkamus komitetus, užtikrinant aiškią atskaitomybę. Kiekvienas reikalavimas pateikiamas kaip unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Tokia atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepažeidžiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Integruotas išimčių valdymas

Formali išimties prašymo procesas su kompensacinėmis kontrolės priemonėmis, rizikos analize ir privalomu rizikų registro sekimu.

Technologinių kontrolės priemonių detalumas

Apibrėžia tikslius reikalavimus autentifikavimui, įvesties validavimui, žurnalinimui ir stebėsenai bei šifravimui, pritaikytus kiekvienam taikomosios programos tipui.

Privalomas kodo ir saugumo testavimas

Reikalauja SAST, DAST, SCA, įsiskverbimo testų ir audito pėdsako kiekvienai kritinei arba išoriškai pasiekiamai taikomajai programai.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →