Overzicht

Dit op het MKB gerichte beleid beschrijft hoe rollen, taken en toezicht voor informatiebeveiliging worden toegewezen en onderhouden, en waarborgt naleving en auditeerbaarheid, zelfs zonder een toegewijd IT-team.

Duidelijke verantwoordingsplicht voor beveiliging

Rollen, taken en toezicht worden gedocumenteerd voor volledige duidelijkheid en naleving.

MKB-vriendelijke eenvoud

Aangepast voor organisaties zonder een toegewijd IT- of beveiligingsteam; stelt managers in staat om compliant te blijven.

Auditgereedheid en vertrouwen

Ondersteunt audits, vermindert verwarring en bevordert klantvertrouwen via formele verantwoordelijkheden.

Volledig overzicht lezen

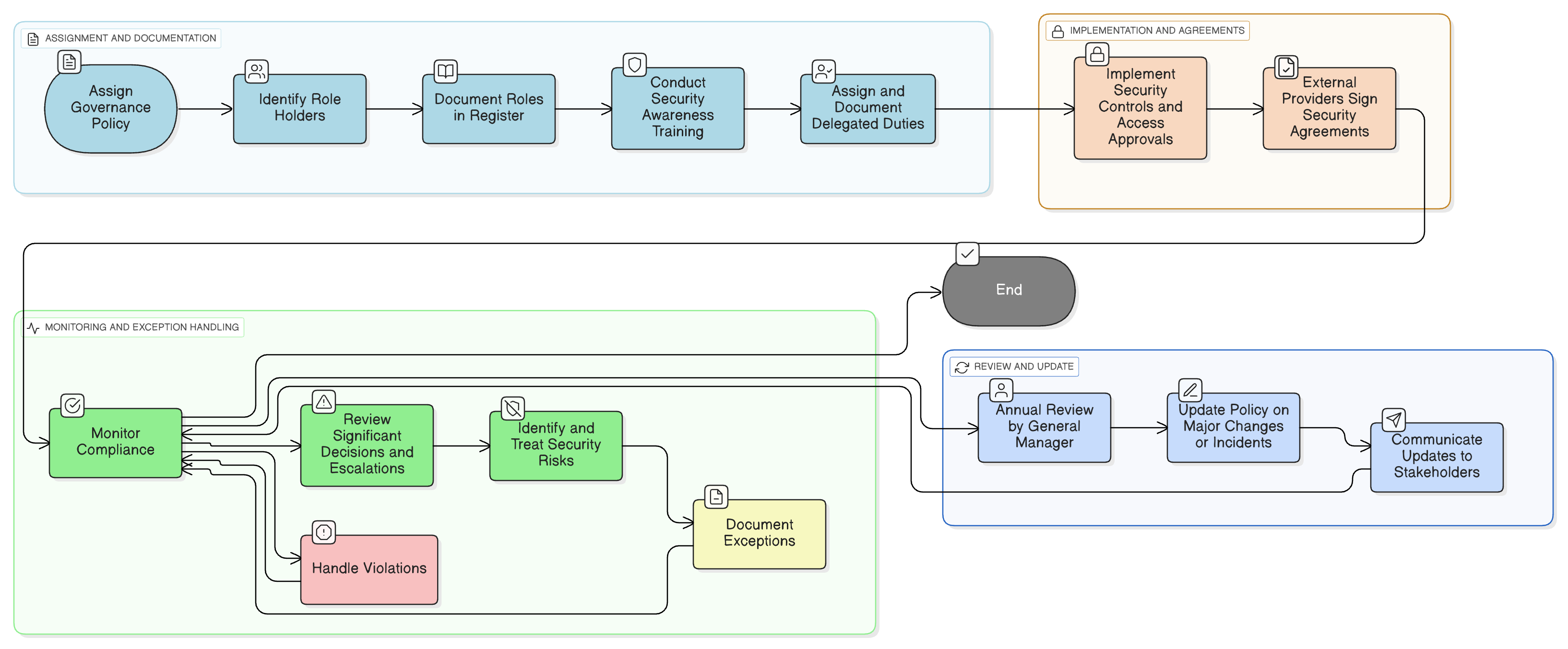

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Toepassingsgebied en rolomschrijvingen

Delegatie- en toezichtregels

Richtlijnen voor het rollen- en verantwoordelijkhedenregister

Beveiligingsverplichtingen voor dienstverleners

Uitzonderings- en escalatieprotocollen

Beoordelings- en communicatieprocessen

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

Beleid inzake toegangscontrole-SME

Definieert hoe toegangsrechten worden toegekend, beheerd en ingetrokken, direct gekoppeld aan toegewezen rollen en toezicht.

Informatiebeveiligingsbewustzijns- en opleidingsbeleid-SME

Versterkt rolspecifieke verantwoordelijkheden en verwachtingen.

Gegevensbescherming en privacybeleid-SME

Beschrijft wettelijke plichten onder GDPR, die worden toegewezen aan rollen die in dit governancebeleid zijn gedefinieerd.

Incidentresponsbeleid-SME

Vereist gedefinieerde verantwoordelijkheden voor incidentrapportage, escalatie en oplossing van incidenten.

Over Clarysec-beleidsdocumenten - Beleid inzake governance-rollen en -verantwoordelijkheden - MKB

Generieke beveiligingsbeleidslijnen zijn vaak gebouwd voor grote ondernemingen, waardoor kleine organisaties moeite hebben om complexe regels en onduidelijke rollen toe te passen. Dit beleid is anders. Onze MKB-beleidslijnen zijn vanaf de basis ontworpen voor praktische implementatie in organisaties zonder toegewijde beveiligingsteams. We wijzen verantwoordelijkheden toe aan de rollen die u daadwerkelijk heeft, zoals de algemeen directeur en uw IT-dienstverlener, niet aan een leger van specialisten dat u niet heeft. Elke eis is opgesplitst in een uniek genummerde clausule (bijv. 5.2.1, 5.2.2). Dit maakt het beleid tot een duidelijke, stapsgewijze checklist, waardoor het eenvoudig is om te implementeren, te auditen en aan te passen zonder hele secties te herschrijven.

Traceerbaar delegatieproces

Alle delegaties en uitzonderingen moeten worden gedocumenteerd en beoordeeld, zodat beveiligingsbeslissingen altijd worden gevolgd en er altijd verantwoordingsplicht is.

Eenvoudige integratie met IT-dienstverleners

Externe IT-partners hebben duidelijke, contractueel gebonden taken, waardoor toezicht en escalatie eenvoudig zijn voor MKB-organisaties.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige KMO-pakket

Bespaar 78%Ontvang alle 37 KMO-beleidsregels voor €399, in plaats van €1.813 afzonderlijk.

Bekijk volledig KMO-pakket →