Apžvalga

Ši politika nustato struktūrizuotas, audituojamas kontrolės priemones naudotojų paskyrų ir privilegijų valdymui visose Organizacijos informacinėse sistemose, užtikrinant, kad prieiga būtų autorizuota, stebima ir atitiktų pagrindinius saugumo standartus.

Įgyvendinamas mažiausių privilegijų principas

Prieigos teisės suteikiamos griežtai pagal būtinybės žinoti principą, mažinant nesankcionuotos prieigos riziką.

Išsami taikymo sritis

Taikoma visoms naudotojų paskyroms, įskaitant darbuotojus, rangovus ir trečiųjų šalių tiekėjus, debesijoje, vietinėje ir nuotolinėje aplinkoje.

Patikimas autentifikavimas

Nustato privalomą stiprų autentifikavimą su slaptažodžių sudėtingumo, kelių veiksnių autentifikavimo (MFA) ir sesijų stebėsenos bei įrašymo kontrolėmis privilegijuotoms sesijoms.

Skaityti visą apžvalgą

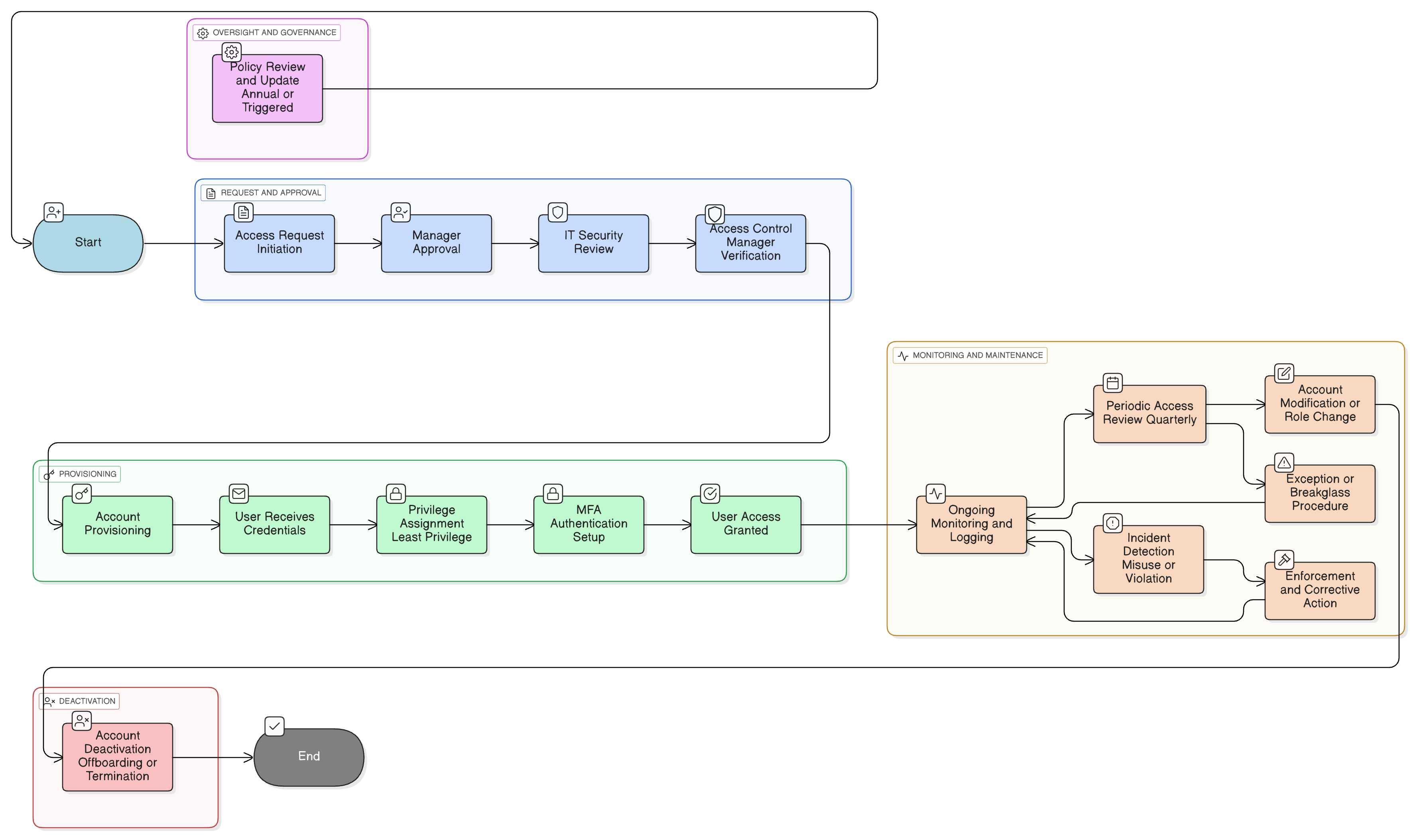

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įgyvendinimo taisyklės

Privilegijų priskyrimas ir valdymas

Autentifikavimas ir sesijų kontrolės priemonės

Trečiųjų šalių ir tiekėjų prieigos procedūros

Periodinės prieigos teisių peržiūros

Išimčių ir rizikos tvarkymo procesai

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

Susijusios politikos

Prieigos kontrolės politika

Nustato bendruosius prieigos kontrolės principus ir mechanizmus, įskaitant taisyklėmis ir vaidmenimis grindžiamas kontrolės priemones.

Įdarbinimo ir atleidimo iš darbo politika

Pateikia procedūrinius žingsnius naudotojų prieigos inicijavimui ir nutraukimui, suderintus su žmogiškųjų išteklių veiksmais.

Informacijos saugos sąmoningumo ir mokymų politika

Sustiprina naudotojų atsakomybes dėl paskyrų saugumo ir autentifikavimo duomenų apsaugos.

Duomenų klasifikavimo ir ženklinimo politika

Nurodo prieigos lygius pagal duomenų klasifikavimą, užtikrinant, kad privilegijų ribos atitiktų jautrumo lygius.

Žurnalinimo ir stebėsenos politika

Užtikrina, kad audito pėdsakas būtų renkamas visoms su paskyromis susijusioms veikloms ir peržiūrimas, siekiant aptikti anomalijas ar nesankcionuotą naudojimą.

Reagavimo į incidentus politika

Reglamentuoja eskalavimą, lokalizavimą ir po incidento peržiūros veiksmus privilegijų piktnaudžiavimo ar nesankcionuotos paskyros veiklos atvejais.

Apie Clarysec politikas - Naudotojų paskyrų ir privilegijų valdymo politika

Efektyvi saugumo valdysena reikalauja daugiau nei tik žodžių; ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri gali augti kartu su jūsų organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybes dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Atsakomybes priskiriame konkretiems šiuolaikinėje įmonėje esantiems vaidmenims, įskaitant vyriausiąjį informacijos saugumo pareigūną (CISO), IT ir saugumo komandas ir atitinkamus komitetus, užtikrinant aiškią atskaitomybę. Kiekvienas reikalavimas pateikiamas kaip unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Ši atomizuota struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepažeidžiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Aiški atskaitomybė pagal vaidmenį

Nurodo detalias atsakomybes vyriausiajam informacijos saugumo pareigūnui (CISO), IT administratoriams, žmogiškiesiems ištekliams, vadovams ir tiekėjams, aiškinant patvirtinimo ir audito grandines.

Automatizuotas įvedimas į darbą ir darbo santykių nutraukimo procesas

Reikalauja tapatybės ir prieigos valdymo (IAM) integracijos su Žmogiškųjų išteklių informacine sistema (HRIS) savalaikiam, automatizuotam prieigos suteikimui ir naudotojų paskyrų deaktyvavimui.

Sekamas išimčių valdymas

Formali, rizika pagrįstas procesas išimtims, užtikrinantis, kad visi nukrypimai būtų dokumentuojami, patvirtinami ir audituojami.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →