Panoramica

Questa politica impone controlli strutturati e verificabili per la gestione degli account utente e dei privilegi di accesso in tutti i sistemi informativi dell’organizzazione, garantendo che l’accesso sia autorizzato, monitorato e conforme alle principali norme di sicurezza.

Principio del privilegio minimo applicato

Diritti di accesso e privilegi di accesso sono assegnati rigorosamente secondo il principio del need-to-know, riducendo al minimo il rischio di accesso non autorizzato.

Ambito completo

Si applica a tutti gli account utente, inclusi personale, contraenti e fornitori terzi, in ambienti cloud, in locale e di accesso remoto.

Autenticazione robusta

Impone l'autenticazione forte con complessità della password, autenticazione a più fattori (MFA) e controlli sul monitoraggio e sulla registrazione delle sessioni privilegiate.

Leggi panoramica completa

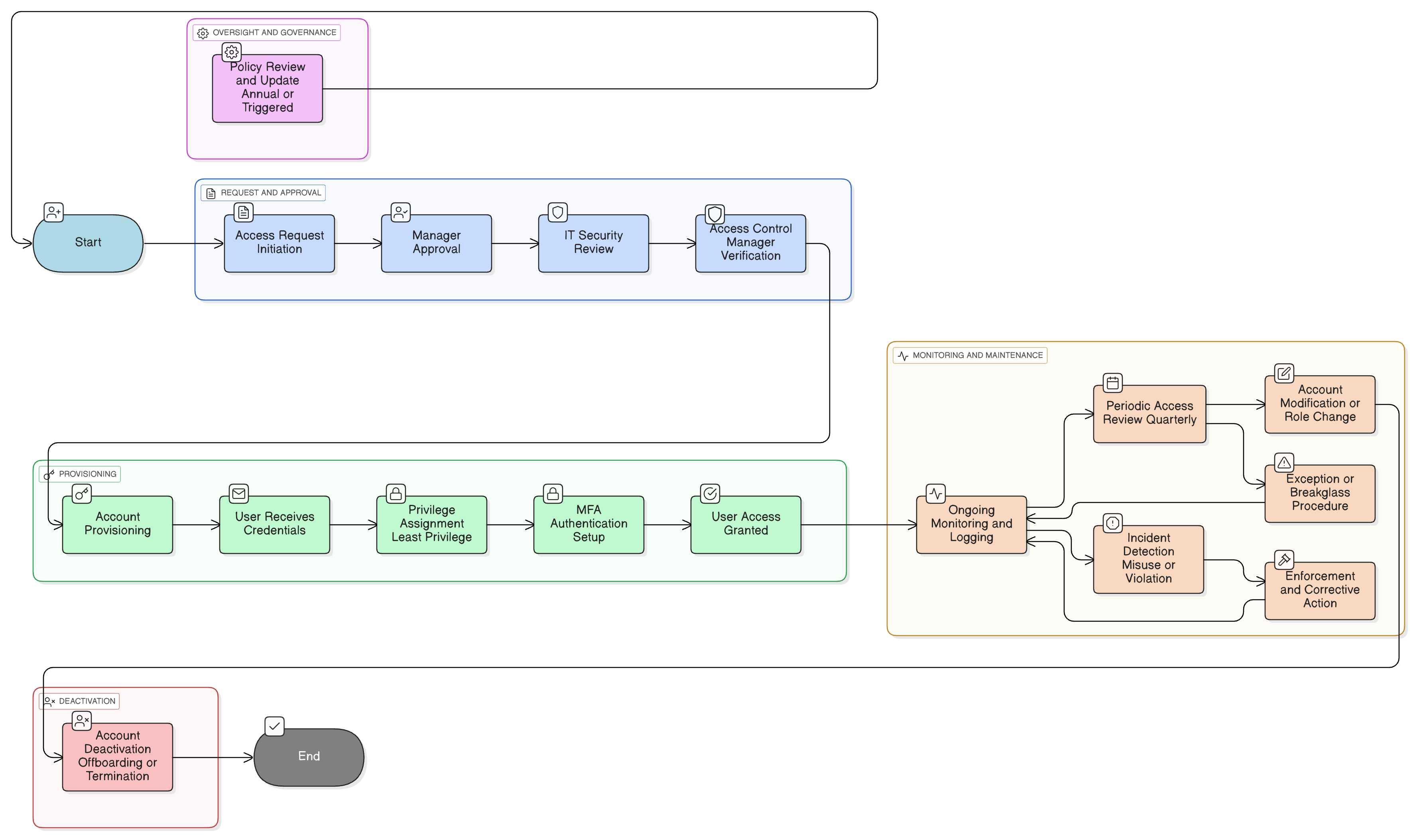

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole di ingaggio

Assegnazione dei ruoli e gestione dei privilegi

Controlli di autenticazione e di sessione

Procedure di accesso di terze parti e fornitori

Riesame periodico degli accessi

Processi di gestione delle eccezioni e trattamento del rischio

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

Politiche correlate

Politica di controllo degli accessi

Stabilisce i principi e i meccanismi generali di controllo degli accessi, inclusi controlli basati su regole e controllo degli accessi basato sui ruoli (RBAC).

Politica di onboarding e cessazione del personale

Fornisce passaggi procedurali per avviare e terminare l’accesso degli utenti in allineamento con le azioni delle Risorse Umane (HR).

Politica di consapevolezza e formazione sulla sicurezza delle informazioni

Rafforza le responsabilità degli utenti per la sicurezza degli account e la protezione delle credenziali di autenticazione.

Politica di classificazione ed etichettatura dei dati

Guida i livelli di accesso in base alla classificazione dei dati, garantendo che i confini dei privilegi siano allineati ai livelli di sensibilità.

Politica di registrazione e monitoraggio

Garantisce che le evidenze dell'audit siano raccolte per tutte le attività relative agli account e riesaminate per rilevare anomalie o uso non autorizzato.

Politica di risposta agli incidenti (P30)

Disciplina escalation, contenimento e azioni post-incidente in caso di uso improprio dei privilegi o attività non autorizzate sugli account.

Informazioni sulle Policy Clarysec - Politica di gestione degli account utente e dei privilegi

Una governance della sicurezza efficace richiede più che parole: richiede chiarezza, responsabilità e una struttura che cresca con l’organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del tuo programma di sicurezza. Assegniamo responsabilità a ruoli specifici presenti in un’impresa moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), i team IT e di sicurezza e i comitati pertinenti, garantendo una chiara responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a quadro dinamico e attuabile.

Responsabilità chiare per ruolo

Specifica responsabilità granulari per il Responsabile della sicurezza delle informazioni (CISO), amministratori IT, Risorse Umane (HR), responsabili e fornitori, chiarendo catene di approvazione e audit.

Onboarding e procedura di uscita automatizzati

Richiede l’integrazione IAM con l’HRIS per il provisioning degli accessi tempestivo e automatizzato e la disattivazione degli account utente.

Gestione delle eccezioni tracciabile

Processo formale e basato sul rischio per le eccezioni, garantendo che tutte le deviazioni siano documentate, approvate e verificabili.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →