Pregled

Politika upravljanja imovinom (P12) utvrđuje zahtjeve za identifikaciju, klasifikaciju imovine, popis imovine i zaštitu organizacijske imovine kroz njezin životni ciklus, osiguravajući usklađenost, vlasništvo i sigurnost od uvođenja u posao do zbrinjavanja.

Centralizirani popis imovine

Propisuje potpun, revizibilan popis sve fizičke, digitalne i imovine hostirane u oblaku.

Vlasništvo i klasifikacija

Definira vlasnika imovine i klasifikaciju imovine radi zaštite i usklađenosti s propisima.

Sigurne kontrole životnog ciklusa

Detaljno opisuje postupanje s imovinom, od nabave do sigurnog zbrinjavanja, uz podršku usklađenosti i upravljanju rizicima.

Provedba i revizibilnost

Omogućuje provedbu politike, unutarnje/vanjske revizije i zadržavanje revizijskih dokaza za regulatorne potrebe.

Pročitaj cijeli pregled

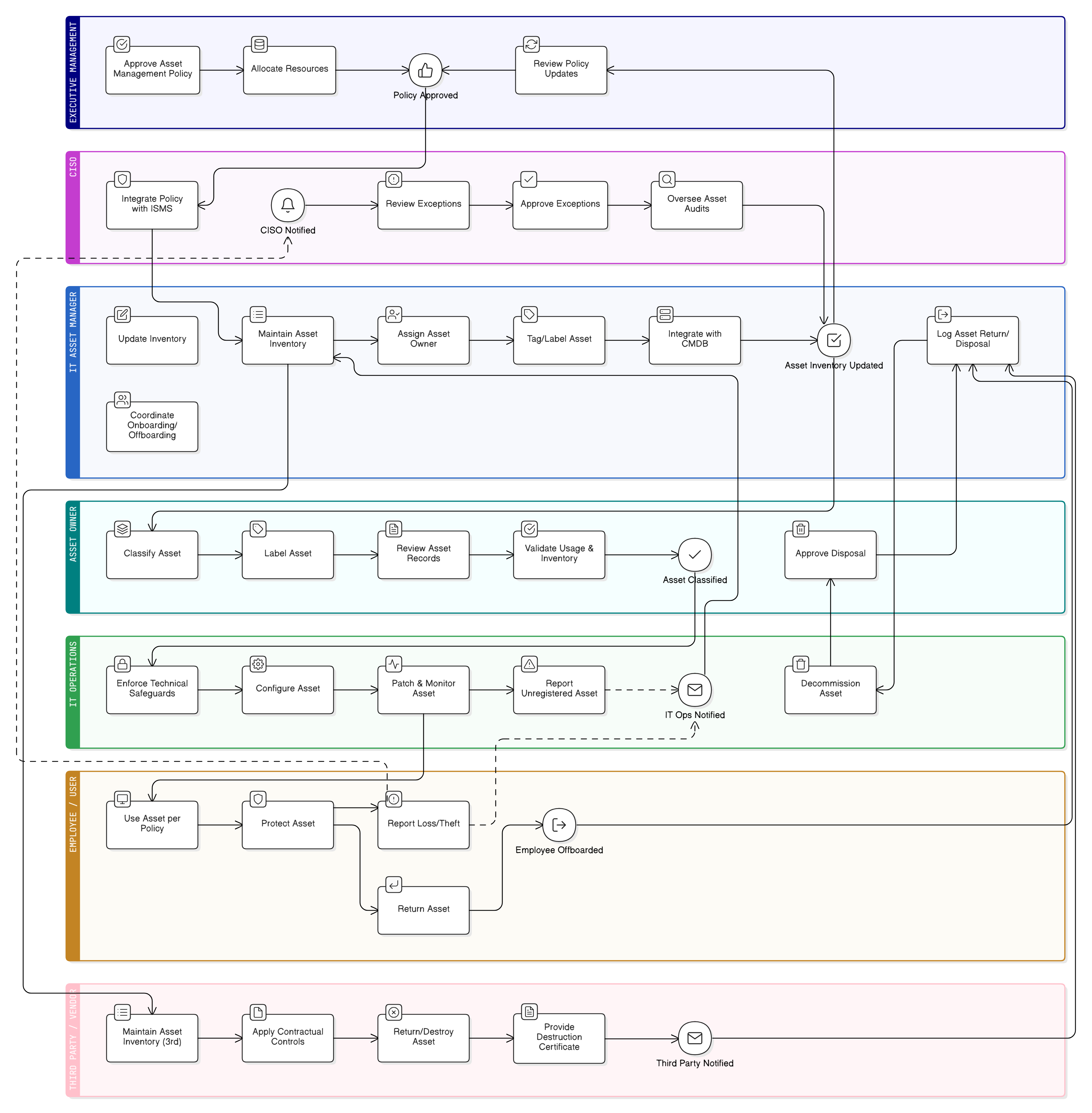

Dijagram politike

Kliknite na dijagram za prikaz u punoj veličini

Sadržaj

Opseg i pravila angažmana

Popis imovine i zahtjevi za metapodatke

Klasifikacija imovine i postupci označavanja

Životni ciklus imovine (uvođenje u posao, povrat, zbrinjavanje)

Upravljanje imovinom trećih strana i udaljenom imovinom

Integracija revizije i odgovora na incidente

Usklađenost s okvirom

🛡️ Podržani standardi i okviri

Ovaj je proizvod usklađen sa sljedećim okvirima usklađenosti s detaljnim mapiranjem klauzula i kontrola.

| Okvir | Pokrivene klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 30Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Povezane politike

Politika kontrole pristupa

Osigurava da se vidljivost imovine uskladi s pravima pristupa i mehanizmima kontrole u sustavima i okruženjima podataka.

Politika uvođenja u posao i prestanka radnog odnosa

Upravlja pravodobnom dodjelom pristupa i povratom fizičke i logičke imovine tijekom promjena osoblja.

Politika klasifikacije i rukovanja informacijama

Uspostavlja obvezna pravila klasifikacije za imovinu, koja određuju označavanje, postupanje i postupke zbrinjavanja.

Politika zadržavanja podataka

Definira vremenski okvir i metode sigurnog zbrinjavanja za digitalnu i fizičku imovinu koja sadrži informacije.

Politika bilježenja i praćenja

Omogućuje sljedivost pristupa i uporabe imovine putem log-zapisa sustava, vidljivosti krajnjih točaka i analitike ponašanja.

Politika odgovora na incidente (P30)

Podržava brzo ograničavanje i istragu povreda povezanih s imovinom, kao što su izgubljena prijenosna računala ili nepraćeni mediji za pohranu.

O Clarysec politikama - Politika upravljanja imovinom

Učinkovito upravljanje sigurnošću zahtijeva više od samih riječi; zahtijeva jasnoću, odgovornost i strukturu koja se skalira s vašom organizacijom. Generički predlošci često ne uspijevaju, stvarajući nejasnoće kroz duge odlomke i neodređene uloge. Ova politika je osmišljena kao operativna okosnica vašeg sigurnosnog programa. Dodjeljujemo odgovornosti specifičnim ulogama prisutnima u modernom poduzeću, uključujući glavnog službenika za informacijsku sigurnost (CISO), IT sigurnost i relevantne odbore, osiguravajući jasnu odgovornost. Svaki zahtjev je jedinstveno numerirana odredba (npr. 5.1.1, 5.1.2). Ova atomska struktura čini politiku jednostavnom za implementaciju, reviziju prema specifičnim kontrolama i sigurno prilagođavanje bez utjecaja na cjelovitost dokumenta, pretvarajući je iz statičnog dokumenta u dinamičan, provediv okvir.

Upravljanje imovinom trećih strana

Zahtijeva od dobavljača da održavaju popise i provode ekvivalentne standarde praćenja, označavanja i zbrinjavanja imovine kroz ugovore.

Shadow IT i kontrole iznimki

Implementira skeniranje mreže i dnevnike iznimaka politika radi otkrivanja neovlaštene ili neupravljane imovine te formalnog postupanja s rizičnim scenarijima.

Integrirano upravljanje rizicima

Povezuje popise imovine s registrom rizika i procjenama utjecaja na poslovanje radi ciljanog modeliranja prijetnji i usklađenosti.

Često postavljana pitanja

Izrađeno za lidere, od lidera

Ovu politiku izradio je sigurnosni lider s više od 25 godina iskustva u implementaciji i auditiranju ISMS okvira u globalnim organizacijama. Osmišljena je ne samo kao dokument, već kao obrambeni okvir koji izdržava revizorski nadzor.

Izradio stručnjak s sljedećim kvalifikacijama:

Pokrivenost i teme

🏢 Ciljni odjeli

🏷️ Tematska pokrivenost

Ova politika je 1 od 37 u potpunom Enterprise paketu

Uštedite 67%Nabavite svih 37 Enterprise politika za €599, umjesto €1.813 pojedinačno.

Pogledaj potpuni Enterprise paket →