Aperçu

Cette politique, axée sur les PME, impose une formation de sensibilisation à la sécurité de l’information complète pour l'ensemble du personnel, couvrant la formation initiale de sensibilisation à la sécurité, la formation de rappel annuelle et les mises à jour déclenchées par incident, attribuant des responsabilités au Directeur général, aux Ressources humaines (RH) et aux responsables d’équipe, et garantissant la conformité à des réglementations telles que l’ISO/IEC 27001:2022 et le RGPD.

Formation de sensibilisation à la sécurité de l’information complète

Couvre la formation initiale de sensibilisation à la sécurité, la formation de rappel annuelle, les mises à jour déclenchées par incident et des scénarios réels afin de réduire les erreurs humaines.

Responsabilités basées sur les rôles

Devoirs clairs pour le Directeur général, les Ressources humaines (RH), les responsables de département et le personnel, optimisés pour les PME avec des équipes non spécialisées.

Documentation de conformité simple

Les enregistrements d’achèvement de formation et l’attestation de prise de connaissance de la politique sont consignés de manière centralisée pour les audits et la conformité ISO/IEC 27001:2022.

Revue continue de la politique

Les mises à jour annuelles et déclenchées par incident maintiennent la formation pertinente face aux menaces actuelles et aux besoins de l’entreprise.

Lire l'aperçu complet

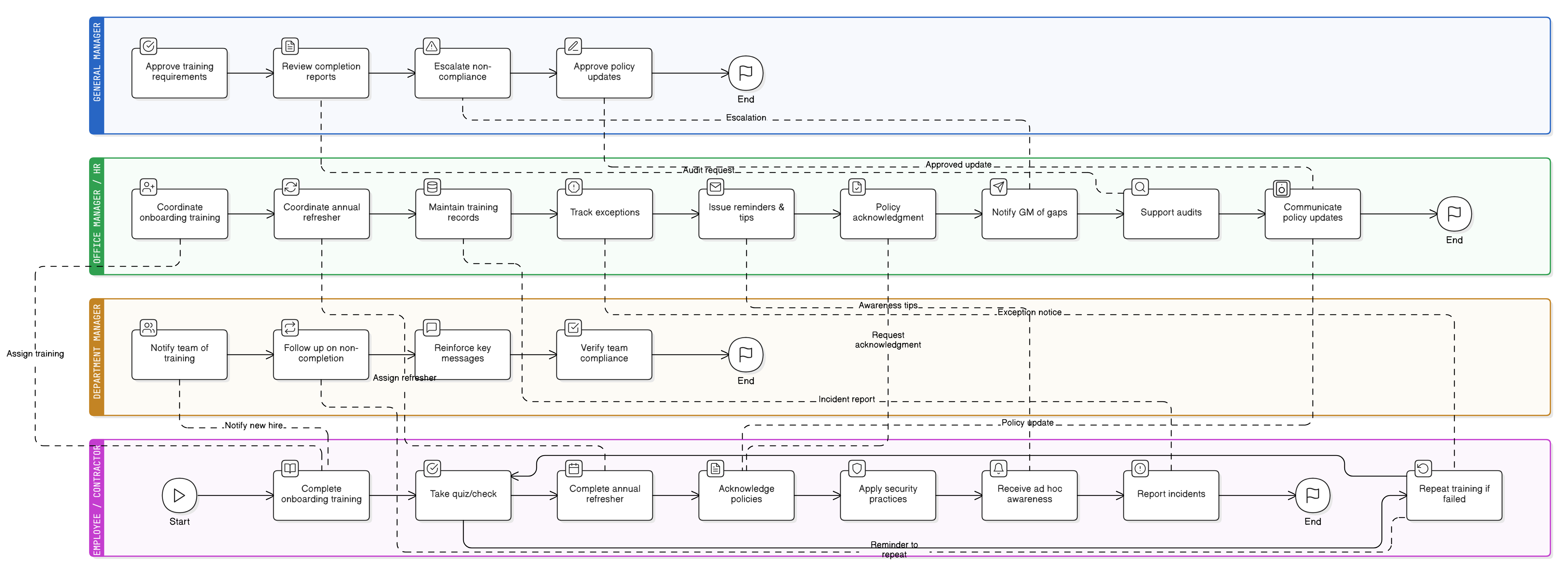

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Couverture du périmètre et des rôles

Exigences de formation d’intégration et annuelle

Activités de sensibilisation mensuelles et déclenchées par événement

Exigences de suivi, de documentation et d’audit

Atténuation des risques et gestion des exceptions

Processus de mise en application et de revue

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 32Article 39

|

Politiques associées

Politique des rôles et responsabilités de gouvernance - PME

Attribue la responsabilité de la coordination et de la supervision de la formation.

Politique d'utilisation acceptable - PME

Renforce les attentes de comportement abordées dans la formation.

Politique de contrôle d’accès - PME

Garantit que les utilisateurs comprennent l’importance de la sécurité des accès.

Politique d’intégration et de départ - PME

Intègre la formation dans le processus d’intégration.

Politique de réponse aux incidents - PME

Garantit que le personnel sait comment notifier les incidents rapidement et correctement.

À propos des politiques Clarysec - Politique de sensibilisation et de formation à la sécurité de l’information - PME

Les politiques de sécurité génériques sont souvent conçues pour les grandes entreprises, laissant les petites structures en difficulté pour appliquer des règles complexes et des rôles mal définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le Directeur général et votre prestataire informatique, et non à une armée de spécialistes. Chaque exigence est décomposée en une clause numérotée de manière unique (par ex. 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, la préparation à l’audit et la personnalisation sans réécrire des sections entières.

Activités de sensibilisation adaptées

Des briefings déclenchés par événement et des rappels mensuels garantissent que le personnel est informé des nouvelles menaces et des changements.

Support de gestion des exceptions

Planification flexible et formats alternatifs pour le personnel ne pouvant pas assister, minimisant les lacunes de formation et le risque de non-conformité.

Contenu pratique et adapté aux rôles

Les supports de formation utilisent un langage clair et des scénarios réels, directement alignés sur les rôles et responsabilités des PME.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →