Aperçu

Cette politique axée sur les PME décrit comment les rôles, les missions et la supervision de la sécurité de l'information sont attribués et maintenus, garantissant la conformité et l’auditabilité même sans équipe informatique dédiée.

Autorité et responsabilité claires en matière de sécurité

Les rôles, les missions et la supervision sont documentés pour une clarté totale et la conformité.

Simplicité adaptée aux PME

Adaptée aux organisations sans équipes informatiques et de sécurité dédiées, elle permet aux responsables de rester conformes.

Préparation à l’audit et confiance

Soutient les audits, réduit la confusion et favorise la confiance des clients grâce à des responsabilités formelles.

Lire l'aperçu complet

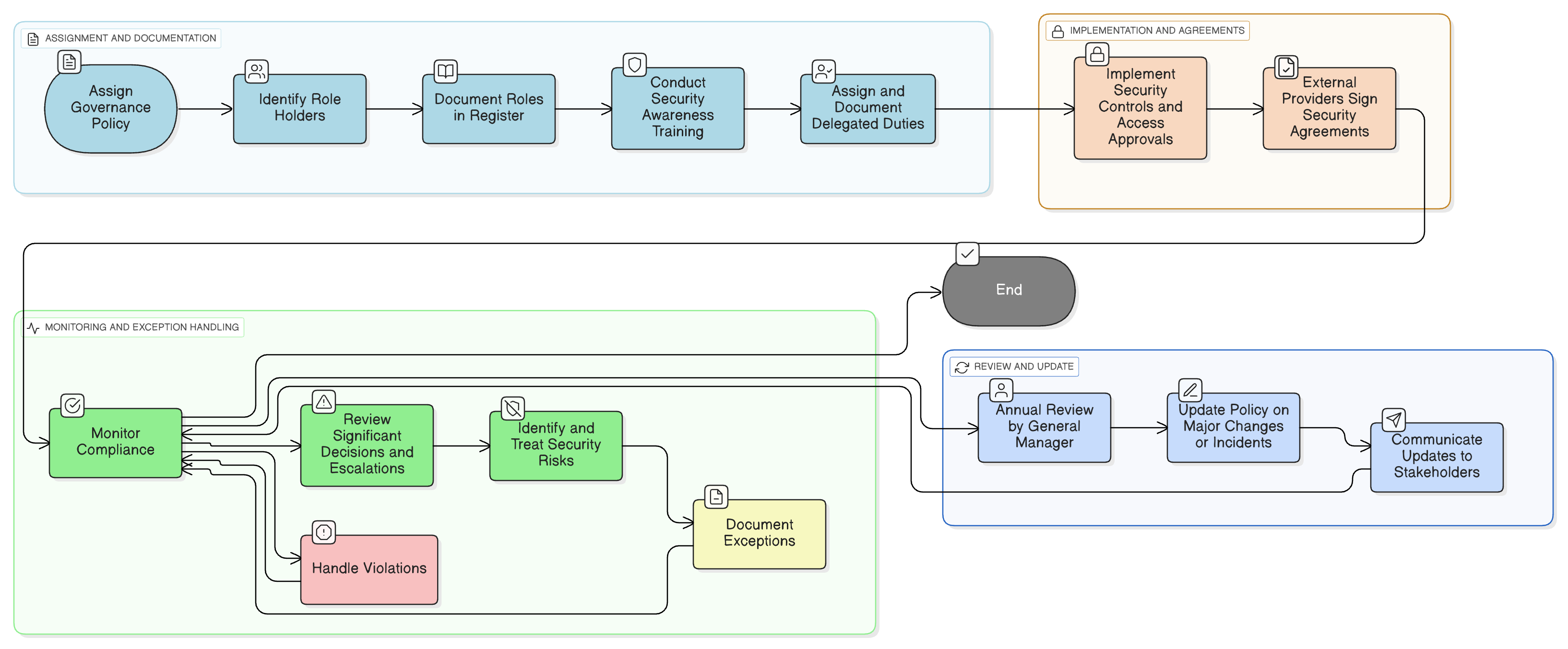

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Champ d’application et définition des rôles

Règles de délégation et de supervision

Guide du registre des responsabilités

Obligations de sécurité des prestataires

Protocoles de dérogation et d’escalade

Processus de revue et de communication

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique de contrôle d’accès - PME

Définit comment les accès sont accordés, gérés et révoqués, en lien direct avec les rôles attribués et la supervision.

Politique de sensibilisation et de formation à la sécurité de l’information - PME

Renforce les responsabilités et attentes spécifiques au rôle.

Politique de protection des données et de confidentialité - PME

Décrit les obligations légales au titre du RGPD, attribuées aux rôles définis dans cette politique de gouvernance.

Politique de réponse aux incidents - PME

Exige des responsabilités définies pour la notification des incidents, l’escalade et la résolution des incidents.

À propos des politiques Clarysec - Politique de gouvernance des rôles et responsabilités - PME

Les politiques de sécurité génériques sont souvent conçues pour les grandes entreprises, ce qui laisse les petites structures en difficulté pour appliquer des règles complexes et des rôles mal définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le Directeur général et votre prestataire tiers de services informatiques, et non à une armée de spécialistes que vous n’avez pas. Chaque exigence est décomposée en une clause numérotée de manière unique (par ex. 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, l’audit et l’adaptation sans réécrire des sections entières.

Processus de délégation traçable

Toutes les délégations et dérogations doivent être documentées et revues, garantissant que les décisions de sécurité sont toujours suivies et attribuables.

Intégration facile avec les prestataires informatiques

Les partenaires informatiques externes ont des missions claires, contractuellement contraignantes, ce qui simplifie la supervision et l’escalade pour les PME.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →