Aperçu

Cette Politique de protection des données et de confidentialité (P17S) décrit comment les PME peuvent protéger les données à caractère personnel conformément aux lois et aux principaux cadres, en attribuant des rôles clairs comme le Directeur général et le Coordinateur confidentialité, en détaillant le traitement sécurisé des données, le traitement des risques et la gestion des droits à la confidentialité, et en garantissant que la conformité est atteignable même sans équipe de sécurité de l’information dédiée.

Protection des données optimisée pour les PME

Guidée par des rôles simplifiés comme le Directeur général, rendant la conformité accessible aux organisations sans équipes informatiques spécialisées.

Couverture juridique complète

Alignée sur le RGPD, l’ISO 27001, NIS2 et DORA pour soutenir la préparation à l’audit et minimiser le risque juridique.

Responsabilités claires

Définit les rôles du Directeur général, du Coordinateur confidentialité, de l’Exploitation informatique et de l'ensemble du personnel afin d’assurer l’autorité et la responsabilité dans toute l’entreprise.

Droits à la confidentialité et suppression sécurisée

Garantit des réponses dans les délais aux demandes relatives aux données et impose des processus d’élimination sécurisée des données pour la conformité.

Lire l'aperçu complet

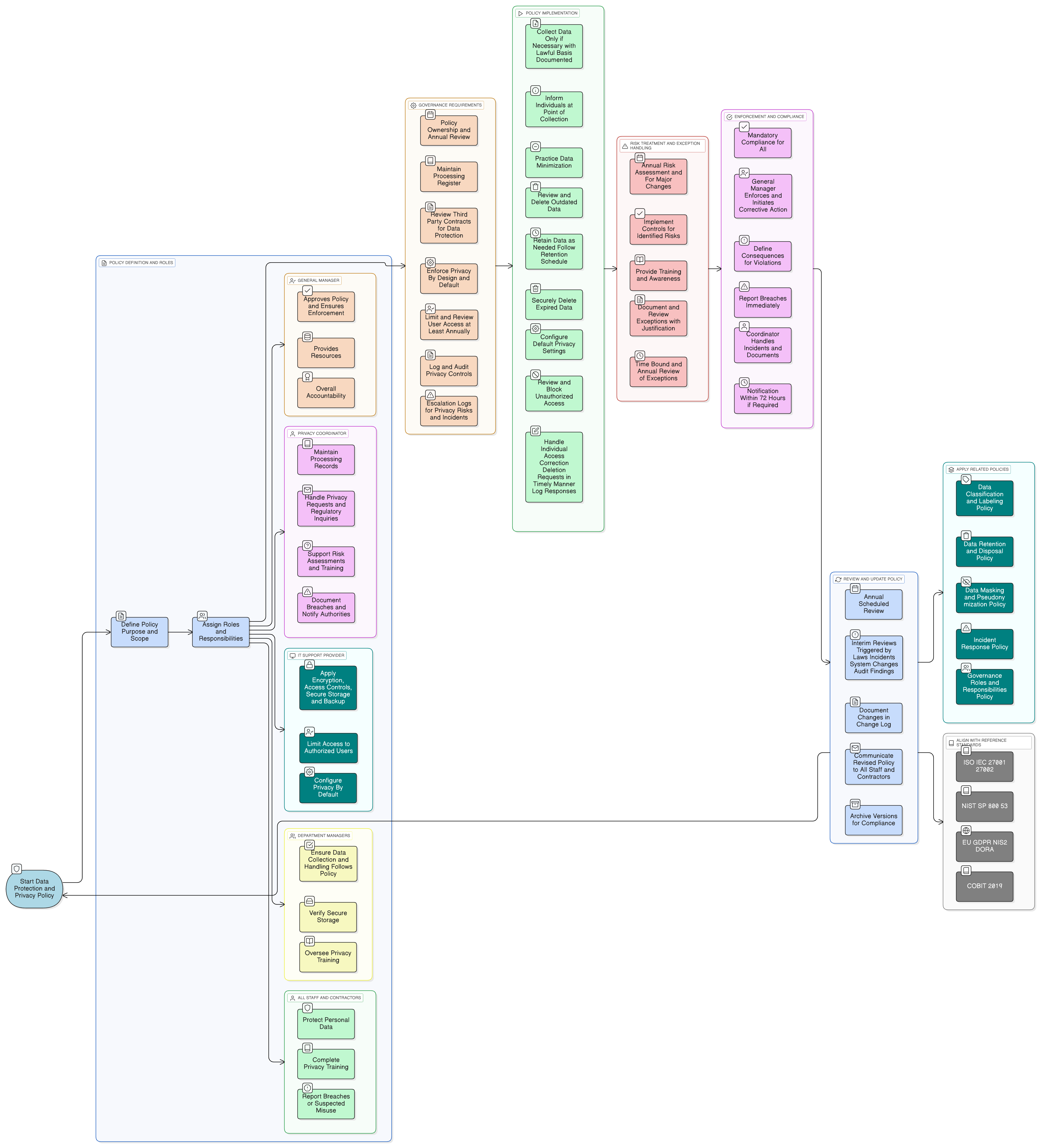

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Champ d’application et applicabilité aux PME

Rôles et responsabilités (DG, Coordinateur confidentialité)

Enregistrements de confidentialité et documentation

Atténuation des risques et gestion des exceptions

Politique de conservation des données et suppression sécurisée

Réponse aux demandes relatives aux droits individuels

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique de gouvernance – rôles et responsabilités - PME

Clarifie la structure d’autorité et de responsabilité et les rôles de prise de décision applicables à la mise en application et à la conformité, ainsi qu’à la supervision de la confidentialité.

Politique de classification et d’étiquetage des données - PME

Garantit que les données à caractère personnel sont correctement classifiées afin que les protections de confidentialité puissent être appliquées en fonction du risque.

Politique de conservation et d’élimination des données - PME

Fournit des règles claires sur la durée de conservation des données à caractère personnel et sur les méthodes sécurisées pour leur élimination une fois expirées.

Politique de masquage et de pseudonymisation des données - PME

Précise comment les identifiants personnels doivent être transformés avant que les données ne soient utilisées dans un environnement de pré-production ou partagées à l’extérieur.

Politique de réponse aux incidents - PME

Couvre les étapes requises pour répondre aux violations de données, y compris la notification des autorités de contrôle et des personnes concernées dans les délais de notification requis.

À propos des politiques Clarysec - Politique de protection des données et de confidentialité - PME

Les politiques de sécurité génériques sont souvent conçues pour les grandes entreprises, laissant les petites structures en difficulté pour appliquer des règles complexes et des rôles non définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipe de sécurité de l’information dédiée. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le Directeur général et votre prestataire informatique, et non à une armée de spécialistes que vous n’avez pas. Chaque exigence est décomposée en une clause numérotée de manière unique (par ex. 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, la préparation à l’audit et la personnalisation sans réécrire des sections entières.

Journal des modifications prêt pour l’audit

Conserve des journaux documentés pour toutes les révisions de la politique, garantissant l’historique de conformité et la traçabilité pour les autorités de contrôle.

Gestion des exceptions intégrée

Processus structuré pour documenter et revoir les écarts, protégeant la flexibilité de l’entreprise tout en maintenant la conformité.

Intégration de la confidentialité de bout en bout

Conçue pour fonctionner de manière cohérente avec les politiques PME de confidentialité associées afin de couvrir l’ensemble du cycle de vie des données.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →