Descripción general

La Política de teletrabajo establece requisitos obligatorios para el acceso remoto seguro y conforme, y el manejo de datos por parte de todo el personal de la organización, garantizando controles robustos para dispositivos, autenticación, seguimiento y cumplimiento normativo en todos los entornos remotos.

Seguridad remota integral

Garantiza la confidencialidad, integridad y disponibilidad de los activos de información de la organización para el personal remoto y los contratistas.

Controles estrictos de acceso y dispositivos

Exige red privada virtual (VPN), autenticación multifactor, bastionado de dispositivos y registro de activos para todas las conexiones remotas.

Amplia aplicabilidad

Cubre a empleados, proveedores terceros, proveedores terceros de servicios y personal temporal que realiza teletrabajo.

Enfoque centrado en el cumplimiento

Se alinea con ISO/IEC 27001, GDPR, NIS2, DORA y normas del sector para el aseguramiento regulatorio.

Leer descripción completa

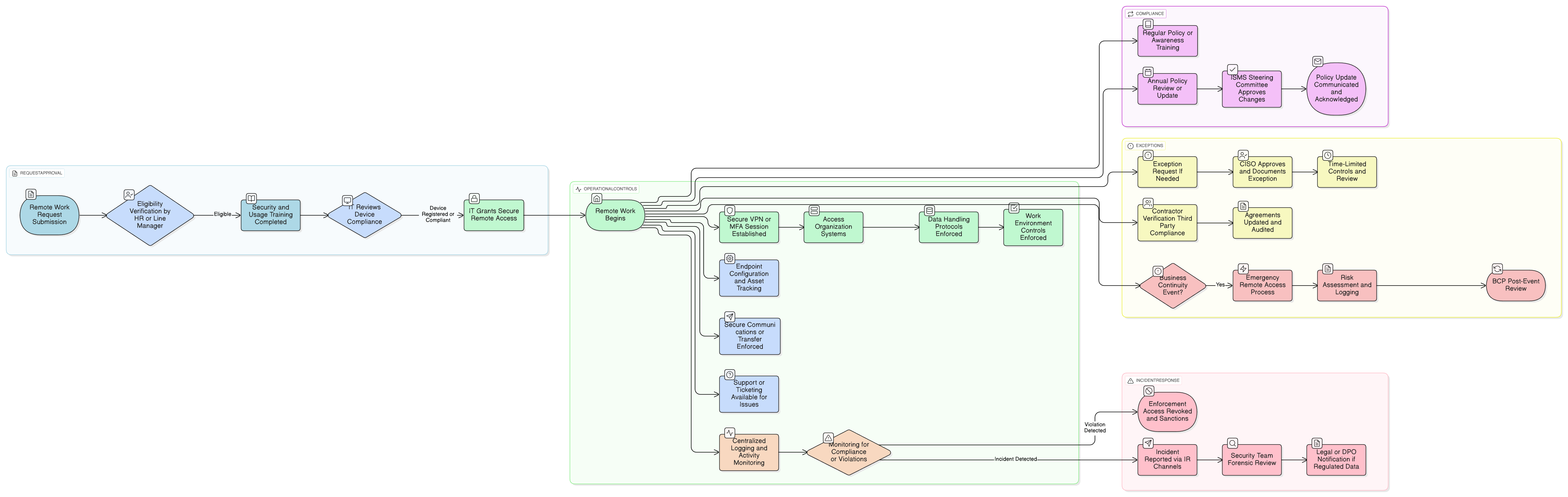

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de participación

Elegibilidad, autorización y funciones del rol

Requisitos de Trae tu propio dispositivo (BYOD) y gestión de dispositivos

Cifrado y conectividad segura

Seguimiento, registro de auditoría y gestión de incidentes

Cumplimiento remoto de terceros y proveedores

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

| Marco | Cláusulas / Controles cubiertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Article 5(1)(f)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

Política de seguridad de la información

Establece la línea base para el manejo seguro de activos, aplicable a todos los entornos de trabajo, incluido el teletrabajo.

Política de uso aceptable

Rige el uso apropiado de los dispositivos y sistemas de la organización durante las sesiones de teletrabajo.

Política de control de acceso

Garantiza que los privilegios de acceso remotos sigan el principio de mínimo privilegio y mecanismos de autenticación adecuados.

Política de gestión de riesgos

Define cómo se identifican, tratan y se realiza el seguimiento de los riesgos del teletrabajo dentro del Sistema de gestión de la seguridad de la información (SGSI).

Política de gestión de activos

Exige inventario de activos y gestión de la configuración para todos los dispositivos utilizados de forma remota.

Política de registro y monitorización

Garantiza que las sesiones remotas se monitoricen, se auditen y se conserven según los requisitos de cumplimiento.

Política de conservación de datos y eliminación

Define reglas de manejo de datos relevantes para el teletrabajo, incluidos los medios extraíbles y la eliminación de dispositivos.

Sobre las Políticas de Clarysec - Política de teletrabajo

Una gobernanza de seguridad eficaz requiere más que palabras; exige claridad, rendición de cuentas y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles no definidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a los roles específicos presentes en una empresa moderna, incluidos el director de Seguridad de la Información (CISO), los equipos de TI y de seguridad de la información y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica facilita implementar la política, auditarla frente a controles específicos y personalizarla de forma segura sin afectar a la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Aplicación durante todo el ciclo de vida

Define controles de seguimiento, gestión de incidentes, formación y auditoría para el teletrabajo, incluida la gestión de versiones y la revisión anual.

Reglas robustas de manejo de datos y dispositivos

Exige cifrado, prohíbe la impresión o el intercambio no autorizados y obliga a procedimientos de respuesta rápida ante borrado/pérdida de dispositivos.

Gestión de excepciones y emergencias

Proporciona controles claros, basados en el riesgo, para excepciones documentadas de la política, acceso remoto temporal y eventos de continuidad del negocio.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →