Επισκόπηση

Η παρούσα πολιτική επιβάλλει δομημένους, ελέγξιμους ελέγχους για τη διαχείριση πρόσβασης χρηστών και τη διαχείριση προνομίων σε όλα τα πληροφοριακά συστήματα του οργανισμού, διασφαλίζοντας ότι η πρόσβαση είναι εξουσιοδοτημένη, υπό παρακολούθηση και σύμφωνη με βασικά πρότυπα ασφάλειας.

Επιβολή της αρχής του ελαχίστου προνομίου

Τα δικαιώματα πρόσβασης εκχωρούνται αυστηρά βάσει της αρχής της ανάγκης γνώσης, ελαχιστοποιώντας τον κίνδυνο μη εξουσιοδοτημένης πρόσβασης.

Ολοκληρωμένο πεδίο εφαρμογής

Εφαρμόζεται σε όλους τους λογαριασμούς χρηστών, συμπεριλαμβανομένων εργαζομένων, αναδόχων και προμηθευτών τρίτων μερών, σε περιβάλλοντα υπολογιστικού νέφους, εντός των εγκαταστάσεων και σε απομακρυσμένη πρόσβαση.

Ισχυρή αυθεντικοποίηση

Επιβάλλει ισχυρή αυθεντικοποίηση με πολυπλοκότητα κωδικού πρόσβασης, πολυπαραγοντικό έλεγχο ταυτότητας και ελέγχους στις προνομιούχες συνεδρίες.

Διαβάστε πλήρη επισκόπηση

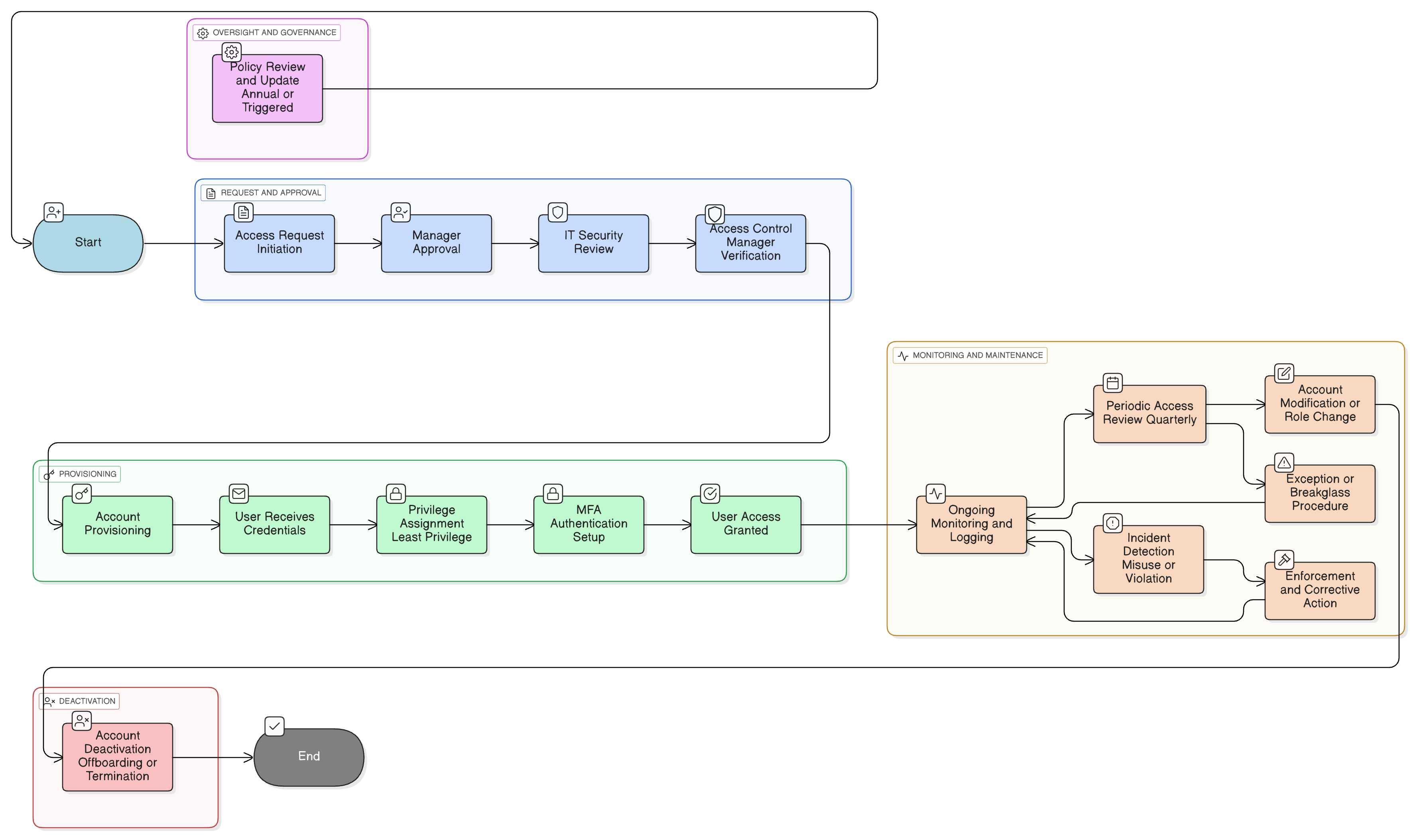

Διάγραμμα Πολιτικής

Κάντε κλικ στο διάγραμμα για προβολή σε πλήρες μέγεθος

Περιεχόμενα

Πεδίο εφαρμογής και κανόνες εμπλοκής

Ανάθεση και διαχείριση προνομίων

Έλεγχοι αυθεντικοποίησης και συνεδρίας

Διαδικασίες πρόσβασης τρίτων και προμηθευτών

Περιοδικές επανεξετάσεις πρόσβασης

Διαδικασίες διαχείρισης εξαιρέσεων και αντιμετώπισης κινδύνου

Συμμόρφωση με πλαίσιο

🛡️ Υποστηριζόμενα πρότυπα & πλαίσια

Αυτό το προϊόν είναι ευθυγραμμισμένο με τα ακόλουθα πλαίσια συμμόρφωσης, με λεπτομερείς αντιστοιχίσεις ρητρών και ελέγχων.

Σχετικές πολιτικές

Πολιτική Ελέγχου Πρόσβασης

Θεσπίζει τις υπερκείμενες αρχές και μηχανισμούς ελέγχου πρόσβασης, συμπεριλαμβανομένων ελέγχων βάσει κανόνων και Ελέγχου Πρόσβασης Βάσει Ρόλων (RBAC).

Πολιτική Ένταξης και Αποχώρησης

Παρέχει διαδικαστικά βήματα για την έναρξη και τον τερματισμό πρόσβασης χρηστών, ευθυγραμμισμένα με ενέργειες του Ανθρώπινου Δυναμικού (HR).

Πολιτική Ευαισθητοποίησης και Εκπαίδευσης για την Ασφάλεια Πληροφοριών

Ενισχύει τις ευθύνες των χρηστών για την ασφάλεια λογαριασμών και την προστασία διαπιστευτηρίων.

Πολιτική Ταξινόμησης και Χειρισμού Πληροφοριών

Καθοδηγεί τα επίπεδα πρόσβασης βάσει ταξινόμησης δεδομένων, διασφαλίζοντας ότι τα όρια προνομίων ευθυγραμμίζονται με επίπεδα ευαισθησίας.

Πολιτική Καταγραφής και Παρακολούθησης

Διασφαλίζει ότι συλλέγονται ίχνη ελέγχου για όλες τις δραστηριότητες που σχετίζονται με λογαριασμούς και ότι ανασκοπούνται για ανίχνευση ανωμαλιών ή μη εξουσιοδοτημένης χρήσης.

Πολιτική αντιμετώπισης περιστατικών (P30)

Διέπει την κλιμάκωση, τον περιορισμό και τις ενέργειες ανασκόπησης μετά το περιστατικό σε περιπτώσεις κατάχρησης προνομίων ή μη εξουσιοδοτημένης δραστηριότητας λογαριασμού.

Σχετικά με τις Πολιτικές της Clarysec - Πολιτική Διαχείρισης Λογαριασμών Χρηστών και Προνομίων

Η αποτελεσματική διακυβέρνηση ασφάλειας απαιτεί περισσότερα από διατυπώσεις· απαιτεί σαφήνεια, λογοδοσία και δομή που κλιμακώνεται με τον οργανισμό σας. Τα γενικά πρότυπα συχνά αποτυγχάνουν, δημιουργώντας ασάφεια με μακροσκελείς παραγράφους και μη ορισμένους ρόλους. Η παρούσα πολιτική έχει σχεδιαστεί ώστε να αποτελεί τη λειτουργική ραχοκοκαλιά του προγράμματος ασφάλειάς σας. Αναθέτουμε αρμοδιότητες σε συγκεκριμένους ρόλους που συναντώνται σε έναν σύγχρονο οργανισμό, συμπεριλαμβανομένων του Επικεφαλής Ασφάλειας Πληροφοριών (CISO), των Ομάδων Πληροφορικής και Ασφάλειας Πληροφοριών και των σχετικών επιτροπών, διασφαλίζοντας σαφή λογοδοσία. Κάθε απαίτηση είναι μια μοναδικά αριθμημένη ρήτρα (π.χ. 5.1.1, 5.1.2). Αυτή η ατομική δομή καθιστά την πολιτική εύκολη στην υλοποίηση, στον έλεγχο έναντι συγκεκριμένων ελέγχων και στην ασφαλή προσαρμογή χωρίς να επηρεάζεται η ακεραιότητα του εγγράφου, μετατρέποντάς την από στατικό έγγραφο σε δυναμικό, εφαρμόσιμο πλαίσιο.

Σαφής λογοδοσία ανά ρόλο

Καθορίζει λεπτομερείς αρμοδιότητες για τον Επικεφαλής Ασφάλειας Πληροφοριών (CISO), διαχειριστές ΤΠ, Ανθρώπινο Δυναμικό (HR), προϊσταμένους και προμηθευτές, αποσαφηνίζοντας αλυσίδες έγκρισης και ελέγχου.

Αυτοματοποιημένη διαδικασία ένταξης & διαδικασία αποχώρησης

Απαιτεί ενσωμάτωση διαχείρισης ταυτοτήτων και πρόσβασης (IAM) με HRIS για έγκαιρη, αυτοματοποιημένη χορήγηση πρόσβασης και απενεργοποίηση λογαριασμών χρηστών.

Ιχνηλάσιμη διαχείριση εξαιρέσεων

Επίσημη, βάσει κινδύνου διαδικασία για εξαιρέσεις, διασφαλίζοντας ότι όλες οι αποκλίσεις τεκμηριώνονται, εγκρίνονται και είναι ελέγξιμες.

Συχνές ερωτήσεις

Σχεδιασμένο για Ηγέτες, από Ηγέτες

Η παρούσα πολιτική έχει συνταχθεί από ηγετικό στέλεχος ασφάλειας με περισσότερα από 25 έτη εμπειρίας στην υλοποίηση και τον έλεγχο πλαισίων ISMS σε παγκόσμιους οργανισμούς. Δεν έχει σχεδιαστεί απλώς ως έγγραφο, αλλά ως ένα τεκμηριωμένο πλαίσιο που αντέχει στον έλεγχο των ελεγκτών.

Συντάχθηκε από ειδικό που κατέχει:

Κάλυψη & Θέματα

🏢 Τμήματα-στόχοι

🏷️ Θεματική κάλυψη

Αυτή η πολιτική είναι 1 από 37 στο πλήρες Πακέτο Enterprise

Εξοικονομήστε 67%Αποκτήστε όλες τις 37 πολιτικές Enterprise για €599, αντί για €1.813 αγοράζοντας ξεχωριστά.

Δείτε το πλήρες Πακέτο Enterprise →