Oversigt

Denne politik pålægger strukturerede, revisionsbare kontroller for bruger- og privilegieadministration på tværs af alle organisationens informationssystemer og teknologier og sikrer, at adgang er autoriseret, overvåget og i overensstemmelse med væsentlige sikkerhedsstandarder.

Håndhæver princippet om mindste privilegium

Adgangsrettigheder tildeles strengt efter need-to-know-princippet, hvilket minimerer risikoen for uautoriseret adgang.

Omfattende omfang

Gælder for alle brugerkonti, herunder medarbejdere, kontrahenter og tredjepartstjenesteudbydere, på tværs af cloud-, lokal- og fjernmiljøer.

Robust autentifikation

Pålægger stærk autentifikation med adgangskodekompleksitet, flerfaktorautentificering (MFA) og kontroller af privilegerede sessioner.

Læs fuld oversigt

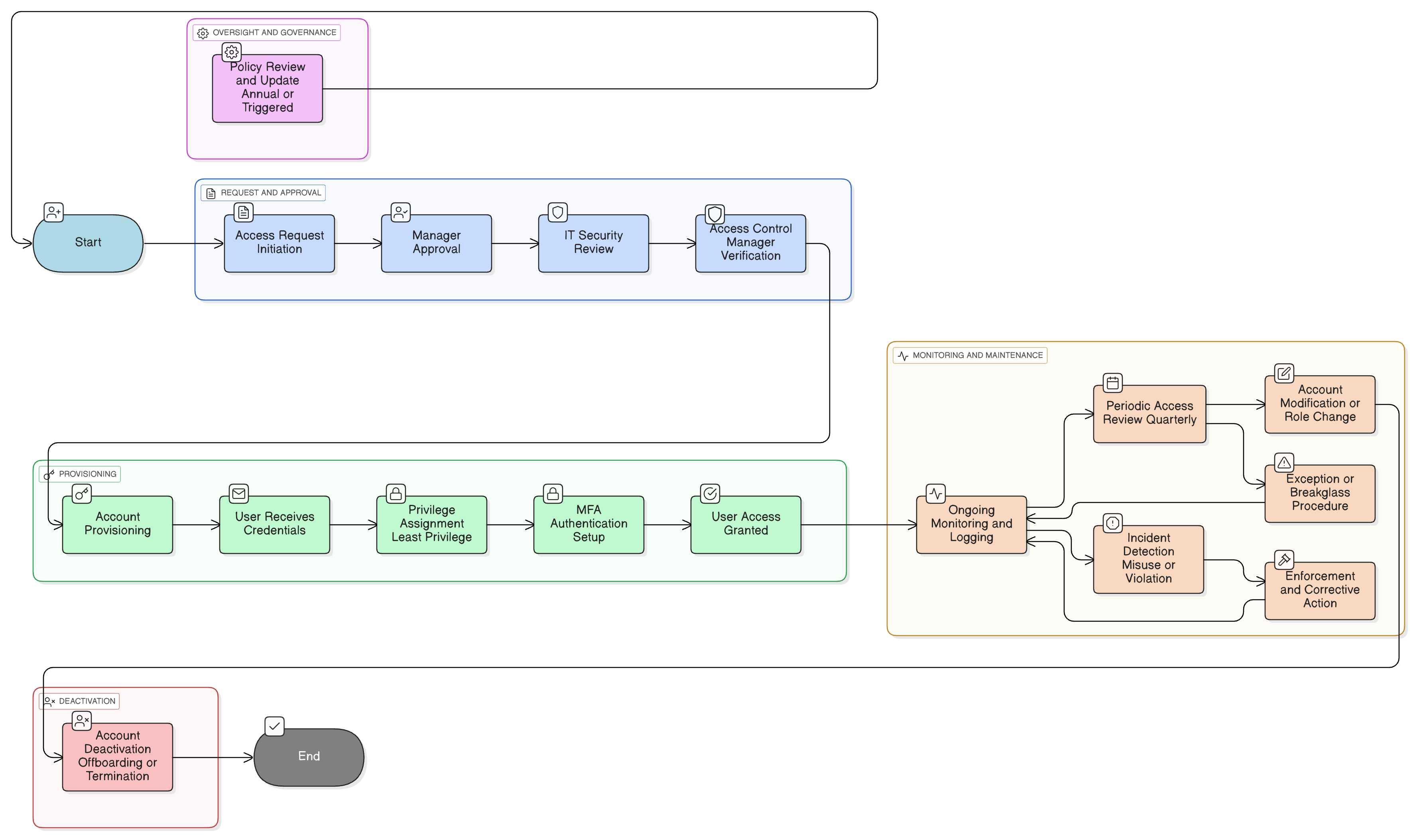

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for engagement

Rolletildeling og -administration

Autentifikation og sessionskontroller

Procedurer for tredjeparts- og leverandøradgang

Periodisk gennemgang af adgangsrettigheder

Undtagelses- og risikobehandlingsprocesser

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

Relaterede politikker

Adgangskontrolpolitik

Etablerer de overordnede principper og mekanismer for adgangskontrol, herunder regelbaseret og rollebaseret adgangskontrol (RBAC).

Politik for onboarding og fratrædelse

Giver proceduremæssige trin for initiering og ophør af brugeradgang i overensstemmelse med HR-handlinger.

Politik for informationssikkerhedsbevidsthed og -uddannelse

Forstærker brugeransvar for kontosikkerhed og beskyttelse af autentifikationsoplysninger.

Politik for informationsklassificering og -håndtering

Vejleder adgangsniveauer baseret på dataklassificering og sikrer, at privilegiegrænser er i overensstemmelse med følsomhedsniveauer.

Lognings- og overvågningspolitik

Sikrer, at revisionsspor indsamles for alle kontorelaterede aktiviteter og gennemgås for at detektere anomalier eller uautoriseret brug.

Politik for hændelseshåndtering (P30)

Styrer eskalering, inddæmning og efterhændelsesgennemgang ved misbrug af privilegier eller uautoriseret kontoaktivitet.

Om Clarysec-politikker - Politik for bruger- og privilegieadministration

Effektiv sikkerhedsstyring kræver mere end blot ord; det kræver klarhed, ansvarlighed og en struktur, der kan skaleres med din organisation. Generiske skabeloner fejler ofte og skaber uklarhed med lange afsnit og udefinerede roller. Denne politik er udformet til at være den operationelle rygrad i dit sikkerhedsprogram. Vi tildeler ansvar til de specifikke roller, der findes i en moderne virksomhed, herunder informationssikkerhedschef (CISO), IT- og informationssikkerhedsteams og relevante udvalg, hvilket sikrer tydelig ansvarlighed. Hvert krav er en entydigt nummereret klausul (f.eks. 5.1.1, 5.1.2). Denne atomare struktur gør politikken nem at implementere, revidere op imod specifikke kontroller og sikkert tilpasse uden at påvirke dokumentintegritet, hvilket omdanner den fra et statisk dokument til et dynamisk, handlingsorienteret rammeværk.

Tydelig ansvarlighed efter rolle

Specificerer detaljerede ansvarsområder for informationssikkerhedschef (CISO), IT-administratorer, HR, ledere og tredjepartstjenesteudbydere og tydeliggør godkendelses- og revisionskæder.

Automatiseret onboarding- og fratrædelsesproces

Kræver identitets- og adgangsstyring (IAM)-integration med HRIS for rettidig, automatiseret adgangstildeling og deaktivering af brugerkonti.

Sporbar undtagelsesstyring

Formel, risikobaseret proces for undtagelser, der sikrer, at alle afvigelser dokumenteres, godkendes og er revisionsbare.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde Enterprise-pakke

Spar 67%Få alle 37 Enterprise-politikker for €599, i stedet for €1.813 ved individuelle køb.

Se fuld Enterprise-pakke →