Descripción general

Esta política exige controles estructurados y con evidencia de auditoría para la gestión de cuentas de usuario y privilegios de acceso en todos los sistemas de información de la organización, garantizando que el acceso esté autorizado, con seguimiento y conforme con las principales normas de seguridad.

Principio de mínimo privilegio aplicado

Los derechos de acceso y los privilegios de acceso se asignan estrictamente según el principio de necesidad de conocer, minimizando el riesgo de acceso no autorizado.

Alcance integral

Se aplica a todas las cuentas de usuario, incluidos el personal, contratistas y proveedores terceros, en entornos de nube, en las instalaciones y de acceso remoto.

Autenticación robusta

Exige autenticación sólida con complejidad de la contraseña, autenticación multifactor y controles sobre sesiones privilegiadas.

Leer descripción completa

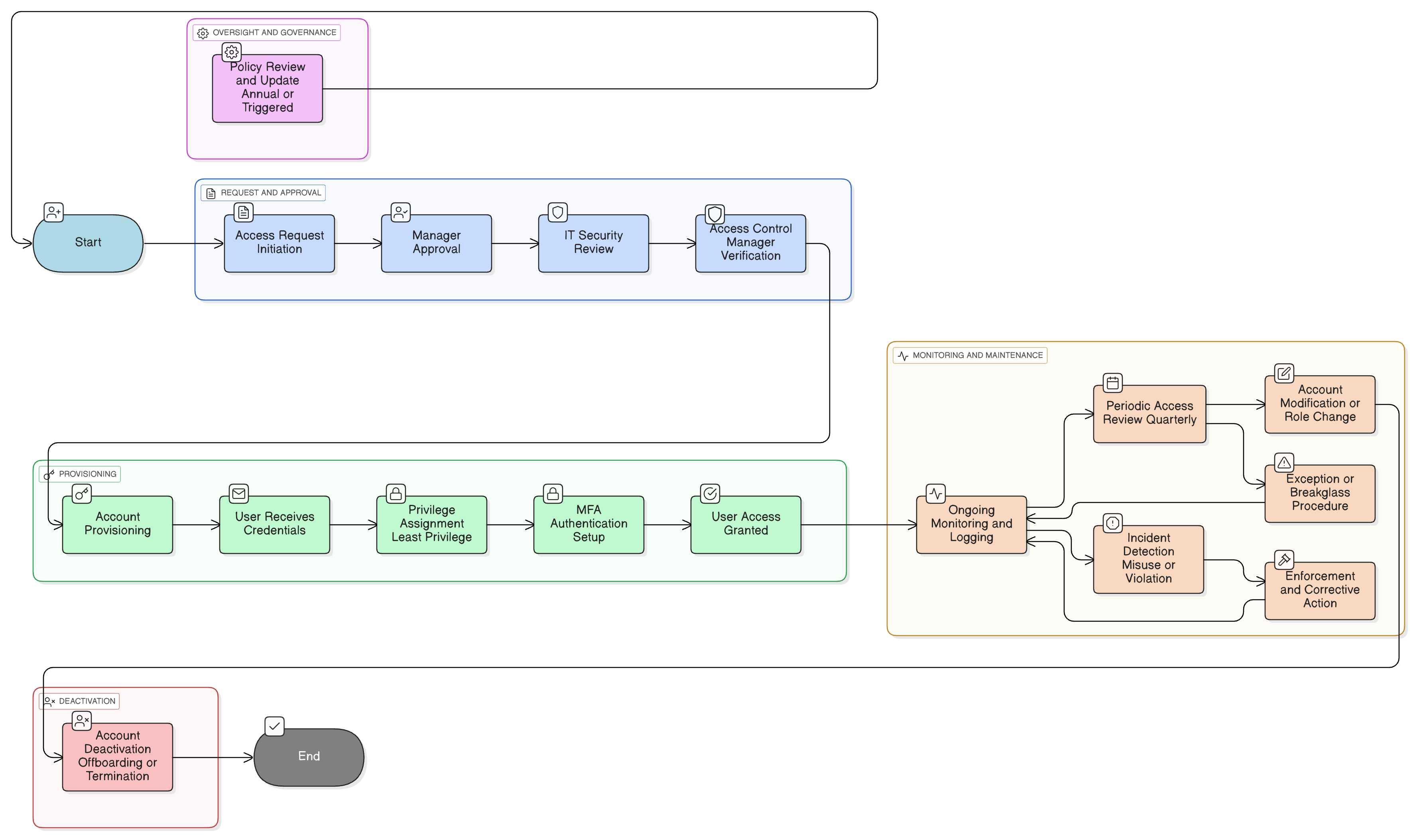

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de compromiso

Asignación y gestión de privilegios

Controles de autenticación y sesión

Procedimientos de acceso de terceros y proveedores

Revisiones periódicas de derechos de acceso

Procesos de gestión de excepciones y tratamiento de riesgos

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

Política de control de acceso

Establece los principios y mecanismos generales de control de acceso, incluidos controles basados en reglas y control de acceso basado en roles (RBAC).

Política de incorporación y cese

Proporciona pasos procedimentales para iniciar y terminar el acceso de usuarios alineado con acciones de Recursos Humanos (RR. HH.).

Política de concienciación y formación en seguridad de la información

Refuerza las responsabilidades de los usuarios para la seguridad de las cuentas y la protección de credenciales de autenticación.

Política de clasificación y etiquetado de datos

Guía los niveles de acceso en función de la clasificación de datos, garantizando que los límites de privilegios se alineen con niveles de sensibilidad.

Política de registro y monitorización

Garantiza que se recopile una pista de auditoría para todas las actividades relacionadas con cuentas y que se revise para detectar anomalías o uso no autorizado.

Política de respuesta a incidentes (P30)

Rige el escalado, la contención y las acciones posteriores al incidente en casos de uso indebido de privilegios o actividad no autorizada de cuentas.

Sobre las Políticas de Clarysec - Política de gestión de cuentas de usuario y privilegios

Una gobernanza de la seguridad eficaz requiere más que palabras; exige claridad, rendición de cuentas y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles no definidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a los roles específicos presentes en una empresa moderna, incluido el Director de Seguridad de la Información (CISO), los equipos de TI y de seguridad de la información y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica facilita implementar la política, auditarla frente a controles específicos y personalizarla de forma segura sin afectar la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Rendición de cuentas clara por rol

Especifica responsabilidades granulares para el CISO, administradores de TI, RR. HH., responsables y proveedores, aclarando las cadenas de aprobación y auditoría.

Incorporación y desvinculación automatizadas

Requiere la integración de gestión de identidades y accesos (IAM) con el sistema de información de recursos humanos para el aprovisionamiento de accesos y la desactivación oportuna y automatizada de cuentas de usuario.

Gestión de excepciones trazable

Proceso formal y basado en el riesgo para excepciones documentadas, garantizando que todas las desviaciones estén documentadas, aprobadas y sean auditables.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →