Prezentare generală

Această politică impune controale structurate și auditable pentru managementul conturilor de utilizator și al privilegiilor în toate sistemele informatice ale organizației, asigurând că accesul este autorizat, monitorizat și conform cu principalele standarde de securitate.

Principiul privilegiului minim aplicat

Drepturile de acces și privilegiile de acces sunt atribuite strict pe baza principiului necesității de a cunoaște, minimizând riscul de acces neautorizat.

Domeniu de aplicare cuprinzător

Se aplică tuturor conturilor de utilizator, inclusiv personalului, contractanților și furnizorilor terți, în medii cloud, la sediu și pentru acces la distanță.

Autentificare robustă

Impune autentificare puternică, cu complexitatea parolei, autentificare multifactor și controale pentru monitorizarea și înregistrarea sesiunilor privilegiate.

Citește prezentarea completă

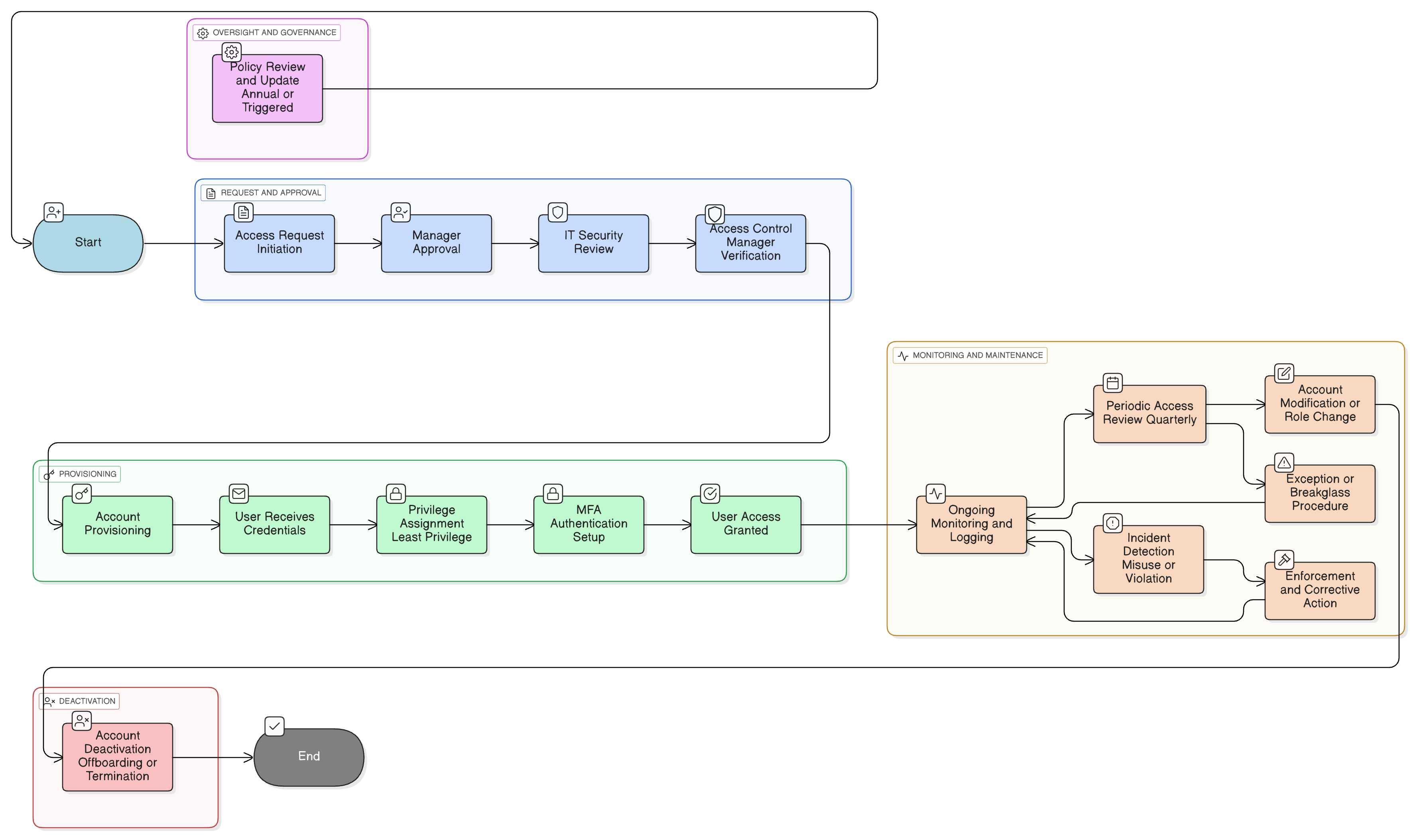

Diagramă politică

Faceți clic pe diagramă pentru a vizualiza dimensiunea completă

Conținut

Domeniu de aplicare și reguli de angajare

Atribuirea și managementul privilegiilor

Controale de autentificare și sesiune

Proceduri de acces pentru terți și furnizori

Revizuiri periodice ale accesului

Procese de gestionare a excepțiilor și tratamentul riscului

Conformitate cu cadrul

🛡️ Standarde și cadre suportate

Acest produs este aliniat cu următoarele cadre de conformitate, cu mapări detaliate ale clauzelor și controalelor.

Politici conexe

Politica de control al accesului

Stabilește principiile și mecanismele generale de control al accesului, inclusiv controale bazate pe reguli și controale de acces bazate pe roluri.

Politica de integrare și încetare a personalului

Oferă pași procedurali pentru inițierea și încetarea accesului utilizatorilor, aliniați cu acțiunile Resurselor umane.

Politica privind conștientizarea și instruirea în domeniul securității informației

Consolidează responsabilitățile utilizatorilor pentru securitatea conturilor și protejarea credențialelor de autentificare.

Politica de clasificare a datelor și etichetare

Ghidează nivelurile de acces pe baza clasificării datelor, asigurând că limitele privilegiilor se aliniază cu nivelurile de sensibilitate.

Politica de jurnalizare și monitorizare

Asigură că dovezile de audit sunt colectate pentru toate activitățile legate de conturi și sunt revizuite pentru a detecta anomalii sau utilizare neautorizată.

Politica de răspuns la incidente

Guvernează escaladarea, conținerea și acțiunile post-incident în cazuri de utilizare abuzivă a privilegiilor sau activitate neautorizată a conturilor.

Despre politicile Clarysec - Politica de management al conturilor de utilizator și al privilegiilor

Guvernanța securității eficace necesită mai mult decât simple formulări; necesită claritate, autoritate și responsabilitate și o structură care se scalează odată cu organizația. Șabloanele generice eșuează adesea, creând ambiguitate prin paragrafe lungi și roluri nedefinite. Această politică este concepută pentru a fi coloana vertebrală operațională a programului dumneavoastră de securitate. Atribuim responsabilități rolurilor specifice întâlnite într-o întreprindere modernă, inclusiv Ofițerului-șef pentru securitatea informațiilor (CISO), echipelor IT și de securitate și comitetelor relevante, asigurând responsabilitate clară. Fiecare cerință este o clauză numerotată unic (de ex., 5.1.1, 5.1.2). Această structură atomică face politica ușor de implementat, de auditat în raport cu controale specifice și de personalizat în siguranță fără a afecta integritatea documentului, transformând-o dintr-un document static într-un cadru dinamic și aplicabil.

Responsabilitate clară pe rol

Specifică responsabilități granulare pentru Ofițerul-șef pentru securitatea informațiilor (CISO), administratori IT, Resurse umane, manageri și furnizori terți, clarificând lanțurile de aprobare și audit.

Înrolare și încetarea colaborării automatizate

Solicită integrarea managementului identității și al accesului cu sistemul informatic de resurse umane (HRIS) pentru alocarea accesului și dezactivarea în timp util și automatizată a conturilor de utilizator.

Gestionarea excepțiilor ușor de urmărit

Proces formal, bazat pe risc, pentru excepții, asigurând că toate abaterile sunt documentate, aprobate și auditable.

Întrebări frecvente

Conceput pentru lideri, de către lideri

Această politică a fost elaborată de un lider în securitate cu peste 25 de ani de experiență în implementarea și auditarea cadrelor ISMS pentru organizații globale. Este concepută nu doar ca un document, ci ca un cadru defensibil, care rezistă analizei unui auditor.

Elaborat de un expert care deține:

Acoperire și subiecte

🏢 Departamente țintă

🏷️ Acoperire tematică

Această politică este 1 din 37 în Pachetul complet Enterprise

Economisiți 67%Obțineți toate cele 37 de politici Enterprise pentru €599, în loc de €1.813 individual.

Vezi Pachetul complet Enterprise →