Übersicht

Die Richtlinie zu Backup und Wiederherstellung schreibt organisatorische Anforderungen an Backup-Frequenz, Aufbewahrung, Sicherheit, Wiederherstellung und Compliance vor, schützt vor Datenverlust und stellt die Wiederherstellung in Übereinstimmung mit führenden Normen und Business-Continuity-Zielen sicher.

Stellt Datenschutz sicher

Definiert Anforderungen zum Schutz vor Datenverlust, Datenkorruption und Cyberangriffen durch resiliente Backup-Strategien.

Regulatorische Compliance

Richtet sich an ISO 27001, NIST, GDPR, DORA und NIS2 für konforme Datenaufbewahrung, Backup und Wiederherstellung.

Operative Resilienz

Integriert sich in Business-Continuity-Pläne, um eine schnelle und zuverlässige Wiederherstellung im Fall von Sicherheitsvorfällen zu unterstützen.

Vollständige Übersicht lesen

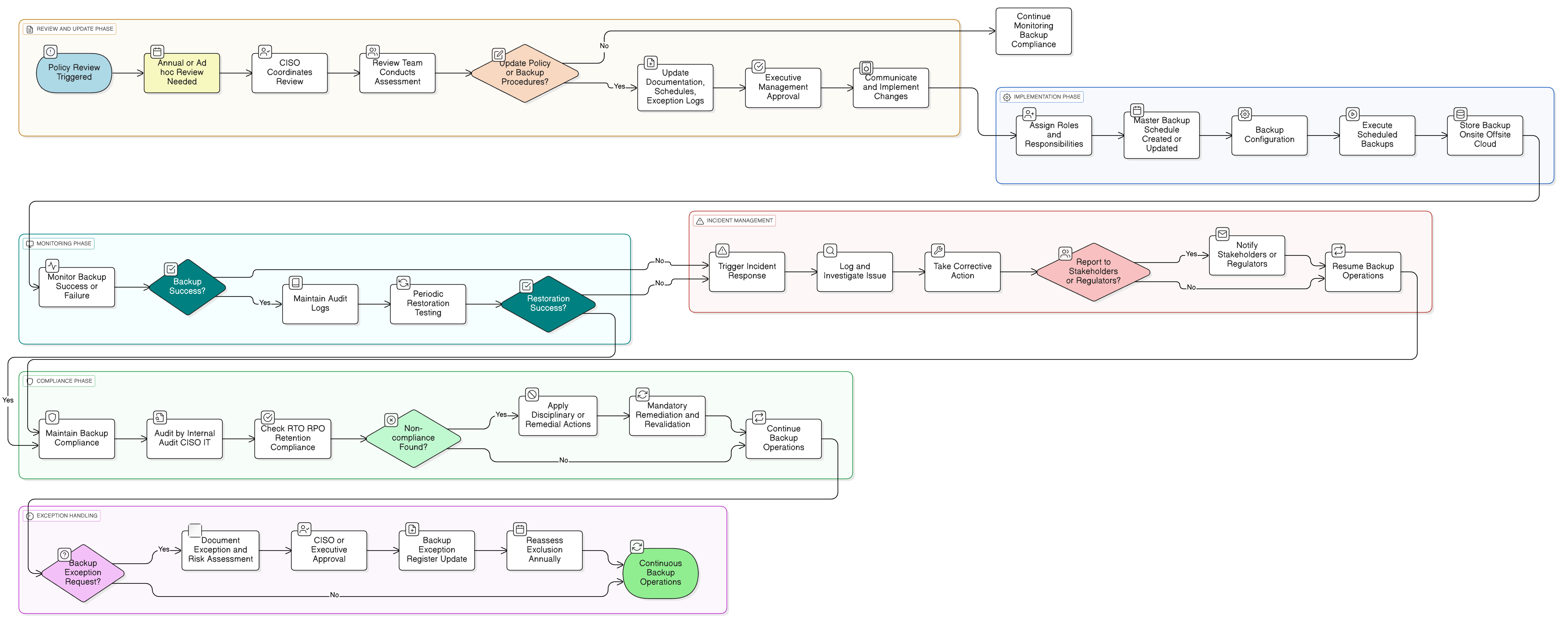

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Backup- und Wiederherstellungsanforderungen

Kontrollen für Drittparteien- und Cloud-Backups

Governance und Tests

Aufbewahrung und Verfahren zur sicheren Entsorgung

Ausnahmemanagement und Risikobehandlung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Recital 49

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Risikomanagement-Richtlinie

Identifiziert risikobasierte Priorisierung des Backup-Schutzes für Systeme und Dienste.

Asset-Management-Richtlinie

Stellt sicher, dass backupfähige Systeme im Inventar der Werte erfasst sind und mit Lebenszyklus-Nachverfolgung und Klassifizierung verknüpft werden.

Richtlinie zur Datenklassifizierung und Kennzeichnung

Leitet an, welche Datenkategorien ein Backup erfordern, einschließlich Kennzeichnungsmetadaten zur Priorisierung.

Richtlinie zur Datenaufbewahrung und Entsorgung

Koordiniert die Backup-Aufbewahrung mit regulatorischen Aufbewahrungsgrenzen und der ordnungsgemäßen Entsorgung abgelaufener Medien.

Richtlinie zur Datenmaskierung und Pseudonymisierung

Unterstützt Datenschutz und Datenminimierung während des Backups sensibler Datensätze.

Incident-Response-Richtlinie (P30)

Wird bei Backup-Fehlern, Wiederherstellungsproblemen oder Kompromittierung von Backup-Datenspeichern aktiviert.

Über Clarysec-Richtlinien - Richtlinie zu Backup und Wiederherstellung

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und schaffen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist als operatives Rückgrat Ihres Sicherheitsprogramms konzipiert. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorhanden sind, einschließlich des Chief Information Security Officer (CISO), der IT-Sicherheit und relevanten Ausschüssen, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Getestete Wiederherstellungsverfahren

Schreibt Wiederherstellungsübungen und Integritätsprüfungen vor und stellt sicher, dass Backups in der Praxis funktionieren und Systeme tatsächlich wiederherstellbar sind.

Unveränderliche und auditierbare Backups

Backups werden durch strikte Unveränderlichkeit, Versionierung und einen vollständigen Audit Trail geschützt, um Manipulation oder nicht autorisierte Änderungen zu verhindern.

Granulare Rollen-Rechenschaftspflicht

Klare Zuweisung von Backup-Aufgaben an Geschäftsleitung, Chief Information Security Officer (CISO), IT und Business-Verantwortliche beseitigt operative Unklarheiten.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →