Übersicht

Diese Richtlinie schreibt den sicheren Umgang und die sichere Verwaltung von Testdaten und Testumgebungen vor und stellt Datenvertraulichkeit, regulatorische Compliance, Zugangskontrolle und operative Integrität über alle Softwaretestaktivitäten hinweg sicher.

Sensible Daten schützen

Erzwingt Anonymisierung oder Maskierung von Live-Daten und verhindert die unbefugte Nutzung in Testumgebungen.

Getrennte Umgebungen

Erfordert die logische und physische Trennung zwischen Test und Produktion, um Kontamination zu verhindern.

Rollenbasierte Zugriffskontrolle

Schreibt rollenbasierte Zugriffskontrolle (RBAC), Protokollierung und vierteljährliche Überprüfungen vor, um den Zugriff auf Testsysteme zu steuern und zu überwachen.

Vollständige Übersicht lesen

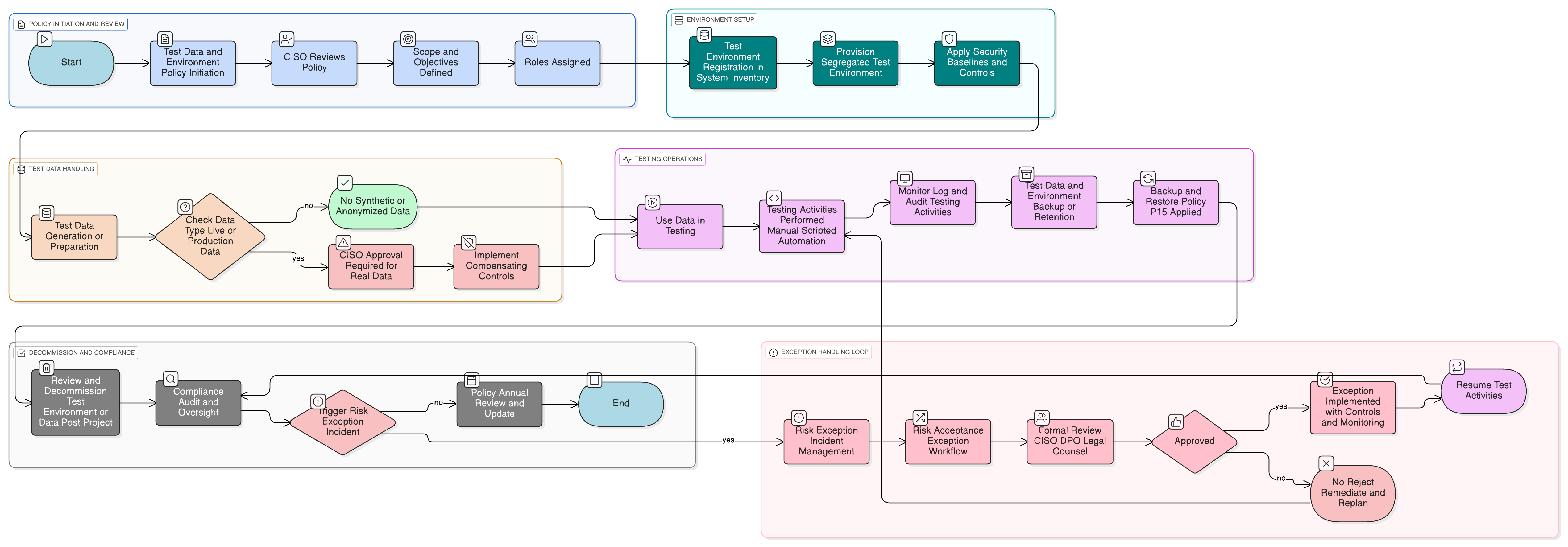

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Klassifizierung von Testdaten und Kontrollen

Anforderungen an sichere Anonymisierung und Maskierung

Umgebungstrennung und Zugangskontrolle

Backup und Aufbewahrung für Testdaten

Überwachung, Ausnahmen und Durchsetzungsverfahren

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Richtlinie zur Überwachung von Audit und Compliance

Ermöglicht die Validierung der Richtlinieneinhaltung und eine kontinuierliche Kontrollsicherstellung.

Informationssicherheitsleitlinie

Legt übergeordnete Sicherheitsprinzipien fest, die den Schutz von Testdaten und das Management von Umgebungen steuern.

Änderungsmanagement-Richtlinie

Gilt für die Erstellung, Aktualisierung und Außerbetriebnahme von Testumgebungen und CI/CD-Pipelines.

Richtlinie zur Datenklassifizierung und Kennzeichnung

Leitet die Auswahl von Testdaten und die Durchsetzung von Kontrollen basierend auf der Sensitivität.

Datenaufbewahrungs- und Entsorgungsrichtlinie

Definiert Aufbewahrungsfristen und Anforderungen an die sichere Entsorgung von Testdatensätzen.

Backup- und Wiederherstellungsrichtlinie

Schreibt Backup-Praktiken und Backup-Validierung für Testumgebungen vor.

Richtlinie zu kryptografischen Kontrollen

Spezifiziert verbindliche Verschlüsselungsstandards für Daten im Ruhezustand und bei der Übertragung innerhalb von Testplattformen.

Protokollierungs- und Überwachungsrichtlinie

Regelt Transparenz und Anomalieerkennung für Aktivitäten in Testumgebungen.

Incident-Response-Richtlinie

Definiert Eskalation und Abhilfemaßnahmen bei Datenschutzverletzungen oder Vorfällen mit Testsystemen.

Über Clarysec-Richtlinien - Richtlinie zu Testdaten und Testumgebungen

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des CISO, der IT- und Informationssicherheitsteams und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – wodurch sie sich von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk verwandelt.

Starke Lieferantenkontrollen

Erzwingt Lieferantenrisiko, Geheimhaltungsvereinbarungen (NDA) und explizite Berechtigungen für jeden Zugang Dritter zu Testdaten oder Testumgebungen.

Sichere Toolchain-Integration

Integriert Kontrollen in CI/CD-Pipelines und stellt sicher, dass Test-Builds nicht versehentlich in die Produktionsumgebung bereitgestellt werden können.

Umfassender Prüfpfad

Erfordert vollständige Protokollierung, Vorfallsnachbereitung und Versionskontrolle für alle Änderungen an Testumgebungen und Testdaten.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →