Übersicht

Diese auf KMU ausgerichtete Asset-Management-Richtlinie stellt sicher, dass alle Unternehmens-Assets – physisch und digital – inventarisiert, geschützt und über ihren Lebenszyklus hinweg verwaltet werden. Sie bietet klare Rollen, Compliance-Anforderungen und Verfahren zur sicheren Entsorgung.

Vollständige Asset-Transparenz

Pflegen Sie ein vollständiges Inventar der Unternehmens-Assets in allen Umgebungen, um Risiken zu minimieren und Compliance zu unterstützen.

Klare Eigentümerschaft und Rechenschaftspflicht

Weisen Sie Asset-Verantwortung zu und verfolgen Sie sie mithilfe vereinfachter Rollen, die auf KMU ohne dedizierte IT-Teams zugeschnitten sind.

Sicherheitskontrollen über den Lebenszyklus

Stellen Sie sicher, dass Assets sicher ausgegeben, genutzt und außer Betrieb genommen werden, und reduzieren Sie so die Wahrscheinlichkeit von Verlust oder unbefugtem Zugriff.

Unterstützung der regulatorischen Compliance

Weisen Sie die Einhaltung von ISO 27001, GDPR, DORA, NIS2 und mehr durch strukturiertes Asset-Management nach.

Vollständige Übersicht lesen

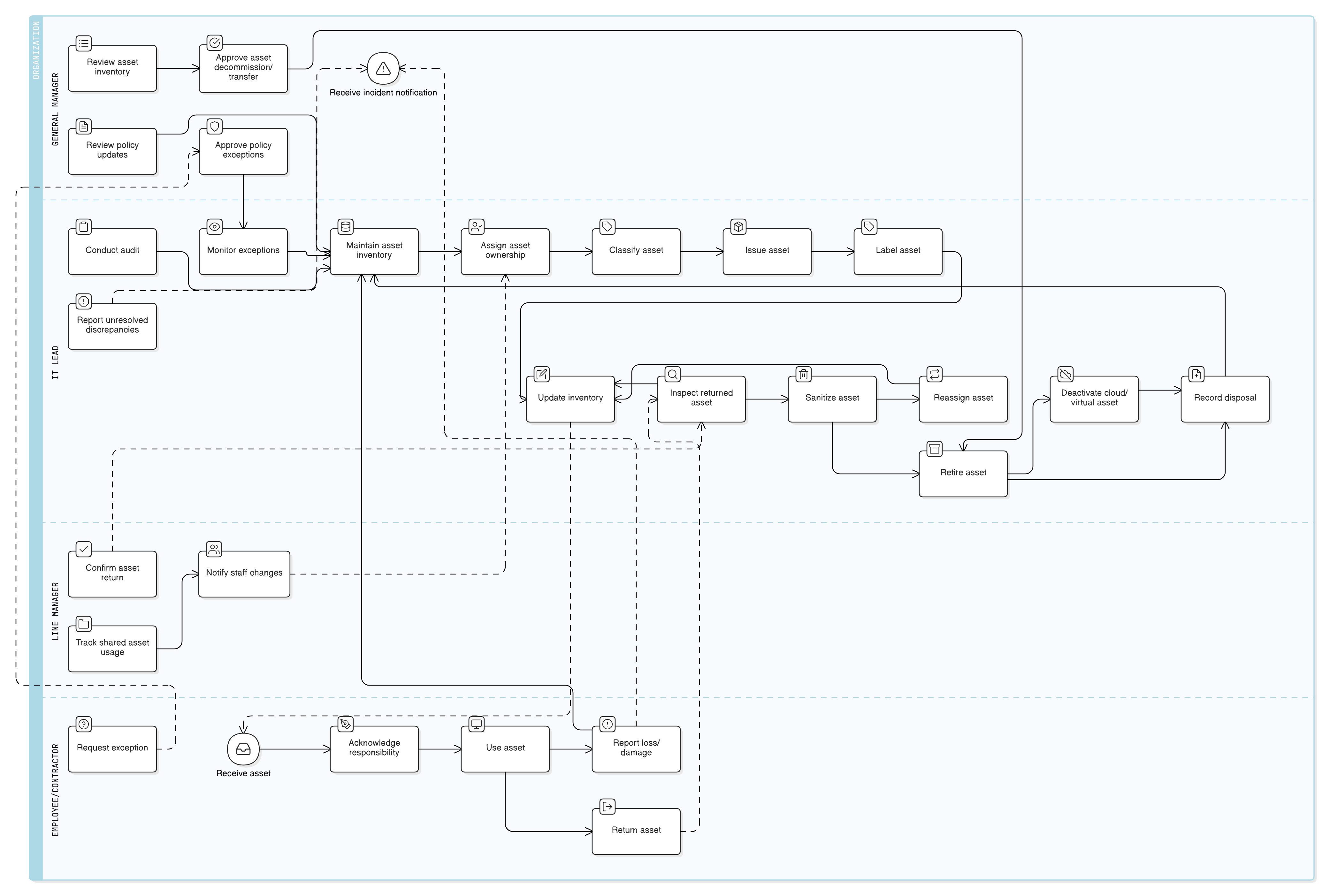

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Mindestanforderungen für das Inventar der Werte

Rollen und Verantwortlichkeiten für KMU

Asset-Klassifizierung und Lebenszyklus-Kontrollen

Sichere Entsorgung und BYOD-Regelungen

Audit-, Ausnahme- und Überprüfungsverfahren

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 30

|

Verwandte Richtlinien

Governance-Rollen- und Verantwortlichkeitenrichtlinie – KMU

Weist Rechenschaftspflicht für Richtlinienverantwortung und IT-Betrieb zu.

Zugriffskontrollrichtlinie – KMU

Verknüpft die Nutzung von Assets (z. B. Laptops, mobile Geräte) mit Zugriffsrechten und Identitäts- und Zugriffsmanagement.

Onboarding- und Offboarding-Richtlinie – KMU

Stellt sicher, dass Ausgabe und Asset-Wiederherstellung in Eintritts-, Wechsel- und Austrittsprozesse integriert sind.

Richtlinie zur Datenklassifizierung und Kennzeichnung – KMU

Liefert Regeln zur Festlegung, ob ein Asset als interner Gebrauch oder vertraulich klassifiziert werden soll.

Incident-Response-Richtlinie – KMU

Leitet Reaktionsverfahren an, wenn ein assetbezogenes Ereignis zu Sicherheitsvorfällen oder einer Verletzung des Schutzes personenbezogener Daten führt.

Über Clarysec-Richtlinien - Asset-Management-Richtlinie – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne gebaut, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch umzusetzen. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Informationssicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Provider – nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) aufgeschlüsselt. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht umsetzen, auditieren und anpassen lässt, ohne ganze Abschnitte neu schreiben zu müssen.

Für praxisnahe KMU-Rollen entwickelt

Verantwortlichkeiten sind Rollen zugeordnet, die in kleinen Unternehmen tatsächlich vorhanden sind, sodass jede Maßnahme praktisch und umsetzbar ist.

Auditbereite Asset-Aufzeichnungen

Verwendet präzise Inventarfelder und Protokollierung und unterstützt Sie dabei, Audits oder regulatorische Überprüfungen ohne teure Berater zu bestehen.

Prozess für sichere Entsorgung und Rückführung

Assets werden vom Kauf bis zur sicheren Außerbetriebnahme nachverfolgt, mit dokumentierten Verfahren für Löschung, Zerstörung und Rechenschaftspflicht von Dienstleistern.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →