Übersicht

Diese Protokollierungs- und Überwachungsrichtlinie für KMU legt verbindliche Anforderungen für Protokollerfassung, Protokollprüfung, Protokollaufbewahrung und Schutz in allen IT-Systemen und für alle Benutzer fest. Sie stellt die Compliance mit ISO/IEC 27001:2022, DSGVO und weiteren Normen sicher – mit vereinfachten Rollen, die für Organisationen ohne dedizierte IT-Teams geeignet sind.

Umfassendes Protokollmanagement

Definiert, welche Ereignisse protokolliert werden müssen, Aufbewahrungsfristen und sichere Speicherung zum Schutz vor Manipulation und Verlust.

Regulatorische Compliance integriert

Richtet sich an ISO/IEC 27001:2022, DSGVO, NIS2 und DORA aus – für Auditbereitschaft und Anforderungen an die Reaktion auf Datenschutzverletzungen.

Auf KMU zugeschnitten

Angepasst für Organisationen ohne dedizierte IT-Teams, mit klaren Rollen für Geschäftsführung, IT-Support und Datenschutzkoordinator.

Vollständige Übersicht lesen

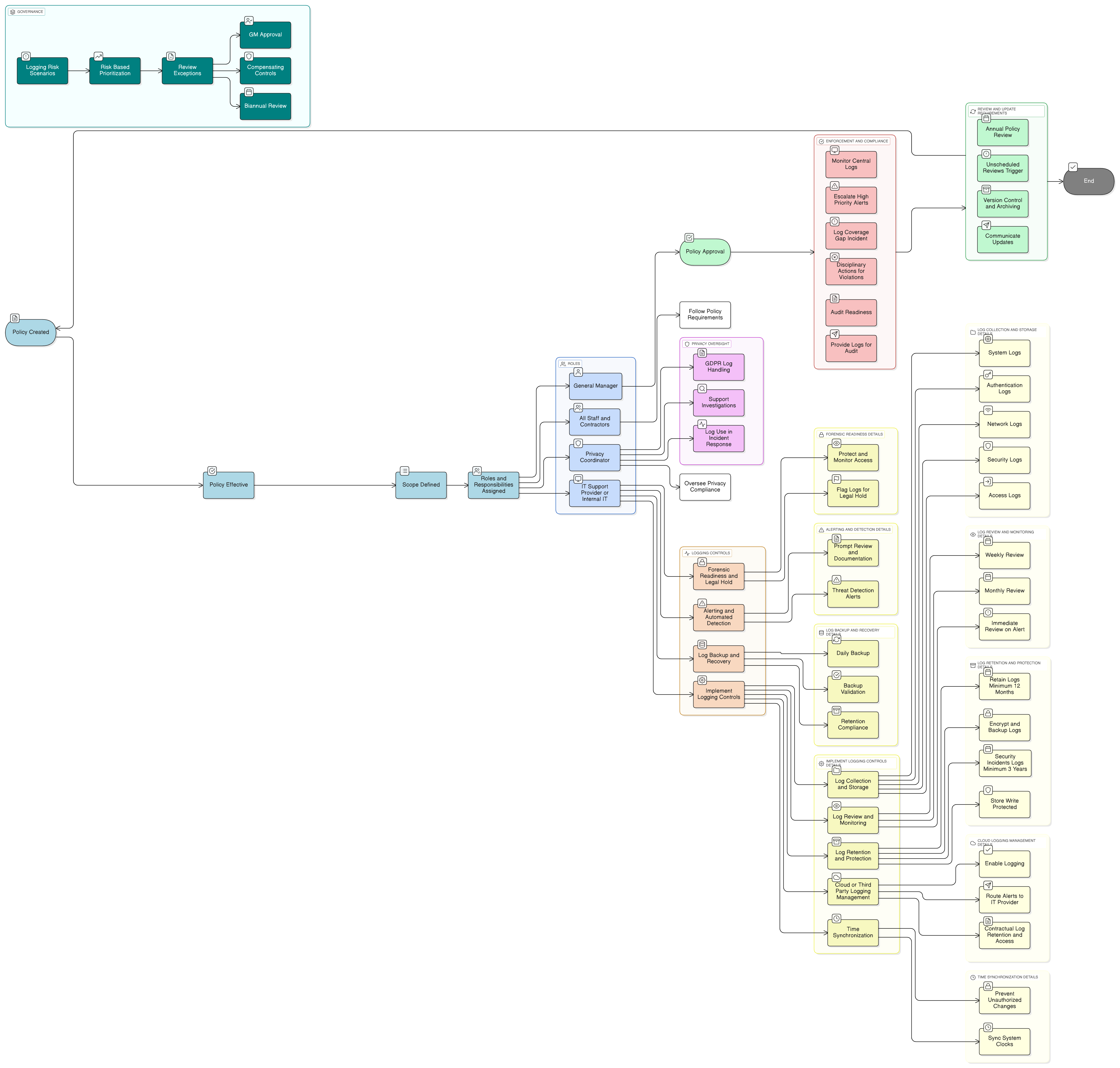

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Erforderliche Protokollkategorien

Aufbewahrung, Zugriff und Schutzkontrollen

Cloud- und Drittanbieter-Protokollierung

Anforderungen an die Zeitsynchronisation

Risikobehandlung und Auditbereitschaft

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Article 33

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Datenschutz- und Privatsphäre-Richtlinie – KMU

Stellt sicher, dass Protokolldaten mit personenbezogenen Informationen im Einklang mit DSGVO-Anforderungen hinsichtlich Integrität, Aufbewahrung und Zugriffsschutzmaßnahmen verwaltet werden.

Netzwerksicherheitsrichtlinie – KMU

Bietet die Grundlage für die Erfassung von Protokollen im Zusammenhang mit Firewalls, drahtlosem Zugriff, VPNs und der Überwachung der Netzwerksegmentierung.

Richtlinie zur sicheren Entwicklung – KMU

Stellt sicher, dass Anwendungsprotokolle (z. B. für Anmeldeversuche, Fehler und Ausnahmen) in Softwaredesign und Betrieb integriert sind.

Incident-Response-Richtlinie – KMU

Ist auf genaue und vollständige Protokolldaten angewiesen, um Informationssicherheitsereignisse zu erkennen, zu analysieren und darauf zu reagieren.

Zeitsynchronisationsrichtlinie – KMU

Stellt konsistente und nachvollziehbare Zeitstempel in allen Systemen sicher, sodass Protokolle während Untersuchungen korreliert werden können.

Über Clarysec-Richtlinien - Protokollierungs- und Überwachungsrichtlinie – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne konzipiert, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch umzusetzen. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams entwickelt. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie der Geschäftsführung und Ihrem IT-Provider – und nicht einer Vielzahl von Spezialisten, die Sie nicht beschäftigen. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) heruntergebrochen. Dadurch wird die Richtlinie zu einer klaren Schritt-für-Schritt-Checkliste, die sich leicht umsetzen, auditieren und anpassen lässt, ohne ganze Abschnitte neu schreiben zu müssen.

Schnelle Untersuchung von Sicherheitsvorfällen

Ermöglicht eine schnelle Protokollprüfung und forensische Bereitschaft und beschleunigt die Analyse von Datenschutzverletzungen sowie die regulatorische Berichterstattung für kleine Teams.

Unterstützung für Cloud- und Remote-Protokollierung

Erweitert Protokollierungskontrollen auf Cloud-Plattformen, SaaS, Bring-Your-Own-Device (BYOD) und Remote-Benutzer und stellt sicher, dass es keine Lücken bei der Überwachung kritischer Ereignisse gibt.

Rollenbasierte Rechenschaftspflicht

Weist Protokollprüfung, Warnmeldungen und Eskalationspflichten realen KMU-Rollen zu – für klare Verantwortung und nachvollziehbare Handlungen.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →