Übersicht

Diese für KMU angepasste Telearbeitsrichtlinie legt klare Anforderungen an Sicherheit, Geräte, Zugriff und Überwachung fest, um sicherzustellen, dass Geschäftsinformationen geschützt bleiben, wenn Mitarbeitende außerhalb des Standorts arbeiten. Mit vereinfachter Governance für Organisationen ohne interne IT ist sie an wichtige globale Compliance-Standards ausgerichtet, darunter ISO/IEC 27001:2022, DSGVO, NIS2 und DORA.

Sicherer Off-Site-Zugriff

Schützt Geschäftsdaten, wenn Mitarbeiter und Auftragnehmer von zu Hause aus, auf Reisen oder in gemeinsam genutzten Bereichen arbeiten.

Geräte- und Datenkontrollen

Schreibt Gerätesicherheit, verschlüsselte Kommunikationskanäle, ordnungsgemäße Dateispeicherung und physische Sicherheitsmaßnahmen vor.

Klare KMU-Rollen

Passt Aufsicht und Verantwortlichkeiten für KMU ohne dedizierte IT- und Sicherheitsteams an.

Vorfallsbereit

Deckt zeitnahe Vorfallsmeldung, Risikobewertung und die Beendigung des Fernzugriffs bei Bedarf ab.

27001:2022-konform

Vollständig ausgerichtet an ISO/IEC 27001, DSGVO, NIS2, DORA, COBIT und mehr.

Vollständige Übersicht lesen

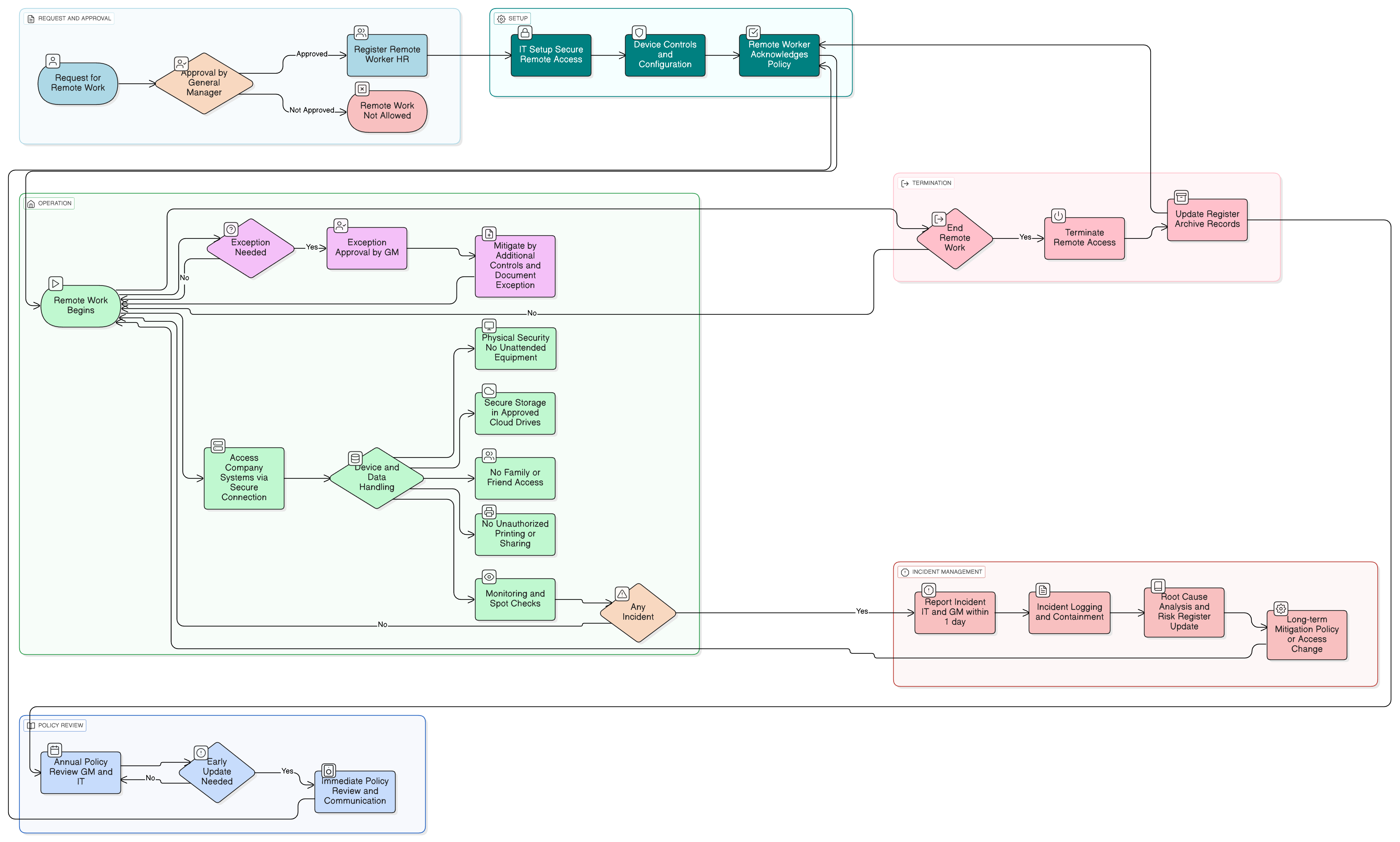

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Gerätekontrollen und Konfiguration

Governance für Fernzugriff

Datenverarbeitung und physische Sicherheit

Vorfallsmeldung und Überwachung

Risikomanagement und Ausnahmemanagement

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Governance-Rollen- und Verantwortlichkeitenrichtlinie – KMU

Definiert, wer Fernzugriff autorisiert und überwacht.

Zugriffskontrollrichtlinie – KMU

Legt Verfahren für die sichere Einrichtung von Fernzugriff und den Entzug von Zugriffsrechten fest.

Richtlinie zum Risikomanagement – KMU

Erfasst und bewertet Risiken im Zusammenhang mit Off-Site-Zugriff.

Informationssicherheits-Sensibilisierungs- und Schulungsrichtlinie – KMU

Schult Benutzer zu Telearbeitsrisiken und bewährten Verfahren der Branche.

Incident-Response-Richtlinie – KMU

Steuert die Reaktion auf Fernzugriffsereignisse wie Zugangsdaten-Leaks oder Geräteverlust.

Über Clarysec-Richtlinien - Telearbeitsrichtlinie – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne konzipiert, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch umzusetzen. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams entwickelt. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Anbieter – und nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) heruntergebrochen. Dadurch wird die Richtlinie zu einer klaren Schritt-für-Schritt-Checkliste, die sich leicht implementieren, auditieren und anpassen lässt, ohne ganze Abschnitte neu schreiben zu müssen.

Ausnahmebehandlung integriert

Temporäre, genehmigte Telearbeitsausnahmen werden sicher dokumentiert und durch Risikominderungsmaßnahmen abgesichert – ohne Ad-hoc-Workarounds.

Granulare Durchsetzung und Einhaltung

Jeder Verstoß löst Maßnahmen aus – mit strukturierter Überprüfung, schriftlichen Verwarnungen oder Entzug des Fernzugriffs; unterstützt KMU bei der Aufrechterhaltung von Normen.

Jährliche und ereignisgesteuerte Aktualisierungen

Die Richtlinie wird proaktiv überprüft und aktualisiert – bei Technologie, Recht oder Telearbeitsvorfällen – damit Schutzmaßnahmen aktuell bleiben.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →