Übersicht

Die Datenschutz- und Datenschutzrichtlinie legt den Ansatz der Organisation für die rechtmäßige, sichere und konforme Handhabung personenbezogener Daten im Einklang mit globalen Normen und Vorschriften fest. Sie beschreibt Rollen, Verantwortlichkeiten und technische Maßnahmen für den Datenschutz und deckt alle Aspekte von der Datenerhebung und den Rechten der betroffenen Personen bis hin zum Breach-Management und der Aufsicht über Drittdienstleister ab.

Privacy by Design Compliance

Schreibt Privacy-by-Design und Privacy-by-Default für alle Systeme, Dienste und Prozesse vor.

Rechtmäßige Informationsverarbeitung

Stellt sicher, dass alle personenbezogenen Daten gemäß globalen Datenschutzgesetzen erhoben, verarbeitet und gespeichert werden.

Robuste Rechte der betroffenen Personen

Wahrt die Rechte der betroffenen Personen wie Auskunft, Löschung und Berichtigung durch formalisierte Verfahren.

Vollständige Übersicht lesen

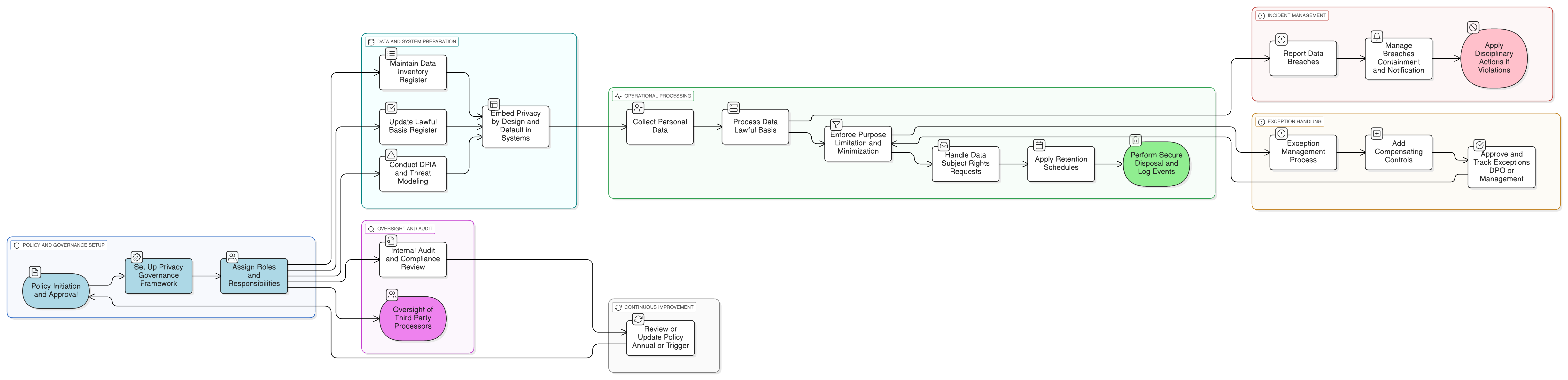

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Rollen und Verantwortlichkeiten

Privacy by Design und Default-Prinzipien

Durchsetzung der Rechte der betroffenen Personen

Aufbewahrung und sichere Entsorgung

Breach-Benachrichtigung und Aufsicht über Drittdienstleister

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Articles 5612–2325283032–34Recital 78

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Richtlinie zur kontinuierlichen Überwachung der Einhaltung

Erzwingt geplante Bewertungen der Wirksamkeit, Durchsetzung und Korrekturmaßnahmen des Datenschutzprogramms.

Informationssicherheitsleitlinie

Etabliert die übergeordneten Prinzipien der Sicherheitsgovernance, die dieser Datenschutzrichtlinie zugrunde liegen.

Risikomanagementrichtlinie

Definiert die Methodik zur Risikobehandlung der Organisation, die für die Bewertung von Datenschutzrisiken und DPIA-Prozesse wesentlich ist.

Richtlinie zur Datenklassifizierung und Kennzeichnung

Leitet die Kategorisierung personenbezogener und sensibler Daten an und bildet die Grundlage für die Anwendung geeigneter Datenschutzkontrollen.

Datenaufbewahrungsrichtlinie und Entsorgungsverfahren

Unterstützt Datenschutzanforderungen nach DSGVO für Datenaufbewahrung und sichere Entsorgung unmittelbar.

Richtlinie zur Datenmaskierung und Pseudonymisierung

Etabliert Kontrollen zur Reduzierung der Identifizierbarkeit personenbezogener Daten durch Maskierung und Pseudonymisierung.

Incident-Response-Richtlinie (P30)

Beschreibt Breach-Reaktionsprotokolle, die mit der Bearbeitung von Datenschutzverletzungen und Meldefristen integriert sind.

Über Clarysec-Richtlinien - Datenschutz- und Datenschutzrichtlinie

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und schaffen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist als operatives Rückgrat Ihres Sicherheitsprogramms konzipiert. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorhanden sind, einschließlich CISO, IT-Sicherheit und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur erleichtert die Umsetzung, die Auditierung gegen spezifische Kontrollen und die sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt das Dokument von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Rollenbasierte Rechenschaftspflicht

Definiert spezifische Verantwortlichkeiten für CISO, DPO, Recht, IT und Data Owners und ermöglicht klare Governance und Richtliniendurchsetzung.

Integriertes Audit- und Ausnahmemanagement

Enthält Register für Datenschutzrisiken, Ausnahmen und Audits und vereinfacht Compliance-Nachverfolgung und Mängelbehebung.

Automatisierte Aufbewahrung und sichere Entsorgung

Erzwingt technische Aufbewahrungspläne und Anforderungen an sichere Löschung und stellt eine belastbare Lebenszyklussteuerung sicher.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →