Oversigt

SME-adgangskontrolpolitik (P04S) definerer, hvordan adgang til systemer, data og faciliteter styres, så kun autoriserede brugere får adgang, samtidig med at princippet om mindste privilegium håndhæves, og der skabes overensstemmelse med ISO/IEC 27001:2022. Den beskriver klare roller, årlige gennemgange og compliance-standarder for organisationer uden dedikerede sikkerhedsteams.

Princippet om mindste privilegium

Begrænser brugeradgang til kun det, der er nødvendigt for jobroller, og reducerer risikoen for uautoriseret adgang.

Klar rollebaseret adgangskontrol

Definerer ansvar for General Manager, IT, ledere og medarbejdere for smidig adgangsstyring.

Årlig gennemgang og revision

Kræver årlig gennemgang af adgangsrettigheder og robuste revisionsspor for at sikre løbende overholdelse.

BYOD og fysisk adgang

Beskytter organisatoriske aktiver på tværs af enheder og lokationer, herunder personlige enheder og sikrede områder.

Læs fuld oversigt

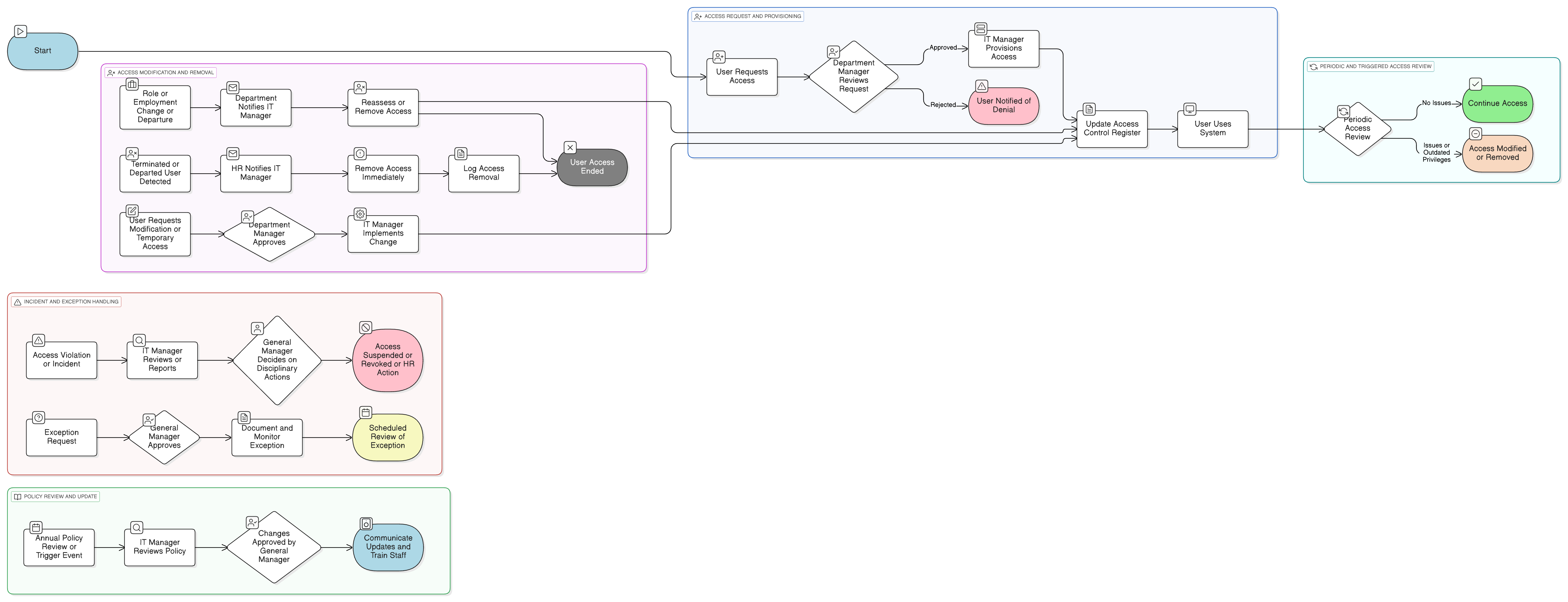

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og roller for engagement

Procedurer for brugerens livscyklus (tildeling af adgangsrettigheder/fjernelse)

Periodisk gennemgang af adgangsrettigheder og revision

privilegeret adgangsstyring (PAM)

BYOD-politik og krav til fysisk adgang

Undtagelseshåndtering og håndtering af overtrædelser

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

Relaterede politikker

Politik for acceptabel brug-SME

Sikrer, at brugere forstår acceptabel brug af virksomhedens aktiver med tildelt adgang.

Politik for ændringsstyring-SME

Sikrer, at adgangsrettigheder er afstemt med godkendte systemændringer.

Politik for onboarding og fratrædelse-SME

Definerer udløsende punkter for adgangstildeling og deprovisionering af adgang.

Databeskyttelse og databeskyttelse-SME

Sikrer, at adgangskontroller er afstemt med beskyttelsesforanstaltninger for personoplysninger.

Politik for hændelseshåndtering (P30)-SME

Definerer, hvordan adgangsrelaterede hændelser (f.eks. misbrug eller brud) håndteres og undersøges.

Om Clarysec-politikker - Adgangskontrolpolitik - SME

Generiske sikkerhedspolitikker er ofte bygget til store virksomheder, hvilket efterlader små virksomheder med udfordringer i forhold til at anvende komplekse regler og udefinerede roller. Denne politik er anderledes. Vores SME-politikker er designet fra bunden til praktisk implementering i organisationer uden dedikerede sikkerhedsteams. Vi tildeler ansvar til de roller, I faktisk har, som General Manager og jeres IT-leverandør, ikke en hær af specialister, I ikke har. Hvert krav er opdelt i en unikt nummereret klausul (f.eks. 5.2.1, 5.2.2). Det gør politikken til en klar, trinvis tjekliste, som er nem at implementere, revidere og tilpasse uden at omskrive hele afsnit.

Adgangskontrolregister

Kræver sikker statussporing af alle adgangsændringer med detaljerede logfiler, brugernavn, roller, godkendelser og tidsstempling.

Automatiseret og manuel adgangstildeling

Understøtter både automatiserede værktøjer og manuelle skabeloner til kontooprettelse, hvilket sikrer fleksibilitet for enhver SME-opsætning.

Proces for undtagelseshåndtering

Afvigelser skal godkendes, dokumenteres og risikoovervåges, hvilket beskytter overholdelse uden unødig kompleksitet.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde SMV-pakke

Spar 78%Få alle 37 SMV-politikker for €399, i stedet for €1.813 ved individuelle køb.

Se fuld SMV-pakke →