Pregled

Politika nadzora dostopa za SME (P04S) opredeljuje, kako se upravlja dostop do sistemov, podatkov in objektov, ter zagotavlja, da vstop pridobijo le pooblaščeni uporabniki, ob uveljavljanju načela najmanjših privilegijev in uskladitvi z ISO/IEC 27001:2022. Določa jasne vloge, letne preglede in standarde skladnosti za organizacije brez namenskih varnostnih ekip.

Načelo najmanjših privilegijev

Omejuje dostop uporabnikov le na tisto, kar je potrebno za delovne vloge, in zmanjšuje tveganja nepooblaščenega dostopa.

Jasen nadzor dostopa na podlagi vlog (RBAC)

Opredeljuje odgovornosti za generalnega direktorja, IT-operacije, vodje oddelkov in osebje za nemoteno upravljanje uporabniškega dostopa.

Letni pregled in presoja

Zahteva letne preglede pravic dostopa in robustno revizijsko sled za zagotavljanje stalne skladnosti.

Politika uporabe lastnih naprav (BYOD) in fizični dostop

Ščiti organizacijska sredstva prek naprav in lokacij, vključno z uporabo lastnih naprav (BYOD) in varovanimi območji.

Preberi celoten pregled

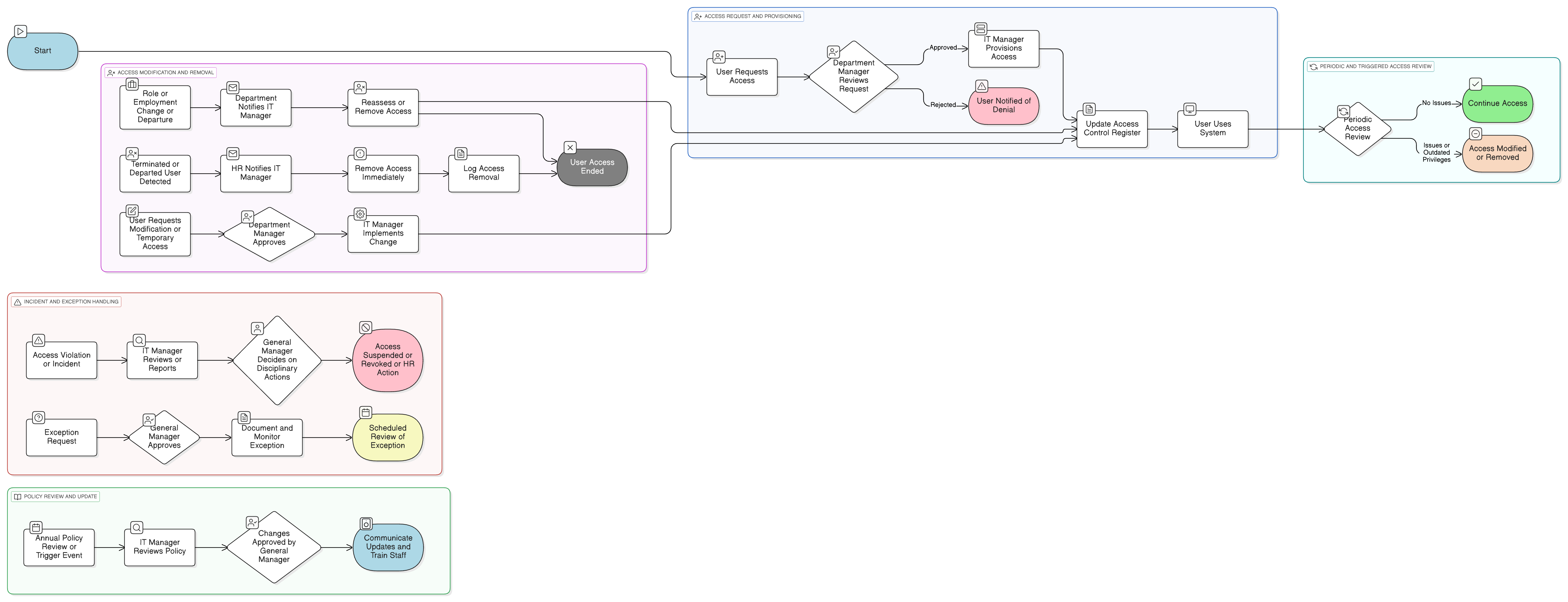

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in vloge sodelovanja

Postopki življenjskega cikla uporabnika (dodeljevanje dostopa/odstranitev)

Periodični pregledi pravic dostopa in presoja

upravljanje privilegiranih dostopov

Zahteve za politiko uporabe lastnih naprav (BYOD) in fizični dostop

obravnava izjem in kršitev

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

Sorodne politike

Politika sprejemljive uporabe – SME

Zagotavlja, da uporabniki razumejo sprejemljivo vedenje pri dodeljenem dostopu.

Politika upravljanja sprememb – SME

Zagotavlja, da so pravice dostopa usklajene z odobrenimi spremembami sistema.

Politika uvajanja in prenehanja – SME

Opredeljuje sprožilne točke za dodeljevanje dostopa in odvzem dostopa uporabnikov.

Varstvo podatkov in zasebnost – SME

Zagotavlja, da so kontrole dostopa usklajene z varovalnimi ukrepi za osebne podatke.

Politika odzivanja na incidente – SME

Opredeljuje, kako se upravlja in preiskuje incidente, povezane z dostopom (npr. zloraba ali kršitve).

O pravilnikih Clarysec - Politika nadzora dostopa – SME

Generične varnostne politike so pogosto zasnovane za velike korporacije, zato se mala podjetja težko znajdejo pri uporabi kompleksnih pravil in nedoločenih vlog. Ta politika je drugačna. Naše politike za SME so zasnovane od začetka za praktično implementacijo v organizacijah brez namenskih varnostnih ekip. Odgovornosti dodelimo vlogam, ki jih dejansko imate, kot sta generalni direktor in vaš ponudnik IT-storitev, ne pa množici specialistov, ki jih nimate. Vsaka zahteva je razčlenjena v enolično oštevilčeno klavzulo (npr. 5.2.1, 5.2.2). To politiko spremeni v jasen kontrolni seznam po korakih, kar olajša implementacijo, presojo in prilagajanje brez prepisovanja celotnih razdelkov.

Register sredstev

Zahteva varno sledenje vseh sprememb dostopa z dnevniki, uporabniškim imenom, vlogami, odobritvami in časovnimi žigi.

Avtomatizirano in ročno dodeljevanje dostopa

Podpira avtomatizirana orodja in ročne predloge za ustvarjanje računov, kar zagotavlja prilagodljivost za katerokoli postavitev SME.

Postopek obravnave izjem

Odstopanja morajo biti odobrena, dokumentirana in spremljana glede tveganja, kar ščiti skladnost brez nepotrebne kompleksnosti.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu za MSP

Prihranite 78%Pridobite vseh 37 politik MSP za €399, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket MSP →