Prezentare generală

Această politică de management al activelor, orientată către IMM-uri, asigură că toate activele de afaceri, fizice și digitale, sunt inventariate, protejate și gestionate pe tot parcursul ciclului lor de viață, oferind roluri clare, cerințe de conformitate și proceduri de eliminare securizată.

Vizibilitate completă asupra activelor

Mențineți un inventar complet al activelor de afaceri în toate mediile, pentru a minimiza riscurile și a sprijini conformitatea.

Deținere și responsabilitate clară

Atribuiți și urmăriți responsabilitatea pentru active folosind roluri simplificate, adaptate pentru IMM-uri fără echipe IT dedicate.

Controale de securitate pe ciclul de viață

Asigurați-vă că activele sunt emise, utilizate și retrase în condiții de securitate, reducând șansele de pierdere sau acces neautorizat.

Sprijin pentru conformitate cu reglementările

Demonstrați conformitatea cu ISO 27001, GDPR, DORA, NIS2 și altele prin managementul structurat al activelor.

Citește prezentarea completă

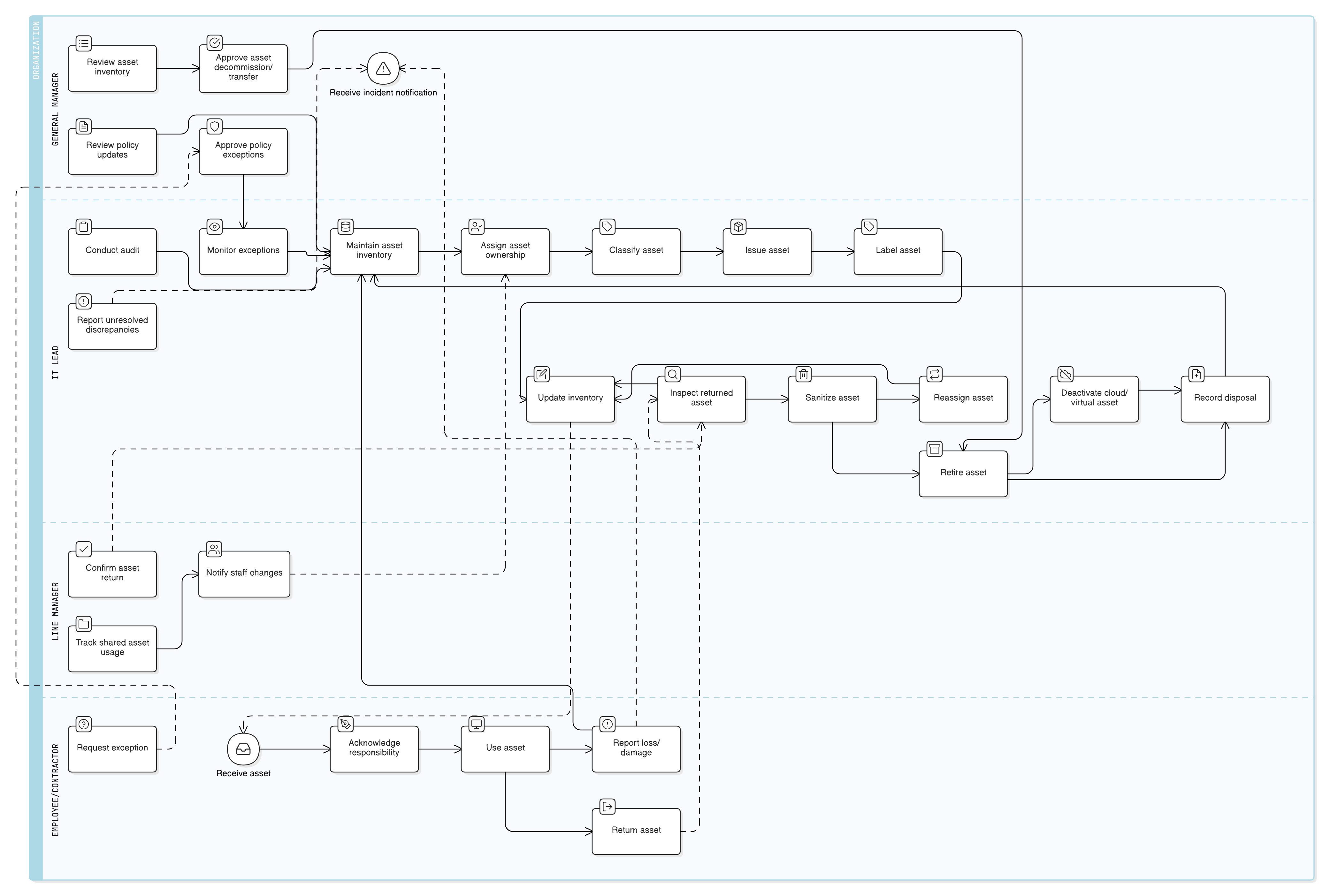

Diagramă politică

Faceți clic pe diagramă pentru a vizualiza dimensiunea completă

Conținut

Domeniu de aplicare și reguli de angajament

Cerințe minime pentru inventarul activelor

Roluri și responsabilități pentru IMM-uri

Clasificarea activelor și controale pe ciclul de viață

Eliminare securizată și prevederi BYOD

Proceduri de audit, excepții și revizuire

Conformitate cu cadrul

🛡️ Standarde și cadre suportate

Acest produs este aliniat cu următoarele cadre de conformitate, cu mapări detaliate ale clauzelor și controalelor.

| Cadru | Clauze / Controale acoperite |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 30

|

Politici conexe

Politica privind rolurile și responsabilitățile de guvernanță - IMM

Atribuie responsabilitatea pentru deținerea politicilor și operațiuni IT.

Politica de control al accesului - IMM

Leagă utilizarea activelor (de ex., laptopuri, dispozitive mobile) de drepturi de acces și managementul identității și al accesului.

Politica de integrare și încetare a personalului - IMM

Asigură că emiterea și recuperarea activelor sunt integrate în procesele de intrări, transferuri și plecări.

Politica de clasificare și etichetare a datelor - IMM

Oferă reguli pentru a determina dacă un activ trebuie clasificat ca uz intern sau confidențial.

Politica de răspuns la incidente - IMM

Ghidează procedurile de răspuns dacă un eveniment legat de active duce la un incident de securitate sau la o încălcare a securității datelor.

Despre politicile Clarysec - Politica de management al activelor - IMM

Politicile de securitate generice sunt adesea construite pentru corporații mari, lăsând întreprinderile mici să se lupte cu reguli complexe și roluri nedefinite. Această politică este diferită. Politicile noastre pentru IMM-uri sunt concepute de la zero pentru implementare practică în organizații fără echipe dedicate de securitate. Atribuim responsabilități rolurilor pe care le aveți în mod real, precum directorul general și furnizorul dvs. IT, nu unei armate de specialiști pe care nu o aveți. Fiecare cerință este descompusă într-o clauză numerotată unic (de ex., 5.2.1, 5.2.2). Acest lucru transformă politica într-o listă de verificare clară, pas cu pas, făcând-o ușor de implementat, auditat și personalizat fără a rescrie secțiuni întregi.

Concepută pentru roluri reale din IMM-uri

Responsabilitățile sunt mapate pe roluri prezente în mod real în întreprinderile mici, asigurând că fiecare acțiune este practică și realizabilă.

Înregistrări ale activelor pregătite pentru audit

Folosește câmpuri precise de inventar și jurnalizare de audit, ajutându-vă să treceți audituri sau revizuiri reglementare fără consultanți costisitori.

Proces de eliminare securizată și recuperare

Activele sunt urmărite de la achiziție până la retragerea securizată, cu proceduri documentate pentru ștergere, distrugere și responsabilitatea furnizorului.

Întrebări frecvente

Conceput pentru lideri, de către lideri

Această politică a fost elaborată de un lider în securitate cu peste 25 de ani de experiență în implementarea și auditarea cadrelor ISMS pentru organizații globale. Este concepută nu doar ca un document, ci ca un cadru defensibil, care rezistă analizei unui auditor.

Elaborat de un expert care deține:

Acoperire și subiecte

🏢 Departamente țintă

🏷️ Acoperire tematică

Această politică este 1 din 37 în Pachetul complet IMM

Economisiți 78%Obțineți toate cele 37 de politici IMM pentru €399, în loc de €1.813 individual.

Vezi Pachetul complet IMM →