Visão geral

A Política de controlo de acesso para PME (P04S) define como é gerido o acesso a sistemas, dados e instalações, garantindo que apenas utilizadores autorizados obtêm entrada, aplicando o princípio do menor privilégio e alinhando-se com a ISO/IEC 27001:2022. Define papéis claros, revisão anual de acessos e normas de conformidade para organizações sem equipas de Segurança da Informação dedicadas.

Princípio do privilégio mínimo

Limita os direitos de acesso do utilizador apenas ao necessário para as funções, reduzindo os riscos de acesso não autorizado.

Controlo de acesso baseado em funções (RBAC) claro

Define responsabilidades para o Diretor Executivo, Operações de TI, gestores e pessoal para uma gestão de acessos fluida.

Revisão anual e auditoria

Exige revisão anual de acessos e rasto de auditoria robusto para garantir conformidade contínua.

Política de BYOD e controlo de acesso físico

Protege os ativos da organização em dispositivos e localizações, incluindo Traga o Seu Próprio Dispositivo (BYOD) e áreas seguras.

Ler visão geral completa

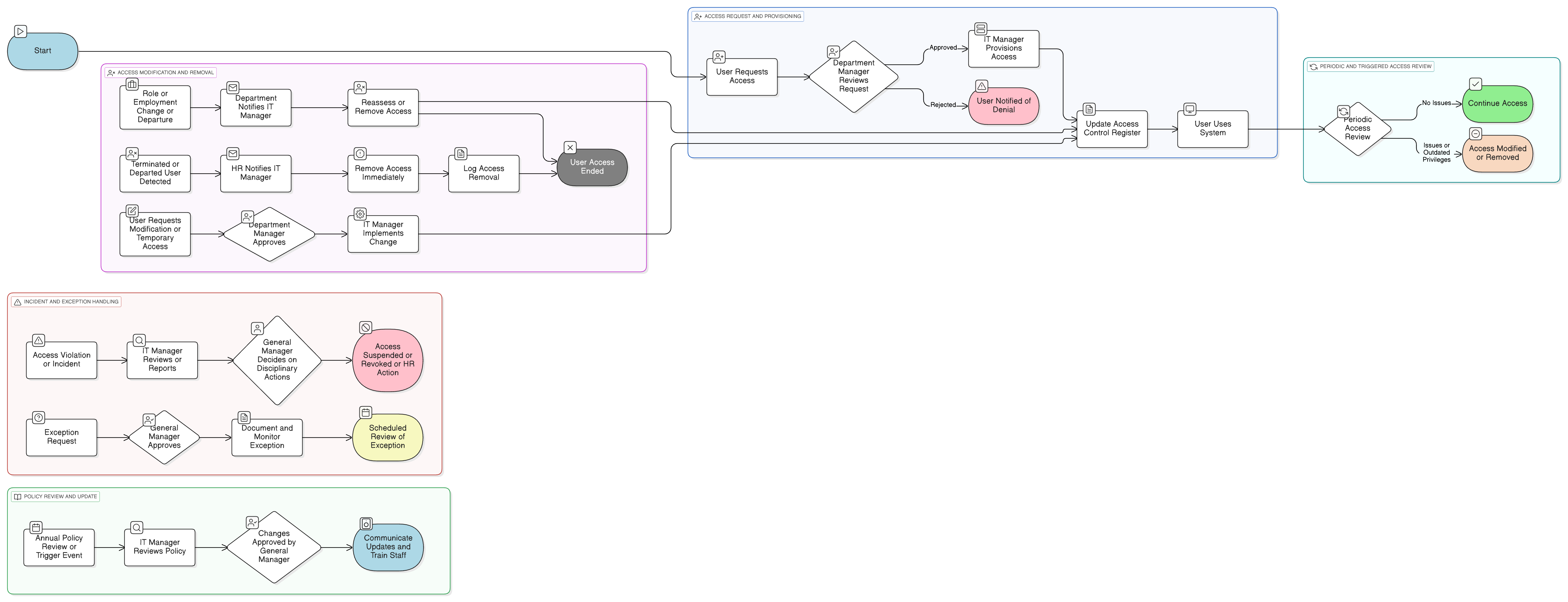

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e papéis de envolvimento

Procedimentos do ciclo de vida do utilizador (Provisioning of Access Rights/remoção)

Revisões periódicas de acesso e auditoria

Gestão de Acessos Privilegiados (PAM)

Requisitos de Traga o Seu Próprio Dispositivo (BYOD) e controlo de acesso físico

Gestão de exceções e tratamento de violações

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

Políticas relacionadas

Política de Utilização Aceitável - PME

Garante que os utilizadores compreendem o comportamento aceitável com o acesso concedido.

Política de gestão de alterações - PME

Garante que os direitos de acesso estão alinhados com alterações aprovadas aos sistemas.

Política de Admissão e Cessação - PME

Define pontos de desencadeamento para provisionamento e desprovisionamento de acessos.

Política de Proteção de dados e Privacidade de dados - PME

Garante que os controlos de acesso se alinham com salvaguardas de dados pessoais.

Política de Resposta a Incidentes - PME

Define como incidentes relacionados com acesso (por exemplo, uso indevido ou violações) são geridos e investigados.

Sobre as Políticas Clarysec - Política de controlo de acesso - PME

As políticas de segurança genéricas são frequentemente construídas para grandes corporações, deixando as pequenas empresas com dificuldades em aplicar regras complexas e papéis indefinidos. Esta política é diferente. As nossas políticas para PME são concebidas de raiz para implementação prática em organizações sem equipas de Segurança da Informação dedicadas. Atribuímos responsabilidades aos papéis que realmente existem, como o Diretor Executivo e o seu prestador de serviços terceiros de TI, e não a um conjunto de especialistas. Cada requisito é dividido numa cláusula com numeração única (por exemplo, 5.2.1, 5.2.2). Isto transforma a política numa lista de verificação clara e passo a passo, facilitando a implementação, a auditoria e a personalização sem reescrever secções inteiras.

Registo de controlo de acesso

Exige acompanhamento seguro de todas as alterações de acesso com registos detalhados, nome de utilizador, funções, aprovações e marcações temporais.

Provisionamento automatizado e manual

Suporta ferramentas automatizadas e modelos manuais para criação de contas, garantindo flexibilidade para qualquer configuração de PME.

Processo de tratamento de exceções

Os desvios devem ser aprovados, documentados e monitorizados quanto ao risco, protegendo a conformidade sem complexidade desnecessária.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote PME completo

Poupe 78%Obtenha todas as 37 políticas PME por €399, em vez de €1.813 individualmente.

Ver Pacote PME completo →