Przegląd

Niniejsza polityka ustanawia obowiązkowe wymagania dotyczące identyfikowania, oceny i usuwania podatności technicznych oraz błędów oprogramowania we wszystkich istotnych systemach IT. Wymusza zarządzanie poprawkami oparte na ryzyku, jasne role i odpowiedzialności, procedury zarządzania wyjątkami oraz zgodność z globalnymi normami w celu ograniczenia ryzyka i zapewnienia odporności operacyjnej.

Postępowanie z ryzykiem oparte na ryzyku

Zapewnia, że podatności są identyfikowane, priorytetyzowane i usuwane w oparciu o wpływ na działalność oraz ryzyko operacyjne.

Kompleksowe pokrycie aktywów

Dotyczy wszystkich systemów informatycznych, w tym punktów końcowych, systemów hostowanych w chmurze, systemów Internetu Rzeczy (IoT) oraz dostawców usług stron trzecich w zakresie SZBI.

Zdefiniowane role i rozliczalność

Jasno określone obowiązki dla zespołów IT, właścicieli aktywów, zewnętrznych dostawców oraz kierowników ds. bezpieczeństwa, wraz z procesami eskalacji i audytu.

Zgodność z globalnymi normami

Polityka zmapowana do wymagań ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2, DORA oraz COBIT.

Czytaj pełny przegląd

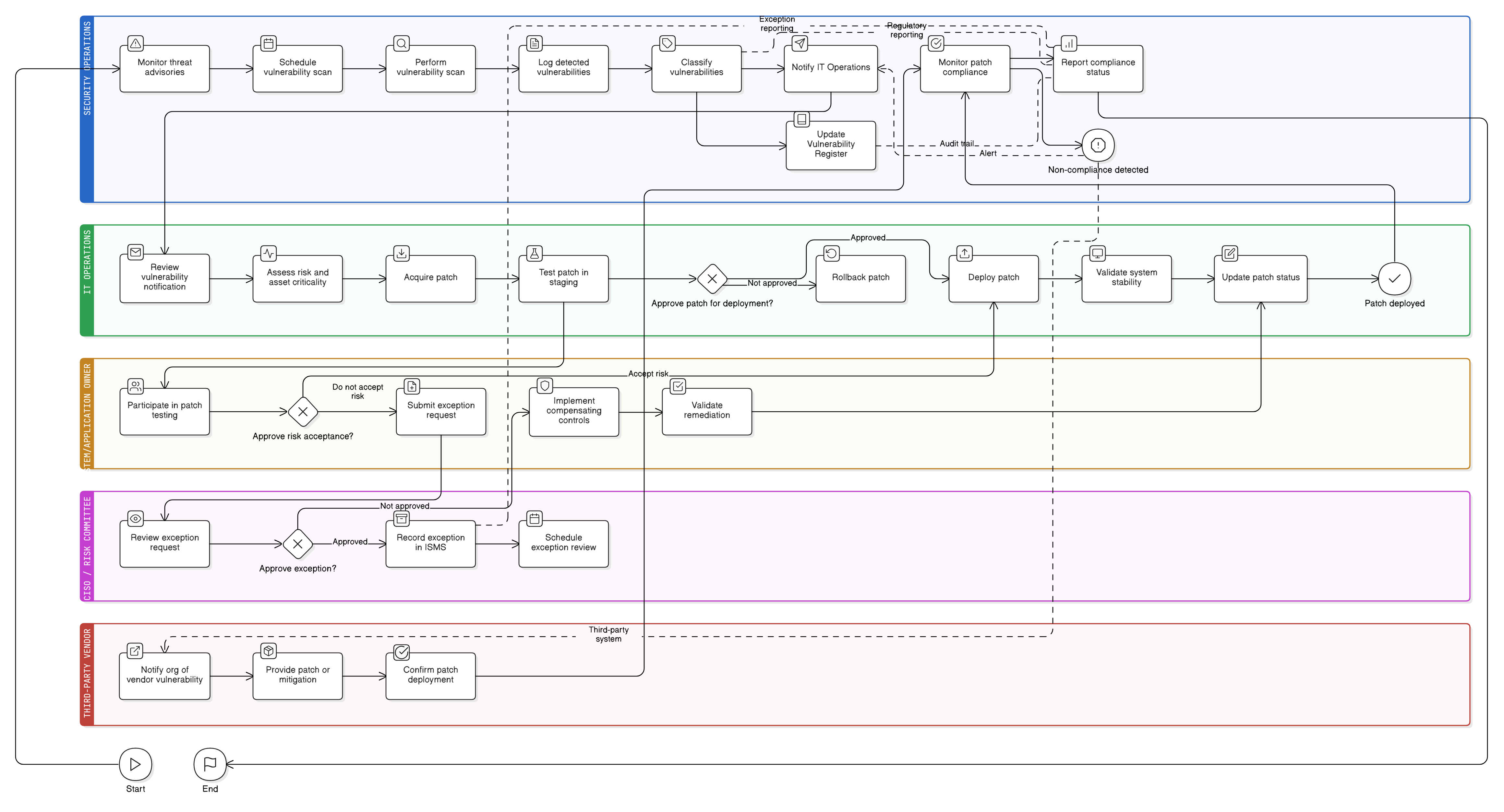

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Terminy wdrażania poprawek oparte na wadze

Skanowanie i wykrywanie podatności

Zarządzanie i przypisania ról

Obsługa odstępstw od poprawek

Nadzór nad ryzykiem stron trzecich i SaaS

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka bezpieczeństwa informacji

Ustanawia nadrzędne zobowiązanie do ochrony systemów i danych, w tym proaktywne zarządzanie podatnościami oraz zapewnienie integralności oprogramowania.

Polityka zarządzania zmianami

Reguluje wdrażanie poprawek i dostosowania konfiguracji, wymagając dokumentacji, testowania, zatwierdzania oraz planów wycofania, które uzupełniają procesy remediacji podatności.

Polityka zarządzania ryzykiem

Wspiera klasyfikację i postępowanie z nieusuniętymi podatnościami poprzez ustrukturyzowaną ocenę ryzyka, analizę wpływu oraz procedury akceptacji ryzyka rezydualnego.

Polityka zarządzania aktywami

Zapewnia, że systemy są inwentaryzowane i klasyfikowane w sposób dokładny, umożliwiając spójne skanowanie podatności, przypisanie właścicieli oraz pokrycie poprawkami w cyklu życia.

Polityka rejestrowania i monitorowania

Definiuje wymagania dotyczące wykrywania zdarzeń i generowania ścieżki audytu. Polityka ta wspiera widoczność aktywności wdrażania poprawek, nieuprawnionych/nieplanowanych zmian oraz prób wykorzystania znanych podatności.

Polityka reagowania na incydenty (P30)

Określa protokoły eskalacji i strategie powstrzymania dla podatności wykorzystanych, dochodzeń w sprawie naruszeń oraz działań korygujących zgodnych ze środkami kontroli tej polityki.

O politykach Clarysec - Polityka zarządzania podatnościami i poprawkami

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych deklaracji; wymaga jasności, rozliczalności oraz struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów ds. bezpieczeństwa IT oraz właściwych komitetów, zapewniając jasną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie polityki, audyt względem konkretnych środków kontroli oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając ją ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Wymuszane terminy wdrażania poprawek

Nakazuje ścisłe terminy wdrażania poprawek według wagi, minimalizując okno ekspozycji dla podatności wysokich i krytycznych.

Wyjątki i kontrole kompensacyjne

Umożliwia formalne wnioski o odstępstwo z kontrolami kompensacyjnymi, zapewniając elastyczność przy zachowaniu rozliczalności.

Ciągły audyt i monitorowanie

Wymaga częstych audytów oraz raportowania zgodności wdrażania poprawek w czasie rzeczywistym dla trwałej redukcji ryzyka i dowodu z audytu skuteczności zabezpieczeń.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →