Overzicht

Dit beleid stelt verplichte eisen vast voor het identificeren, beoordelen en verhelpen van technische kwetsbaarheden en softwarefouten in alle relevante informatiesystemen. Het handhaaft risicogebaseerd patchbeheer, duidelijke rollen en verantwoordelijkheden, procedures voor uitzonderingen en naleving van wereldwijde normen om risico te verlagen en operationele veerkracht te waarborgen.

Risicogebaseerde herstelmaatregelen

Zorgt ervoor dat kwetsbaarheden worden geïdentificeerd, geprioriteerd en verholpen op basis van businessimpact en operationeel risico.

Uitgebreide dekking van bedrijfsmiddelen

Van toepassing op alle informatiesystemen, inclusief endpoints, cloud, Internet of Things (IoT)-systemen en dienstverleners van derde partijen binnen het ISMS-toepassingsgebied.

Gedefinieerde rollen en verantwoordingsplicht

Duidelijke verantwoordelijkheden voor IT- en beveiligingsteams, asset-eigenaren, leveranciers en beveiligingsverantwoordelijken, met escalatie- en auditprocessen.

Afgestemd op wereldwijde normen

Beleid gemapt op ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2, DORA en COBIT-vereisten.

Volledig overzicht lezen

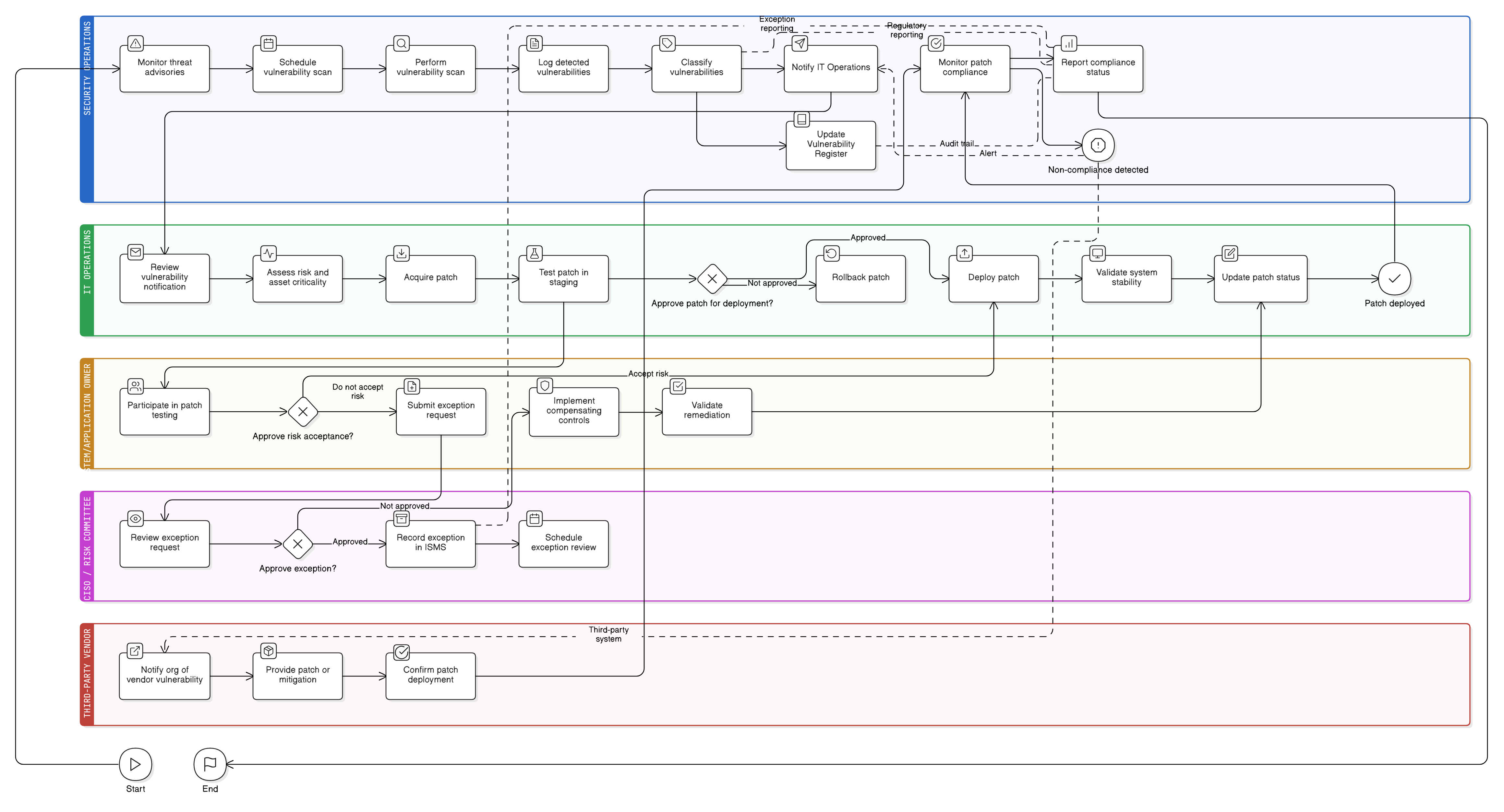

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en spelregels

Op ernst gebaseerde patchdeadlines

Kwetsbaarheidsscans en detectie

Governance en roltoewijzingen

Afhandeling van patchuitzonderingen

Toezicht op risico's van derde partijen en SaaS

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

P01 Informatiebeveiligingsbeleid

Stelt de overkoepelende inzet vast om systemen en gegevens te beschermen, inclusief proactief beheer van kwetsbaarheden en assurance over software-integriteit.

P05 Wijzigingsbeheerbeleid

Stuurt alle patchuitrol en configuratieaanpassingen aan, met eisen voor documentatie, testen, goedkeuring en terugdraaiplannen die kwetsbaarheidsremediatieprocessen aanvullen.

Risicobeheerbeleid

Ondersteunt de classificatie en behandeling van niet-verholpen kwetsbaarheden via gestructureerde risicobeoordelingen, impactanalyse en procedures voor restrisico-acceptatie.

Assetmanagementbeleid

Zorgt dat systemen correct zijn geïnventariseerd en geclassificeerd, waardoor consistente kwetsbaarheidsscans, toewijzing van eigenaarschap en patchdekking over de levenscyclus mogelijk zijn.

Logging- en monitoringbeleid

Definieert eisen voor incidentdetectie en het genereren van een audittrail. Dit beleid ondersteunt zichtbaarheid in patchactiviteiten, ongeautoriseerde/ongeplande wijzigingen en exploitpogingen gericht op bekende kwetsbaarheden.

Incidentresponsbeleid (P30)

Specificeert escalatieprotocollen en indammingsstrategieën voor uitgebuite kwetsbaarheden, onderzoek naar inbreuken en corrigerende maatregelen die zijn afgestemd op de beheersmaatregelen van dit beleid.

Over Clarysec-beleidsdocumenten - Beleid inzake kwetsbaarheids- en patchbeheer

Effectieve governance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan specifieke rollen die voorkomen in een moderne onderneming, waaronder de Chief Information Security Officer (CISO), IT Security en relevante commissies, zodat de verantwoordingsplicht helder is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig op maat te maken zonder de documentintegriteit aan te tasten, waardoor het van een statisch document verandert in een dynamisch, uitvoerbaar kader.

Afgedwongen patchdeadlines

Verplicht strikte termijnen voor patchuitrol op basis van ernst, waardoor het blootstellingsvenster voor hoge en kritieke kwetsbaarheden wordt geminimaliseerd.

Uitzonderingen en compenserende maatregelen

Maakt formele uitzonderingsverzoeken met compenserende maatregelen mogelijk, voor flexibiliteit met behoud van verantwoordingsplicht.

Continue audit en monitoring

Vereist frequente audits en real-time rapportage over patchnaleving voor blijvende risicoreductie en auditbewijsmateriaal van de beheersmaatregel.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →